volver a la página de inicio

última actualización de este artículo: 11 de enero de 2021.contenido de esta página:

- 1. De seguridad Resumen

-

- 1.1. Software Antivirus y eliminadores de rootkits: innecesarios y dañinos

-

- 1.2. Descripción de Cortafuegos

-

-

- 1.2.1., Firewall: Encendido, Comprobar su Estado y la Inhabilitación

-

-

- 1.3. Vulnerabilidades: No hay gran problema si se soluciona rápidamente

- 2. Antecedentes: la historia completa sobre Antivirus

-

- 2.1. Concepto erróneo: protección de los usuarios de Windows

- 3. No instale Wine o Mono en su Linux

- 4. Tenga cuidado con los repositorios no oficiales y .archivos deb

- 5. Asegurar su navegador web mediante un sandbox

- 6. Desactivación del arranque seguro

- 7. Libre Office: mejorando la seguridad de macros

- 8., Alerta de arenque rojo: falsa alarma por systemd

- 9. Considere eliminar Java (openJDK)

- 10. Las Cosas Que Son Peligrosas

- 11. Asegurar su red inalámbrica de la manera correcta

- 12. Desactiva Universal Plug and Play (UPnP) en tu Router

- 13. Cree y recuerde una contraseña segura fácilmente

Linux Mint y Ubuntu son muy seguros; mucho más seguros que Windows. ¿Pero por qué es eso? ¿Y cómo mantener y mejorar su alto nivel de seguridad? Eso es lo que voy a tratar de explicar a continuación.

seguridad resumida

1., En primer lugar: nunca serás capaz de lograr el 100% de seguridad. No en la vida real y no en el mundo digital. Ni siquiera cuando su computadora está ejecutando Linux. Siempre debes usar tu sentido común.

e incluso entonces puede salir mal. Una cierta cantidad de riesgo, por pequeño que sea, es inevitable. Un Francés diría: c’est la vie (En inglés: así es la vida, pero suena mucho mejor en francés)…

un resumen extremadamente corto de las mejores prácticas de seguridad en Linux Mint es este:

– Use buenas contraseñas.

– Instalar actualizaciones tan pronto como estén disponibles.,

– solo instale software de las fuentes de software oficiales de Linux Mint y Ubuntu.

– No instale antivirus(sí, realmente!).

– No instale emuladores de Windows como Wine.

– habilitar el firewall.

– sobre todo: usa tu sentido común.

Haz eso ,y luego: relájate, estás ejecutando Linux….¿quieres un poco más de información? Una breve explicación sobre virus, firewalls y exploits:

software Antivirus y eliminadores de rootkits: innecesarios y dañinos

1.1. No necesita ningún software antivirus o removedores de rootkits (como chkrootkit y Rkhunter) en su Linux Mint o Ubuntu., Además, esas aplicaciones incluso disminuyen su seguridad (!). A continuación explicaré por qué estoy en contra de instalar antivirus y removedores de rootkit.

Un. Antivirus es inútil

Un virus o rootkit no puede instalarse en Linux a menos que se lo permitas. Con el fin de instalarse en su ordenador, un virus o rootkit necesita su contraseña. Y que no tiene.

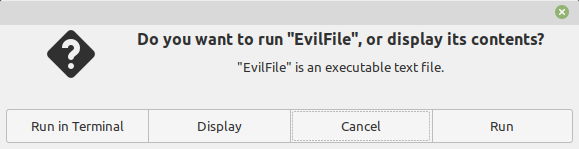

o en caso de que sea malware (un script) que pueda ejecutarse en su directorio personal sin contraseña: primero tendrá que hacerlo ejecutable., Cualquier script que descargue, no es ejecutable: tiene que establecer el bit ejecutable del script usted mismo, a mano.

cuando haga doble clic en un archivo de script, verá la siguiente ventana de diálogo:

Como puede ver,» cancelar » ha sido preseleccionado, para evitar la ejecución accidental.nota: hay una excepción importante: cuando se extrae un script de un archivo (por ejemplo, con la extensión .zip or .alquitrán.gz) no requiere ser hecho ejecutable primero., Lo que significa que podrías ejecutarlo accidentalmente haciendo doble clic en él, después de todo. Así que siempre tenga cuidado con lo que descarga….

Si solo instala software desde la «tienda de software» oficial segura (repositorios de software) de su distribución Linux, entonces esa es una barrera muy efectiva contra el malware. Más que eso, no hay virus de Linux o rootkits «en la naturaleza» para los usuarios finales como usted. (La excepción son los virus dirigidos a Servidores Web Linux, pero asegurar servidores web es una taza de té bastante diferente.)

b., Antivirus introduce una vulnerabilidad peligrosa

Además, el software antivirus (AV) a veces incluso pone en peligro activamente su sistema: porque AV tiene, por definición, altos permisos en el sistema y porque a menudo no está adecuadamente protegido contra la piratería…. Esto hace que el software AV sea un objetivo ideal para los hackers.

Las aplicaciones Antivirus han sido diseñadas para leer y abrir tantos tipos de archivos como sea posible. Porque cada tipo de archivo puede contener teóricamente un virus. A diferencia de las aplicaciones ordinarias, que solo pueden leer y abrir ciertos tipos de archivos específicos., Por ejemplo: los procesadores de texto generalmente solo pueden abrir archivos relacionados con documentos, y no Archivos de música mp3. Para los reproductores multimedia lo contrario es cierto.debido a que el antivirus puede leer y abrir TODO, y en realidad hace precisamente eso durante un escaneo, su vulnerabilidad potencial (superficie de ataque) es mucho mayor. Y por lo tanto también su atracción como objetivo para las personas con intenciones maliciosas. Eso no es solo teoría; más sobre eso al final de la sección 2 en esta página.

C. No hay protección real contra zero day

Los productos Antivirus solo pueden proteger contra amenazas conocidas., La afirmación de las compañías de antivirus de que sus productos ofrecen cierta protección contra futuros (aún desconocidos) ataques de «día cero» es engañosa: el software antivirus en sí es tan vulnerable a futuros ataques de día cero como el software que afirma proteger…

D. falsa sensación de seguridad

Además, el software antivirus le da una falsa sensación de seguridad, lo que podría hacerle menos cauteloso sobre la instalación de software de fuentes externas.

E. Los virus de Windows son inofensivos en Linux

Los escáneres de Virus escanean principalmente para virus de Windows. Estos virus no funcionan en Linux., Así que tampoco tienes que preocuparte por ellos.

f. falsas advertencias

Los escáneres de Virus a menudo emiten falsas advertencias. Posiblemente intencionalmente, para hacer que el Usuario se sienta bien con la presencia del escáner. Esto a veces induce a las personas a dañar innecesariamente su sistema, porque eliminan archivos esenciales del sistema incorrectamente etiquetados como malware.

G. esencialmente, todas y cada aplicación es un riesgo

instalar una aplicación, cualquier aplicación, aumenta su superficie de ataque (un término clave para recordar cuando se trata de seguridad)., Por ejemplo: los navegadores web son indispensables para navegar por la web, por lo que se asume el «riesgo» de instalarlos. Aceptas su superficie de ataque como el precio que tienes que pagar por usar la web.

pero en Linux de escritorio, una aplicación antivirus no sirve para nada. Promete seguridad adicional, pero de hecho solo disminuye la seguridad. Entonces, ¿por qué alguien querría tener antivirus en Linux de escritorio en primer lugar?

entendiendo Firewalls

1.2. Un firewall es una herramienta de seguridad que monitorea y controla el tráfico de red., Puede usar un firewall para proteger su sistema del tráfico entrante malicioso.

Si su firewall está apagado, entonces en muchos casos su sistema no estará protegido. Por lo tanto, en esta sección, aprenderá a habilitar y deshabilitar su firewall y verificar su estado.

1.2.1. Firewall: activarlo, comprobar su estado y desactivarlo

un firewall ya está instalado de forma predeterminada. Se llama IPtables., IPtables se puede administrar a través de la aplicación de Terminal Uncomplicated Firewall (UFW) y la aplicación gráfica Gufw (la G significa «gráfico»), las cuales también se instalan por defecto.

Por defecto el firewall no está activado, porque en una instalación por defecto no es necesario. Información de fondo para usuarios avanzados: esto se debe a que detrás de los puertos que están expuestos a internet, no hay servicios de escucha. Al menos no en una instalación estándar. Un atacante no puede hacer nada sin un servicio de escucha que mantenga un puerto abierto.,

sin embargo, en ciertos casos se necesita un firewall. Por ejemplo, cuando compartes una red inalámbrica sin protección en un restaurante fastfood o cuando activaste algunos servicios en tu computadora. Así que para estar en el lado seguro, aconsejo encender el firewall en todos los casos.

Se puede activar el cortafuegos por medio de la terminal (caramba!). Así es como lo haces:

A. inicia una ventana de terminal.

(puede iniciar una ventana de terminal como esta: * Haga clic en*)

b. copie/pegue la siguiente línea de comandos en el terminal:

sudo UFW enable

pulse Enter. Escriba su contraseña cuando se le solicite., En Ubuntu esto permanece completamente invisible, ni siquiera los puntos se mostrarán cuando lo escribas, eso es normal. En Mint esto ha cambiado: verás asteriscos cuando escribe. Pulse Enter de nuevo.

Uncomplicated Firewall (ufw) tiene un conjunto razonable de configuraciones predeterminadas (perfil), que están bien para la gran mayoría de los usuarios domésticos. Así que a menos que tengas deseos especiales: ¡estás acabado!

C. Con esta línea de comandos puede comprobar el estado actual del firewall:

sudo UFW status verbose

pulse Enter.,

Cuando está habilitado, la salida debería parecerse a esto:

pjotr@netbook:~ status sudo UFW status verbose

password for pjotr:

Status: active

Logging: on (low)

Default: deny (incoming), allow (outgoing) disabled (routed)

New profiles: skip

Pjotr@netbook:~he impreso el mensaje más importante en rojo: esta salida básicamente significa que todo el tráfico entrante es denegado y todo el tráfico saliente permitido.

hay excepciones razonables en la configuración predeterminada del firewall (reglas), que deben garantizar que el firewall nunca esté en el camino del uso normal promedio., Por ejemplo, con el perfil predeterminado el uso de Samba no debería ser un problema. También debería ser posible descargar torrents (fetch); pero sembrar torrents (serve), podría requerir una desactivación temporal de ufw.

d. probablemente nunca mirará sus registros, por lo que no hará daño desactivar todos los registros del firewall. Especialmente porque a veces puede ser bastante spam. Apagar su registro se puede hacer con este comando de terminal:

sudo UFW logging off

Regrets?, Giro iniciar sesión de nuevo con la cantidad predeterminada de actividad (bajo), se puede hacer con el siguiente comando de terminal:

sudo ufw registro bajo

e. Es fácil desactivar el firewall (si desea hacerlo) con este comando de terminal:

sudo ufw disable

Presione Entrar.

f. si está interesado en el conjunto completo de reglas de firewall, vea la salida de:

sudo UFW show raw

También puede leer los archivos de reglas de firewall en / etc / ufw (los archivos cuyos nombres terminan con .regla).

vulnerabilidades: No hay gran problema si se soluciona rápidamente

1.3., Las vulnerabilidades de seguridad explotables aparecen en cualquier sistema operativo y en cada aplicación. Esto también es cierto para Linux. A partir de estos problemas de ejecución del molino, usted está protegido por las actualizaciones.

Linux Mint realiza automáticamente una comprobación diaria de las actualizaciones de seguridad disponibles. Es importante instalar las actualizaciones de seguridad sugeridas sin demoras innecesarias, si desea mantener su sistema lo más seguro posible. Mientras se descubra rápidamente y se repare rápidamente, una vulnerabilidad no es un gran problema.

ese es el final de la breve explicación. Quieres saber más? Entonces sigue leyendo.,

información de fondo: la historia completa sobre Antivirus

2. Si la explicación que di arriba no te convence todavía (los viejos hábitos no mueren, especialmente cuando se trata de seguridad!): la historia completa sobre antivirus es la siguiente:

debido al crecimiento de Linux de escritorio, la mayoría de las empresas de antivirus quieren aprovechar este nuevo mercado. Muchos nuevos usuarios de Linux piensan que necesitan una aplicación antivirus en Linux, debido a sus antiguos hábitos de Windows y debido a la comercialización inteligente de las empresas de antivirus.

lo contrario es cierto, sin embargo., A diferencia de otros sistemas operativos, es casi imposible escribir un virus efectivo para Linux. ¿Cómo puede ser esto, te preguntarás? Trataré de explicar por qué.

Los ordenadores Linux son tan bien un objetivo como los ordenadores que se ejecutan en otros sistemas operativos. La mayoría de los sitios web populares (y por lo tanto valiosos) se ejecutan en Linux, por lo que no hay falta de motivación para infectar a Linux.algunas personas sugieren que la comunidad Linux es engreída o se está quedando atrás cuando se trata de virus u otros problemas de seguridad., Esta sugerencia no es cierta: los desarrolladores de Linux no han ignorado los virus, han estructurado Linux de tal manera que tiene una buena resistencia a los virus. Y debido a que el código está abierto, hay literalmente miles de personas que revisan el código en busca de errores y proponen correcciones.

Los escáneres de Virus funcionan principalmente «reactivamente», lo que significa que casi solo proporcionan protección contra virus que ya son conocidos por los creadores del escáner. Las aplicaciones Antivirus solo pueden protegerse contra un nuevo virus después de que se haya creado ese virus, no antes., A pesar de sus engañosas afirmaciones de «protección de día cero».

aún más importante, la mejor protección contra cualquier virus consistirá en reparar esos defectos en el software, que el virus ataca. Estas reparaciones ocurren por medio de actualizaciones de seguridad, que en Linux generalmente se emiten antes y con más frecuencia que en Windows y Mac OS.

pocas compañías de antivirus tienen un tiempo de respuesta más rápido que el equipo de seguridad de Ubuntu. Esto, por supuesto, también beneficia a Linux Mint, que utiliza Ubuntu como base de código, y por lo tanto obtiene la mayoría de sus actualizaciones directamente de las fuentes de software de Ubuntu., El período entre la divulgación pública de un problema de seguridad y la creación de una solución antivirus o una reparación, es obviamente el período más peligroso.

Como he dicho antes: una vulnerabilidad no es un gran problema, siempre y cuando se descubre rápidamente y reparado speedily.It es difícil instalar un virus en una computadora Linux usted mismo, pero ciertamente no es imposible. El mayor peligro radica en repositorios de software no oficiales no confiables y en código inseguro que un administrador descuidado ejecuta con permisos de root.,

Es aconsejable tener eso en cuenta, e instalar su software preferiblemente solo desde los repositorios de software oficiales verificados de Linux Mint y Ubuntu. Tenga mucho cuidado con el software de otros lugares, como los paquetes de instalación independientes (con la extensión .deb). Solo instale aquellos cuando su fuente está por encima de toda duda, como los navegadores web Google Chrome y Opera.

En la actualidad no hay en ningún caso Virus Linux diseñados para los usuarios finales » en la naturaleza.»

finalmente, como se describe en la sección 1.1 de esta página, el software audiovisual en sí es muy vulnerable al malware., La vulnerabilidad del software AV ha sido investigada y probada: en 2014 Joxean Koret, investigador de la firma de Seguridad De Singapur COSEINC, publicó una investigación reveladora en la Conferencia de seguridad SysScan 360, llamada «Breaking Antivirus Software». Vea este artículo sobre esa investigación. Es una investigación antigua, pero su crítica fundamental sigue siendo relevante.

Las diapositivas de presentación de la investigación completa de COSEINC ya no se encuentran en syscan360.org, pero puedes descargar una copia de esas diapositivas de presentación desde mi propio Google Drive.

concepto erróneo: protección de los usuarios de Windows

2.1., De vez en cuando alguien proclama el siguiente error: «Yo uso antivirus en Linux, por lo que no puedo pasar accidentalmente un virus de Windows a un usuario de Windows. Por ejemplo, mediante archivos adjuntos de correo electrónico o compartiendo una memoria USB».

esto es un error debido a las siguientes razones:

a. una de las ventajas de ejecutar Linux es no tener que sobrecargar su sistema con antivirus, ni tener que importar los problemas de seguridad que crea el antivirus. Sería bastante contraproducente pasar a un sistema operativo libre de virus, si terminamos ejecutando todo el crud antivirus de todos modos…,

y añade insulto a la lesión, hacerlo por el bien de un sistema operativo cuyo propietario realmente elige dejar que sea deficiente en seguridad.

si un usuario de Windows no puede molestarse en proteger su propio sistema contra amenazas que son el resultado de deficiencias en su propio sistema operativo, entonces los esfuerzos de la base comparativamente pequeña de usuarios de Linux no van a hacer una pizca de diferencia. Tal usuario de Windows inevitablemente se infectará de otro lugar.

de hecho, creo que los usuarios de Windows tienen que acostarse en la cama que hacen por sí mismos., No estoy tratando de ser duro aquí: es más el principio de que las consecuencias deben recaer en la parte apropiada, o de lo contrario no hay ningún incentivo para el cambio.

Por lo tanto, a menos que un usuario de Linux esté ejecutando un servidor web/correo/archivo público (claramente no es el usuario promedio), desaconsejo firmemente la instalación de antivirus, porque hacerlo continúa respaldando silenciosamente uno de los peores aspectos del diseño del sistema operativo.,

de hecho, encontrará que la falacia de» protección de los usuarios de Windows » a veces se usa como excusa, por personas que irracionalmente no pueden creer que Linux realmente no necesita antivirus para sí mismo….

(Con agradecimiento a DuckHook de Ubuntuforums.org, por permitir amablemente el uso de este texto)

b. si desea reducir la posibilidad de pasar un virus de Windows por correo electrónico, entonces puede lograrlo enviando correos electrónicos con archivos adjuntos por medio de Gmail.

Luego Google escanea automáticamente los archivos adjuntos en busca de virus, troyanos y otro malware., Con un escáner de virus profesional actualizado, en los servidores del propio Gmail. Una cuenta de Gmail es gratuita, por lo que no debe preocuparse por los costos….

cuando habilitas el soporte POP3 en Gmail, incluso puedes usar las aplicaciones Thunderbird o Evolution para ello.nota: hoy en día todos los buenos servicios de correo electrónico (por lo que no solo Gmail) escanea automáticamente en busca de virus de Windows, en los servidores del proveedor de correo electrónico.C. ¿preocupado por un archivo en particular? Puede hacer uso de un servicio web gratuito, que es propiedad de Google: VirusTotal.com. se utiliza un montón de motores antivirus (más de 50!,) al mismo tiempo, para escanear todos los archivos que se alimentan a ella, en busca de virus y otro software malicioso. Lo que lo hace cincuenta veces más efectivo que cualquier AV instalado localmente.

No instale Wine o Mono en su Linux

3. La visión general de seguridad anterior, se aplica a un Linux «limpio» sin emuladores de Windows como Wine, PlayOnLinux y CrossOver.

esos emuladores se utilizan para ejecutar software de Windows en Linux. Es mejor no instalar tales emuladores de Windows, porque hacen que su Linux sea parcialmente vulnerable al malware de Windows.,

si necesita usar aplicaciones de Windows, entonces podría usar una máquina Virtual legal gratuita con Windows para eso, o (si tiene un equipo de arranque dual) un Windows normal.

la misma objeción es válida para la infraestructura Mono, aunque en menor grado. Mono también hace que su sistema sea parcialmente vulnerable al malware que se dirige a Windows, porque es multiplataforma (como Java).

En Linux Mint y Ubuntu, Mono se instalará automáticamente cada vez que instale una aplicación que necesite la infraestructura Mono, como media player Banshee y notes App Tomboy., Aconsejo evitar esos e instalar alternativas no basadas en Mono en su lugar.

Aquí está cómo asegurarse de que no tiene Mono en su sistema:

inicie una ventana de terminal.

(puede iniciar una ventana de terminal como esta: *Haga clic*)

Tipo (copiar / pegar):

sudo apt-get remove mono-runtime-common

pulse Enter. Escriba su contraseña cuando se le solicite. En Ubuntu esto permanece completamente invisible, ni siquiera los puntos se mostrarán cuando lo escribas, eso es normal. En Mint esto ha cambiado: verás asteriscos cuando escribe. Pulse Enter de nuevo.,

Este comando elimina completamente tanto la infraestructura Mono como las aplicaciones que dependen de ella, lo que verás en la salida del terminal cuando se esté ejecutando.

tenga cuidado con los repositorios no oficiales y .archivos deb

4. Software de repositorios no oficiales de terceros (como PPA) y externos .deb installers, no está probado ni verificado. Por lo tanto, puede dañar la estabilidad, la fiabilidad e incluso la seguridad de su sistema. Incluso podría contener malware….,

Además, te haces dependiente del propietario del repositorio no oficial, a menudo solo una persona, que no está siendo verificada en absoluto. Al agregar un PPA a su lista de fuentes, le da al propietario de ese PPA, en principio, pleno poder sobre su sistema.

Por lo tanto, solo use un PPA cuando realmente(realmente!) no tienen alternativa aceptable. O cuando está probando un software en particular (lo que solo debe hacer en un equipo de prueba no esencial o en una máquina virtual).los PPA son una bendición mixta, por decir lo menos., Si se usa sabiamente y muy restrictivamente, los PPA ocasionalmente pueden ser de gran ayuda. Pero usados descuidadamente, son para Linux lo que la peste bubónica fue para la Edad Media….

¿ya ha habilitado PPA u otros repo no oficiales de terceros y desea deshacerse de ellos? Luego puede recrear una lista de fuentes de software limpia como esta.

asegurar su navegador web mediante un sandbox

5. Puede ejecutar Firefox y Google Chrome desde un sandbox seguro llamado Firejail, lo que mejora la seguridad de esos navegadores web en gran medida. Usted puede lograr eso mediante la aplicación de este how-to.,

además, tenga cuidado con la instalación de complementos y extensiones de sombra o rogue en su navegador web. Podrían dañar su seguridad.

¿ya tiene configuraciones contaminadas en Firefox o Chrome (a menudo causadas por complementos sombríos), y desea comenzar de nuevo con un navegador limpio? Entonces proceda así (ítem 13).

desactivación del arranque seguro

6. Para que su Linux funcione correctamente, le aconsejo deshabilitar el arranque seguro en el BIOS. Deshabilitar el arranque seguro no es una pérdida: de todos modos, no agrega seguridad significativa. Es principalmente un medio para que Microsoft haga cumplir su bloqueo de Proveedor en su computadora…,

proceda de la siguiente manera:

A. inicie una ventana de terminal.

(puede lanzar una ventana de terminal como esta: * Haga clic en*)

b. copie/pegue la siguiente línea de comandos en el terminal:

mokutil sb sb-state

presione ENTRAR. Si informa que Secure Boot está habilitado: reinicie y deshabilite Secure Boot en la configuración del BIOS. Para hacer esto, es posible que deba establecer una contraseña de administrador en el BIOS primero.

Libre Office: mejorando la seguridad Macro

7. Las Macro pueden ser útiles en Libre Office, pero también son arriesgadas., Puede mejorar la seguridad de macros de Libre Office de la siguiente manera:

desde el menú, inicie LibreOffice Writer – panel: Tools – Options…

Si es necesario, haga clic en el pequeño triángulo antes de la palabra LibreOffice, con el fin de ampliar esta sección – haga clic en seguridad

botón Macro seguridad… – establecer el nivel de seguridad a muy alto.

Cerrar escritor.

Nota: preferencia de usuario, así que repita esto en cada cuenta de usuario.

alerta de arenque rojo: falsa alarma por systemd

8. Cuando ejecuta el siguiente comando en el terminal:

systemd-analyze security

…. verás una larga lista de advertencias inseguras., Sin embargo, es una falsa alarma; puede ignorar con seguridad estos informes inseguros. Esto se debe a que systemd-analyze security analiza las funciones de sandbox deshabilitadas integradas en systemd. No verifica los servicios en sí.

Lo que es más: es una muy mala idea para comenzar sandboxing systemd por todo el lugar. Usted no sabe lo que podría interrumpir, mientras que el beneficio práctico de seguridad de tal endurecimiento es cuestionable por decir lo menos.

Este es otro caso en el que la vieja sabiduría es cierta: «en caso de duda, confíe en los valores predeterminados.,»O más bien: confíe en el equipo de seguridad de Ubuntu, que mantiene a systemd seguro tanto para Ubuntu como para Linux Mint.

considere eliminar Java (openJDK)

9. Java (tanto Oracle Java como openJDK) está frecuentemente bajo ataque. Es por eso que es mejor considerar si puede prescindir de él. Si ese es el caso, simplemente puede eliminarlo de su sistema.

este consejo no solo es válido para Windows, sino también para Linux. Porque en este aspecto, Linux también es vulnerable! Java es independiente de la plataforma, lo que significa que funciona independientemente del sistema operativo subyacente.,

Un caso en el que se necesita Java (o openJDK), es para el uso de LibreOffice Base (creación y edición de bases de datos). Si no utiliza Base, es muy probable que no necesite Java o openJDK.por defecto, Linux Mint contiene openJDK (No Oracle Java). Puede eliminarlo así:

inicie una ventana de terminal.

(puede lanzar una ventana de terminal como esta: *Haga clic*)

copie / pegue la siguiente línea de comandos en el terminal:

sudo apt-get remove «openjdk*»

presione ENTRAR. Escriba su contraseña cuando se le solicite., En Ubuntu esto permanece completamente invisible, ni siquiera los puntos se mostrarán cuando lo escribas, eso es normal. En Mint esto ha cambiado: verás asteriscos cuando escribe. Pulse Enter de nuevo.nota: esto solo se aplica a Java. También está Javascript, que es mucho más seguro que Java. Por lo tanto, generalmente no hay necesidad de deshabilitar Javascript también. Además, muchos sitios web no funcionan bien cuando deshabilitas Javascript en tu navegador web.¿arrepentimientos?, Puede reinstalar openJDK y su soporte para LibreOffice Base con este mágico encantamiento de terminal:

sudo apt-get install default-jre LibreOffice-sdbc-hsqldb

…. y todo debería ser como era otra vez.

las cosas que son peligrosas

10. Estas son las cosas que ponen en peligro Linux, que por lo tanto querrá evitar: 10 errores fatales.

asegurar su red inalámbrica de la manera correcta

11. La seguridad de su red inalámbrica no es específica del sistema operativo, pero es un tema importante. Lea aquí cómo proteger su red inalámbrica correctamente.,

desactiva Universal Plug and Play (UPnP) en tu Router

12. No relacionado con su sistema operativo, pero importante sin embargo: desactivar Universal Plug and Play (UPnP) en su router. UPnP en su router, permite que los dispositivos de red se comuniquen entre sí, tanto en su red personal como a través de internet.fácil, pero peligroso: UPnP abre un enorme agujero de seguridad, que no es realmente manejable. Es mejor desactivarlo permanentemente, porque UPnP es inherentemente inseguro.,

primero, encuentre el manual de usuario de su router; si ya no lo tiene, entonces probablemente podrá descargar una copia del sitio web del fabricante del router.

a continuación, acceder a la configuración de su router y desactivar la función UPnP, y también la característica de acompañamiento, por lo general llamado algo así como «permitir al usuario configurar».nota: esto puede requerir que tome algunas medidas adicionales para habilitar VPN, intercambio de archivos P2P y similares (es decir, abrir algunos puertos manualmente). Sin embargo, esto no siempre es necesario, y depende de cómo el fabricante del enrutador haya configurado los valores predeterminados del firmware.,

crear y recordar una contraseña segura fácilmente

13. Contrariamente a lo que mucha gente piensa, crear y recordar una contraseña segura no es difícil.¿quieres más consejos?¿quieres más consejos y ajustes? Hay muchos más de ellos en este sitio web!

Por Ejemplo:

¡Acelera tu Linux Mint!

limpie su Linux Mint de forma segura

evite 10 errores fatales

al contenido de este sitio web se aplica una licencia Creative Commons.

Volver a la página principal

Descargo de responsabilidad

Deja una respuesta