Retour à la page d’accueil

Dernière mise à jour de cet article: le 11 janvier 2021.

le Contenu de cette page:

- 1. Sécurité Résumés

-

- 1.1. Logiciel Antivirus et des Rootkits Décapants: à la Fois Inutile et Nuisible

-

- 1.2. Description des pare-feu

-

-

- 1.2.1., Pare-feu: le Tournant, la Vérification de son Statut et de le Désactiver

-

-

- 1.3. Vulnérabilités: Pas de Gros Problème si Fixe Rapidement

- 2. Informations générales: L’histoire complète de L’Antivirus

-

- 2.1. Idée fausse: la Protection des Utilisateurs de Windows

- 3. N’installez pas Wine ou Mono dans votre Linux

- 4. Soyez prudent avec les dépôts non officiels et .les Fichiers deb

- 5. Sécuriser votre navigateur Web en le Sandboxant

- 6. Désactivation du démarrage sécurisé

- 7. Libre Office: améliorer la sécurité des macros

- 8., Alerte au hareng rouge: fausse alarme par systemd

- 9. Pensez à supprimer Java (openJDK)

- 10. Les choses dangereuses

- 11. Sécuriser votre réseau sans fil de la bonne manière

- 12. Désactivez le Plug And Play universel (UPnP) dans votre routeur

- 13. Créez et mémorisez facilement un mot de passe sécurisé

Linux Mint et Ubuntu sont très sécurisés; beaucoup plus sécurisés que Windows. Mais pourquoi est-ce? Et comment maintenir et améliorer leur haut niveau de sécurité? C’est ce que je vais essayer d’expliquer ci-dessous.

résumé de la sécurité

1., Tout d’abord: vous ne serez jamais en mesure d’atteindre 100 % de sécurité. Pas dans la vraie vie et pas dans le monde numérique. Pas même lorsque votre ordinateur est sous Linux. Vous devriez toujours utiliser votre bon sens.

Et même alors, il peut aller mal. Un certain niveau de risque, aussi faible soit-il, est inévitable. Un français dirait: c’est la vie (en anglais: c’est la vie, mais ça sonne tellement mieux en français)…

Un résumé extrêmement court des meilleures pratiques de sécurité dans Linux Mint est le suivant:

– utilisez de bons mots de passe.

– installez les mises à jour dès qu’elles sont disponibles.,

– installez uniquement les logiciels à partir des sources logicielles officielles de Linux Mint et Ubuntu.

– ne pas installer antivirus (oui, vraiment!).

– N’installez pas d’émulateurs Windows comme Wine.

– Activer le pare-feu.

– avant tout: Utilisez votre bon sens.

faites cela, puis: détendez-vous, vous utilisez Linux….

vous Voulez un peu plus d’informations? Une brève explication sur les virus, les pare-feu et les exploits:

logiciel Antivirus et Rootkit Removers: à la fois inutile et nuisible

1.1. Vous n’avez pas besoin de logiciel antivirus ou de suppression de rootkit (tels que chkrootkit et rkhunter) dans votre Linux Mint ou Ubuntu., De plus, ces applications diminuent même votre sécurité (!). Ci-dessous, je vais expliquer pourquoi je suis contre l’installation d’antivirus et de suppression de rootkit.

A. Antivirus est inutile

Un virus ou un rootkit ne peut pas s’installer sous Linux à moins que vous ne le laissiez. Pour s’installer sur votre ordinateur, un virus ou un rootkit a besoin de votre mot de passe. Et qu’il n’a pas.

ou au cas où c’est un malware ( un script) qui peut s’exécuter dans votre répertoire personnel sans mot de passe: vous devrez d’abord le rendre exécutable., Tout script que vous téléchargez n’est pas exécutable: vous devez définir vous-même le bit exécutable du script, à la main.

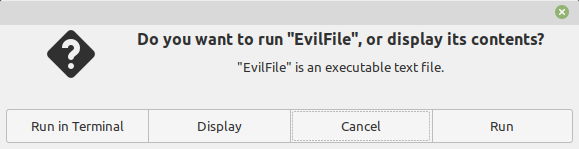

lorsque vous double-cliquez sur un tel fichier de script, vous verrez la fenêtre de dialogue suivante:

comme vous pouvez le voir, « annuler » a été présélectionné, afin d’éviter une exécution accidentelle.

Remarque: Il y a une exception importante: lorsque vous extrayez un script d’une archive (par exemple avec l’extension .zip ou .tar.gz) il ne nécessite pas d’être rendu exécutable en premier., Ce qui signifie que vous pouvez exécuter accidentellement en double-cliquant dessus, après tout. Alors méfiez-vous toujours de ce que vous téléchargez….

Si vous installez uniquement des logiciels à partir du « software store » officiel sécurisé (dépôts de logiciels) de votre distribution Linux, alors c’est une barrière très efficace contre les logiciels malveillants. Plus que cela, il n’y a pas de virus Linux ou rootkits « dans la nature » pour les utilisateurs finaux comme vous. (L’exception est les virus ciblant les serveurs Web Linux, mais la sécurisation des serveurs web est une tasse de thé tout à fait différente.)

b., Antivirus introduit une vulnérabilité dangereuse

En outre, antivirus (AV) logiciel parfois même activement met en danger votre système: parce que AV a par définition des autorisations élevées sur le système et parce qu’il est souvent insuffisamment protégé contre le piratage…. Cela fait du Logiciel AV une cible idéale pour les pirates.

Les applications Antivirus ont été conçues pour lire et ouvrir autant de types de fichiers que possible. Parce que chaque type de fichier peut théoriquement contenir un virus. Contrairement aux applications ordinaires, qui ne peuvent lire et ouvrir que certains types de fichiers spécifiques., Par exemple: les traitements de texte ne peuvent généralement ouvrir que des fichiers liés aux documents et aucun fichier de musique mp3. Pour les lecteurs multimédias, l’inverse est vrai.

parce que l’antivirus peut tout lire et ouvrir, et fait en fait précisément que lors d’une analyse, sa vulnérabilité potentielle (surface d’attaque) est beaucoup plus grande. Et donc aussi son attraction comme cible pour les personnes ayant des intentions malveillantes. Ce n’est pas seulement de la théorie; plus à ce sujet à la fin de la section 2 sur cette page.

C. Aucune protection réelle contre zero day

Les produits Antivirus ne peuvent protéger que contre les menaces connues., L’affirmation des sociétés antivirus selon laquelle leurs produits offrent une certaine protection contre les futures attaques « zero day » (encore inconnues) est trompeuse: le logiciel antivirus lui-même est tout aussi vulnérable aux futures attaques zero day que le logiciel qu’il prétend protéger…

D. faux sentiment de sécurité

En outre, un logiciel antivirus vous donne un faux sentiment de sécurité, ce qui pourrait vous rendre moins prudent sur l’installation de logiciels à partir de sources externes.

E. Les virus Windows sont inoffensifs sous Linux

Les antivirus analysent principalement les virus Windows. Ces virus ne fonctionnent pas sous Linux., Si vous n’avez pas à vous soucier d’eux, soit.

F. fausses alertes

Les antivirus émettent souvent de fausses alertes. Éventuellement intentionnellement, pour que l’utilisateur se sente bien de la présence du scanner. Cela incite parfois les gens à endommager inutilement leur système, car ils suppriment les fichiers système essentiels incorrectement étiquetés comme des logiciels malveillants.

G. essentiellement, chaque application est un risque

L’installation d’une application, toute application, augmente votre surface d’attaque (un terme clé à retenir lorsqu’il s’agit de sécurité)., Par exemple: les navigateurs web sont indispensables pour naviguer sur le web, vous prenez donc le « risque » de les installer. Vous acceptez leur surface d’attaque comme le prix que vous devez payer pour utiliser le web.

mais dans desktop Linux, une application antivirus est bon pour rien du tout. Il promet une sécurité supplémentaire, mais en fait, il ne fait que diminuer la sécurité. Alors, pourquoi quelqu’un voudrait-antivirus de bureau Linux en premier lieu?

comprendre les pare-feu

1.2. Un pare-feu est un outil de sécurité qui surveille et polit le trafic réseau., Vous pouvez utiliser un pare-feu pour protéger votre système contre le trafic entrant malveillant.

Si votre pare-feu est désactivé, dans de nombreux cas, votre système ne sera pas protégé. Dans cette section, vous apprendrez à activer et désactiver votre pare-feu et de vérifier son état.

1.2.1. Pare-feu: L’activer, vérifier son état et le désactiver

un pare-feu est déjà installé par défaut. Ça s’appelle IPtables., IPtables peut être géré via le terminal application uncomplicated Firewall (UFW) et L’application graphique Gufw (le G signifie « graphique »), qui sont également installés par défaut.

Par défaut, le pare-feu n’est pas activé, car dans une installation par défaut, il n’est pas nécessaire. Informations générales pour les utilisateurs avancés: en effet, derrière les ports exposés à internet, il n’y a aucun service d’écoute. Du moins pas dans une installation standard. Un attaquant ne peut rien faire sans un service d’écoute qui maintient un port ouvert.,

Cependant, dans certains cas, vous avez besoin d’un pare-feu. Par exemple, lorsque vous partagez un réseau sans fil non protégé dans un restaurant fastfood, ou lorsque vous avez activé certains services sur votre ordinateur. Donc, pour être du bon côté, je conseille d’allumer le pare-feu dans tous les cas.

Vous pouvez activer le pare-feu au moyen du terminal (yikes!). Voici comment vous le faites:

A. lancez une fenêtre de terminal.

(Vous pouvez lancer une fenêtre de terminal comme ceci: *Click*)

B. copiez / collez la ligne de commande suivante dans le terminal:

sudo UFW enable

appuyez sur Entrée. Saisissez votre mot de passe lorsque vous y êtes invité., Dans Ubuntu, cela reste entièrement invisible, même les points ne s’afficheront pas lorsque vous le Tapez, c’est normal. Dans Mint, cela a changé: vous verrez des astérisques lorsque vous tapez. Appuyez de nouveau sur Enter.

pare-feu simple (ufw) a un ensemble sensible de paramètres par défaut (profil), qui sont très bien pour la grande majorité des utilisateurs à domicile. Donc, sauf si vous avez des souhaits spéciaux: vous avez terminé!

C. Avec cette ligne de commande, vous pouvez vérifier l’état actuel du pare-feu:

sudo UFW status verbose

appuyez sur Entrée.,

Lorsqu’elle est activée, la sortie doit ressembler à ceci:

pjotr@netbook:~$ sudo ufw status verbose

mot de passe pour pjotr:

Statut: active

Journalisation: sur la (faible)

valeur par Défaut: nier (entrants), permettent d’ (sortant) désactivé (routage)

de Nouveaux profils: skip

pjotr@netbook:~$

j’ai imprimé le message le plus important en rouge: cette sortie signifie que tout le trafic entrant est refusé et l’ensemble du trafic sortant autorisé.

Il existe des exceptions sensibles dans les paramètres de pare-feu par défaut (règles), ce qui devrait garantir que le pare-feu n’est jamais dans la voie d’une utilisation moyenne normale., Par exemple, avec le profil par défaut, L’utilisation de Samba ne devrait pas poser de problème. Le téléchargement de torrents (fetch) devrait également être possible; mais l’ensemencement de torrents (serve) pourrait nécessiter une désactivation temporelle de ufw.

D. Vous ne regarderez probablement jamais ses journaux, il ne fera donc pas de mal à désactiver toute la journalisation par le pare-feu. Surtout parce qu’il peut parfois être plutôt spammy. Désactiver son journal peut être fait avec cette commande de terminal:

sudo UFW déconnexion

Regrets?, Activer à nouveau la connexion avec la quantité d’activité par défaut (faible), peut être fait avec la commande terminal suivante:

sudo UFW logging low

E. Il est facile de désactiver le pare-feu (si vous le souhaitez) avec cette commande terminal:

sudo ufw disable

appuyez sur Entrée.

F. Si vous êtes intéressé par l’ensemble complet des règles de pare-feu, voir la sortie de:

sudo UFW show raw

Vous pouvez également lire les fichiers de règles de pare-feu dans /etc/ufw (les fichiers dont les noms se terminent par .règle).

vulnérabilités: pas de gros problème si corrigé rapidement

1.3., Des vulnérabilités de sécurité exploitables apparaissent dans n’importe quel système d’exploitation et dans chaque application. Cela vaut également pour Linux. À partir de ces problèmes de fonctionnement, vous êtes protégé par les mises à jour.

Linux Mint effectue automatiquement une vérification quotidienne des mises à jour de sécurité disponibles. Il est important d’installer les mises à jour de sécurité suggérées sans délai inutile, si vous voulez garder votre système aussi sécurisé que possible. Tant qu’elle est découverte rapidement et réparée rapidement, une vulnérabilité n’est pas un gros problème.

C’est la fin de la courte explication. Envie d’en savoir plus? Alors lisez la suite.,

Informations générales: L’histoire complète de L’Antivirus

2. Si l’explication que j’ai donnée ci-dessus ne vous convainc pas encore (les vieilles habitudes ont la vie dure, surtout en matière de sécurité!): l’histoire complète de l’antivirus est la suivante:

en raison de la croissance de bureau Linux, la plupart des entreprises antivirus veulent exploiter ce nouveau marché. De nombreux nouveaux utilisateurs de Linux pensent qu’ils ont besoin d’une application antivirus sous Linux, en raison de leurs habitudes Windows séculaires et du marketing intelligent des sociétés antivirus.

Le contraire est vrai, cependant., Contrairement à d’autres systèmes d’exploitation, il est presque impossible d’écrire un virus efficace pour Linux. Comment cela peut-il être, vous pourriez vous demander. Je vais essayer d’expliquer pourquoi.

Les ordinateurs Linux sont tout aussi bien une cible que les ordinateurs qui fonctionnent sur d’autres systèmes d’exploitation. Les sites Web les plus populaires (et donc précieux) fonctionnent sous Linux, donc la motivation pour infecter Linux ne manque pas.

certaines personnes suggèrent que la communauté Linux est vaniteuse ou à la traîne en matière de virus ou d’autres problèmes de sécurité., Cette suggestion n’est pas vraie: les développeurs de Linux n’ont pas ignoré les virus, ils ont structuré Linux de manière à ce qu’il ait une bonne résistance aux virus. Et parce que le code est ouvert, il y a littéralement des milliers de personnes qui vérifient le code pour les erreurs et proposent des correctifs.

Les scanners de Virus fonctionnent principalement de manière « réactive », ce qui signifie qu’ils ne fournissent presque qu’une protection contre les virus déjà connus des créateurs du scanner. Les applications Antivirus ne peuvent protéger contre un nouveau virus qu’après la création de ce virus, pas avant., En dépit de leurs allégations trompeuses de « protection zéro jour ».

plus important encore, la meilleure protection contre tout virus consistera à réparer ces défauts dans le logiciel, que les attaques de virus. Ces réparations se font au moyen de mises à jour de sécurité, qui sous Linux sont généralement émises plus tôt et plus souvent que sous Windows et Mac OS.

peu de sociétés antivirus ont un temps de réponse plus rapide que L’équipe de sécurité Ubuntu. Bien sûr, cela profite également à Linux Mint, qui utilise Ubuntu comme base de code, et obtient ainsi la plupart de ses mises à jour directement à partir des sources logicielles Ubuntu., Le délai entre la divulgation publique d’un problème de sécurité et la réalisation d’une solution antivirus ou d’une réparation, est évidemment la période la plus dangereuse.

comme je l’ai déjà dit: une vulnérabilité n’est pas un gros problème, tant qu’elle est découverte rapidement et réparée speedily.It il est difficile d’installer un virus sur un ordinateur Linux vous-même, mais il est certainement pas impossible. Le plus grand danger réside dans les dépôts de logiciels non officiels peu fiables et dans le code dangereux qu’un administrateur imprudent exécute avec les autorisations root.,

Il est sage de garder cela à l’esprit, et d’installer votre logiciel de préférence uniquement à partir des dépôts de logiciels officiels vérifiés de Linux Mint et Ubuntu. Soyez très prudent avec les logiciels d’ailleurs, comme les packages d’installation autonomes (avec l’extension .deb). N’installez ceux-ci que lorsque leur source est au-dessus de tout doute, comme les navigateurs Web Google Chrome et Opera.

à l’heure actuelle, il n’y a en tout cas pas de virus Linux conçus pour les utilisateurs finaux « dans la nature. »

Enfin, comme indiqué dans la section 1.1 de cette page, le Logiciel AV lui-même est très vulnérable aux logiciels malveillants., La vulnérabilité des logiciels AV a été étudiée et prouvée: en 2014, Joxean Koret, chercheur au cabinet de sécurité singapourien COSEINC, a publié une recherche révélatrice lors de la Conférence sur la sécurité SysScan 360, intitulée « Breaking Antivirus Software”. Voir cet article sur cette recherche. C’est une vieille recherche, mais sa critique fondamentale est toujours d’actualité.

Les diapositives de présentation de la recherche complète du COSEINC ne sont plus disponibles sur syscan360.org, mais vous pouvez télécharger une copie de ces diapositives de présentation à partir de mon propre Google Drive.

idée fausse: Protection des utilisateurs de Windows

2.1., Parfois, quelqu’un proclame l’idée fausse suivante: « j’utilise un antivirus sous Linux, de sorte que je ne peux pas transmettre accidentellement un virus Windows à un utilisateur Windows. Par exemple par des pièces jointes par e-mail ou en partageant une clé USB ».

c’est une idée fausse pour les raisons suivantes:

A. L’un des avantages de l’exécution de Linux est de ne pas avoir à alourdir votre système avec un antivirus, ni d’avoir à importer les problèmes de sécurité que l’antivirus crée. Il serait plutôt contre-productif de passer à un système d’exploitation sans virus, si nous finissons par exécuter tous les antivirus crud de toute façon…,

Et il ajoute l’insulte à l’injure, à le faire pour l’amour d’un système d’exploitation dont le propriétaire choisit effectivement de laisser de sécurité déficientes.

Si un utilisateur Windows ne peut pas être pris la peine de protéger son propre système contre les menaces qui sont le résultat de lacunes dans son propre système d’exploitation, alors les efforts de la base relativement petite des utilisateurs de Linux ne vont pas faire une lambeau de différence. Un tel utilisateur Windows sera inévitablement infecté d’ailleurs.

en fait, je crois que les utilisateurs de Windows doivent se coucher dans le lit qu’ils font pour eux-mêmes., Je n’essaie pas d’être sévère ici: c’est plus le principe que les conséquences doivent incomber à la partie appropriée, sinon il n’y a aucune incitation au changement.

donc, à moins qu’un utilisateur Linux est en cours d’exécution d’un web public/mail/serveur de fichiers (clairement pas votre utilisateur moyen), je déconseille fortement l’installation d’antivirus, parce que cela continue de cautionner silencieusement l’un des pires aspects de la conception du système d’exploitation.,

En fait, vous constaterez que l’erreur de « protection des utilisateurs de Windows » est parfois utilisée comme excuse, par des gens qui ne peuvent pas croire que Linux n’a vraiment pas besoin d’antivirus pour lui-même….

(Avec grâce à DuckHook de Ubuntuforums.org, pour bien vouloir permettre l’utilisation de ce texte)

B. Si vous voulez réduire les chances de transmettre un virus Windows par e-mail, alors vous pouvez y parvenir en envoyant des e-mails avec des pièces jointes au moyen de Gmail.

ensuite, Google scanne automatiquement les pièces jointes pour les virus, chevaux de Troie et autres logiciels malveillants., Avec un scanner de virus professionnel à jour, sur les serveurs de Gmail lui-même. Un compte Gmail est gratuit, vous ne devez donc pas vous soucier des coûts….

lorsque vous activez le support POP3 dans Gmail, vous pouvez même utiliser les applications Thunderbird ou Evolution pour cela.

remarque: de nos jours, chaque bon service de messagerie (donc pas seulement Gmail) scanne automatiquement les virus Windows, sur les serveurs du fournisseur de messagerie.

C. préoccupé par un fichier particulier? Vous pouvez utiliser un service web gratuit, qui est la propriété de Google: VirusTotal.com. il utilise tout un tas de moteurs antivirus (plus de 50!,) simultanément, pour analyser tous les fichiers que vous alimentez, pour les virus et autres logiciels malveillants. Ce qui le rend cinquante fois plus efficace que tout AV installé localement.

N’installez pas Wine ou Mono dans votre Linux

3. L’aperçu de la sécurité ci-dessus, s’applique à un Linux « propre » sans émulateurs Windows comme Wine, PlayOnLinux et CrossOver.

ces émulateurs sont utilisés pour exécuter des logiciels Windows sous Linux. Il est préférable de ne pas installer de tels émulateurs Windows, car ils rendent votre Linux partiellement vulnérable aux logiciels malveillants Windows.,

Si vous avez besoin d’utiliser des applications Windows, vous pouvez utiliser une Machine virtuelle légale gratuite avec Windows pour cela, ou (si vous avez un ordinateur à double démarrage) un Windows ordinaire.

la même objection est valable pour L’infrastructure Mono, mais dans une moindre mesure. Mono rend également votre système partiellement vulnérable aux logiciels malveillants qui ciblent Windows, car il est multiplateforme (comme Java).

Dans Linux Mint et Ubuntu, Mono sera installé automatiquement chaque fois que vous installez une application qui a besoin de L’infrastructure Mono, comme media player Banshee et notes App Tomboy., Je conseille d’éviter ceux-ci et d’installer des alternatives non Mono à la place.

Voici comment vous assurer que vous n’avez pas Mono dans votre système:

lancez une fenêtre de terminal.

(Vous pouvez lancer une fenêtre de terminal comme ceci: *Click*)

Type (copier / coller):

sudo apt-get remove mono-runtime-common

appuyez sur Entrée. Saisissez votre mot de passe lorsque vous y êtes invité. Dans Ubuntu, cela reste entièrement invisible, même les points ne s’afficheront pas lorsque vous le Tapez, c’est normal. Dans Mint, cela a changé: vous verrez des astérisques lorsque vous tapez. Appuyez de nouveau sur Enter.,

cette commande supprime complètement l’infrastructure Mono et les applications qui en dépendent, ce que vous verrez se produire dans la sortie du terminal lors de son exécution.

soyez prudent avec les dépôts non officiels et .fichiers deb

4. Logiciels provenant de référentiels tiers non officiels (comme PPA) et externes .DEB installateurs, est non testé et non vérifié. Par conséquent, il peut endommager la stabilité, la fiabilité et même la sécurité de votre système. Il peut même contenir des logiciels malveillants….,

de plus, vous vous rendez dépendant du propriétaire du référentiel non officiel, souvent une seule personne, qui n’est pas vérifiée du tout. En ajoutant un PPA à votre liste de sources, vous donnez au propriétaire de ce PPA en principe la pleine puissance sur votre système!

n’utilisez donc un PPA que lorsque vous avez vraiment (vraiment!) n’ont pas de solution de rechange acceptable. Ou lorsque vous testez un logiciel particulier (ce que vous ne devriez faire que sur un ordinateur de test non essentiel ou sur une machine virtuelle).

PPA sont une bénédiction mixte, pour dire le moins., S’ils sont utilisés à bon escient et de manière très restrictive, les PPA peuvent parfois être d’une grande aide. Mais utilisés négligemment, ils sont pour Linux ce que la peste bubonique était pour le Moyen Âge….

avez – vous déjà activé les PPA ou d’autres dépôts tiers non officiels et voulez-vous vous en débarrasser? Ensuite, vous pouvez recréer une liste de sources de logiciels propres comme celle-ci.

sécuriser votre navigateur Web en le Sandboxing

5. Vous pouvez exécuter Firefox et Google Chrome à partir d’un bac à sable sécurisé appelé Firejail, ce qui améliore considérablement la sécurité de ces navigateurs web. Vous pouvez y parvenir en appliquant ce mode d’emploi.,

En outre, méfiez-vous de l’installation ombragée ou voyous add-ons et extensions dans votre navigateur web. Ils pourraient nuire à votre sécurité.

avez – vous déjà des paramètres pollués dans Firefox ou Chrome (souvent causés par des add-ons louches), et souhaitez-vous recommencer avec un navigateur propre? Ensuite, procédez comme suit (point 13).

désactivation du démarrage sécurisé

6. Afin de faire fonctionner correctement votre Linux, je conseille de désactiver le démarrage sécurisé dans le BIOS. La désactivation du démarrage sécurisé n’est pas une perte: elle n’ajoute aucune sécurité significative de toute façon. C’est avant tout un moyen pour Microsoft d’imposer son verrouillage fournisseur sur votre ordinateur…,

procédez comme suit:

A. lancez une fenêtre de terminal.

(Vous pouvez lancer une fenêtre de terminal comme ceci: * Click*)

B. copiez / collez la ligne de commande suivante dans le terminal:

mokutil Mo SB-state

appuyez sur Entrée. S’il signale que le démarrage sécurisé est activé: redémarrez et désactivez le démarrage sécurisé dans les paramètres du BIOS. Pour ce faire, vous devrez peut-être d’abord définir un mot de passe administrateur dans le BIOS.

Libre Office: améliorer la sécurité des macros

7. Les Macro peuvent être utiles dans Libre Office, mais elles sont également risquées., Vous pouvez améliorer la sécurité des macros de Libre Office comme ceci:

dans le menu, Lancez LibreOffice Writer – panel: Outils – Options…

si nécessaire, cliquez sur le petit triangle avant le mot LibreOffice, afin de développer cette section – cliquez sur Sécurité

bouton Macro sécurité… – réglez le niveau de sécurité à très élevé.

Fermer écrivain.

Remarque: préférence de l’utilisateur, alors répétez ceci dans chaque compte d’utilisateur.

alerte au hareng rouge: fausse alarme par systemd

8. Lorsque vous exécutez la commande suivante dans le terminal:

systemd-analyze de sécurité

…. vous verrez une longue liste d’Avertissements dangereux., Cependant, c’est une fausse alarme; vous pouvez ignorer ces rapports dangereux en toute sécurité. En effet, systemd-analyze security examine les fonctionnalités de sandbox désactivées intégrées à systemd. Il ne vérifie pas les services eux-mêmes.

Quoi de plus: c’est une très mauvaise idée de commencer le sandboxing systemd partout. Vous ne savez pas ce que vous pourriez perturber, alors que l’avantage pratique en matière de sécurité d’un tel durcissement est pour le moins discutable.

c’est un autre cas dans lequel la vieille sagesse est vraie: « en cas de doute, faites confiance aux défauts., »Ou plutôt: faites confiance à L’équipe de sécurité Ubuntu, qui maintient systemd sécurisé pour Ubuntu et Linux Mint.

envisager de supprimer Java (openJDK)

9. Java (Oracle Java et openJDK) est fréquemment attaqué. C’est pourquoi il est préférable de se demander si vous pouvez vous en passer. Si c’est le cas, vous pouvez simplement le supprimer de votre système.

Ce conseil n’est pas seulement valable pour Windows, mais aussi pour Linux. Parce que dans cet aspect, Linux est vulnérable aussi! Java est indépendant de la plateforme, ce qui signifie qu’il fonctionne indépendamment du système d’exploitation.,

Un cas dans lequel Java (ou openJDK) est nécessaire, est pour utiliser LibreOffice Base (création et édition de bases de données). Si vous n’utilisez pas Base, il y a de fortes chances que vous n’ayez pas du tout besoin de Java ou d’openJDK.

par défaut, Linux Mint contient openJDK (pas Oracle Java). Vous pouvez le supprimer comme ceci:

Lancer une fenêtre de terminal.

(Vous pouvez lancer une fenêtre de terminal comme ceci: *Click*)

copiez/collez la ligne de commande suivante dans le terminal:

sudo apt-get remove « openjdk* »

appuyez sur Entrée. Saisissez votre mot de passe lorsque vous y êtes invité., Dans Ubuntu, cela reste entièrement invisible, même les points ne s’afficheront pas lorsque vous le Tapez, c’est normal. Dans Mint, cela a changé: vous verrez des astérisques lorsque vous tapez. Appuyez de nouveau sur Enter.

remarque: cela ne s’applique qu’à Java. Il y a aussi Javascript, qui est beaucoup plus sécurisé que Java. Il n’est donc généralement pas nécessaire de désactiver Javascript. De plus, de nombreux sites web ne fonctionnent pas bien lorsque vous avez désactivé Javascript dans votre navigateur web.

Regrets?, Vous pouvez réinstaller openJDK et son support pour LibreOffice Base avec cette incantation de terminal magique:

sudo apt-get install default-JRE libreoffice-sdbc-hsqldb

…. et tout devrait être comme il était nouveau.

Les Choses Qui Sont Dangereuses

10. Ce sont les choses qui mettent en danger Linux, que vous voudrez donc éviter: 10 erreurs fatales.

sécuriser votre réseau sans fil de la bonne manière

11. La sécurité de votre réseau sans fil n’est pas spécifique au système d’exploitation, mais c’est un problème important. Lisez ici comment sécuriser correctement votre réseau sans fil.,

désactiver Universal Plug And Play (UPnP) dans votre routeur

12. Non lié à votre système d’exploitation, mais important néanmoins: désactivez Universal Plug And Play (UPnP) dans votre routeur. UPnP dans votre routeur, permet aux périphériques réseau de communiquer entre eux, à la fois dans votre réseau personnel et au moyen d’internet.

facile, mais dangereux: UPnP ouvre un énorme trou de sécurité, ce qui n’est pas vraiment gérable. Il est préférable de le désactiver définitivement, car UPnP est intrinsèquement non sécurisé.,

tout d’abord, trouvez le manuel d’utilisation de votre routeur; si vous ne l’avez plus, vous pourrez probablement en télécharger une copie sur le site Web du fabricant du routeur.

accédez ensuite à la configuration de votre routeur et désactivez la fonctionnalité UPnP, ainsi que la fonctionnalité d’accompagnement, généralement appelée quelque chose comme « Autoriser l’utilisateur à configurer ».

remarque: cela pourrait vous obliger à prendre des mesures supplémentaires pour activer le VPN, le partage de fichiers P2P et autres (à savoir l’ouverture manuelle de certains ports). Ce n’est pas toujours nécessaire cependant, et dépend de la façon dont le fabricant de votre routeur a configuré les valeurs par défaut du micrologiciel.,

Créez et mémorisez facilement un mot de passe sécurisé

13. Contrairement à ce que beaucoup de gens pensent, créer et se souvenir d’un mot de passe sécurisé n’est pas difficile.

Voulez plus de conseils?

voulez-vous plus de conseils et astuces? Il y en a beaucoup plus sur ce site!

par exemple:

Accélérez votre Linux Mint!

Nettoyez votre Linux Mint en toute sécurité

éviter 10 erreurs fatales

au contenu de ce site applique une licence Creative Commons.

Retour à la page d’accueil

Avertissement

Laisser un commentaire