terug naar de homepage

Laatste update voor dit artikel: 11 januari 2021.

inhoud van deze bladzijde:

- 1. Veiligheid samengevat

-

- 1.1. Antivirussoftware en Rootkit-Verwijderaars: zowel onnodig als schadelijk

-

- 1.2. Firewalls

-

- 1.2.1., Firewall: het inschakelen, de Status controleren en het uitschakelen

- 1.3. Kwetsbaarheden: geen groot probleem als snel opgelost

- 2.1. Misvatting: bescherming van Windows-gebruikers

Linux Mint en Ubuntu zijn zeer veilig; veel veiliger dan Windows. Maar waarom is dat? En hoe behoud en verbeter je hun hoge beveiligingsniveau? Dat probeer ik hieronder uit te leggen.

veiligheid samengevat

1., Ten eerste: je zult nooit 100% zekerheid kunnen bereiken. Niet in het echte leven en niet in de digitale wereld. Zelfs niet als je computer Linux draait. Je moet altijd je gezond verstand gebruiken.

en zelfs dan kan het fout gaan. Een zekere mate van risico, hoe klein ook, is onvermijdelijk. Een Fransman zou zeggen: c ‘ est la vie (in het Engels: dat is het leven, maar het klinkt zoveel beter in het Frans)…

Een zeer korte samenvatting van de beste beveiligingspraktijk in Linux Mint is dit:

– Gebruik goede wachtwoorden.

– installeer updates zodra ze beschikbaar zijn.,

– installeer alleen software van de officiële softwarebronnen van Linux Mint en Ubuntu.

– antivirus niet installeren (ja, echt!).

– Installeer geen Windows emulators zoals Wine.

– schakel de firewall in.

– vooral: gebruik je gezond verstand.

doe dat, en dan: relax, je draait Linux….

Wilt u wat meer informatie? Een korte uitleg over virussen, firewalls en exploits:

Antivirus Software en Rootkit Removers: zowel onnodig als schadelijk

1.1. U hebt geen antivirussoftware of rootkit-verwijderaars nodig (zoals chkrootkit en rkhunter) in uw Linux Mint of Ubuntu., Wat meer is, die toepassingen zelfs verlagen uw veiligheid (!). Hieronder zal ik uitleggen waarom ik tegen het installeren van antivirus en rootkit removers.

A. Antivirus is nutteloos

Een virus of rootkit kan zichzelf niet installeren in Linux tenzij je het toelaat. Om zichzelf op uw computer te installeren, heeft een virus of rootkit uw wachtwoord nodig. En dat heeft het niet.

of in het geval dat het malware (een script) is die zichzelf kan uitvoeren in uw persoonlijke map zonder wachtwoord: U zult het eerst uitvoerbaar moeten maken., Elk script dat je downloadt, is niet uitvoerbaar: je moet het uitvoerbare deel van het script zelf instellen, met de hand.

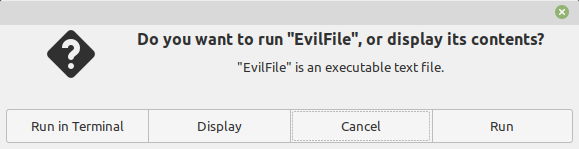

wanneer u dubbelklikt op zo ‘ n scriptbestand, krijgt u het volgende dialoogvenster te zien:

zoals u kunt zien, is “Cancel” voorgeselecteerd om onbedoelde uitvoering te voorkomen.

Opmerking: Er is een belangrijke uitzondering: wanneer u een script uit een archief extraheert (bijvoorbeeld met de extensie .zip of .teer.gz) het hoeft niet eerst uitvoerbaar te worden gemaakt., Wat betekent dat je het per ongeluk kunt uitvoeren door erop te dubbelklikken. Dus pas altijd op voor wat je downloadt….

als je alleen software installeert vanuit de beveiligde Officiële “software store” (software repositories) van je Linux distributie, dan is dat een zeer effectieve barrière tegen malware. Meer dan dat, er zijn geen Linux virussen of rootkits “in het wild” voor eindgebruikers zoals jij. (De uitzondering is virussen gericht op Linux webservers, maar het beveiligen van webservers is een heel ander kopje thee.)

b., Antivirus introduceert een gevaarlijke kwetsbaarheid

bovendien brengt antivirus (AV) software soms zelfs actief uw systeem in gevaar: omdat AV per definitie hoge rechten heeft op het systeem en omdat het vaak onvoldoende beschermd is tegen hacking…. Dit maakt AV software een ideaal doelwit voor hackers.

antivirusprogramma ‘ s zijn ontworpen om zoveel mogelijk bestandstypen te lezen en te openen. Omdat elk bestand theoretisch een virus kan bevatten. In tegenstelling tot gewone toepassingen, die alleen bepaalde specifieke bestandstypen kunnen lezen en openen., Bijvoorbeeld: tekstverwerkers kunnen meestal alleen document gerelateerde bestanden openen, en geen mp3 muziekbestanden. Voor mediaspelers geldt het omgekeerde.

omdat antivirus alles kan lezen en openen, en eigenlijk precies dat doet tijdens een scan, is de potentiële kwetsbaarheid (aanvalsoppervlak) veel groter. En daarom ook zijn aantrekkingskracht als doelwit voor mensen met kwaadaardige bedoelingen. Dat is niet alleen theorie; meer daarover aan het einde van paragraaf 2 op deze pagina.

c. geen echte bescherming tegen zero day

Antivirus producten kunnen alleen beschermen tegen bekende bedreigingen., De bewering van antivirusbedrijven dat hun producten enige bescherming bieden tegen toekomstige (nog onbekende) “zero day” – aanvallen is misleidend: de antivirussoftware zelf is net zo kwetsbaar voor toekomstige zero day-aanvallen als de software die het beweert te beschermen…

d. vals gevoel van veiligheid

bovendien geeft antivirussoftware u een vals gevoel van veiligheid, wat u minder voorzichtig kan maken met het installeren van software van externe bronnen.

e. Windows virussen zijn onschadelijk in Linux

virusscanners scannen voornamelijk op Windows virussen. Deze virussen werken niet in Linux., Dus je hoeft je ook geen zorgen over hen te maken.

f. valse waarschuwingen

virusscanners geven vaak valse waarschuwingen. Eventueel opzettelijk, om de gebruiker een goed gevoel te geven over de aanwezigheid van de scanner. Dit leidt er soms toe dat mensen hun systeem onnodig beschadigen, omdat ze essentiële systeembestanden onjuist als malware gelabeld verwijderen.

g. in wezen is elke app een risico

Het installeren van een applicatie, elke applicatie, verhoogt uw aanvalsoppervlak (een sleutelterm om te onthouden bij het omgaan met beveiliging)., Bijvoorbeeld: webbrowsers zijn onmisbaar voor het surfen op het web, dus je neemt het “risico” van het installeren van hen. Je accepteert hun aanval oppervlak als de prijs die je moet betalen voor het gebruik van het web.

maar in desktop Linux is een antivirus-applicatie nergens goed voor. Het belooft extra veiligheid, maar in feite vermindert het de veiligheid alleen maar. Dus waarom zou iemand willen antivirus in desktop Linux in de eerste plaats?

firewalls

begrijpen 1.2. Een firewall is een beveiligingshulpmiddel dat netwerkverkeer bewaakt en bewaakt., U kunt een firewall gebruiken om uw systeem te beschermen tegen kwaadaardig inkomend verkeer.

als uw firewall is uitgeschakeld, dan is uw systeem in veel gevallen niet beschermd. Dus in deze sectie, leert u om uw firewall in-en uit te schakelen en de status ervan te controleren.

1.2.1. Firewall: inschakelen, Status controleren en uitschakelen

standaard is een firewall al geïnstalleerd. Het heet IPtables., IPtables kan worden beheerd door de terminal application Uncomplicated Firewall (UFW) en de grafische applicatie Gufw (de G staat voor “graphical”), die beide ook standaard zijn geïnstalleerd.

standaard is de firewall niet geactiveerd, omdat deze in een standaard installatie niet nodig is. Achtergrondinformatie voor gevorderde gebruikers: dit komt omdat er achter de poorten die worden blootgesteld aan het internet, geen luisterdiensten zijn. Tenminste niet in een standaard installatie. Een aanvaller kan niets doen zonder een luisterservice die een poort open houdt.,

echter, in bepaalde gevallen heb je een firewall nodig. Bijvoorbeeld wanneer u een onbeschermd draadloos netwerk deelt in een fastfood restaurant, of wanneer u bepaalde services op uw computer hebt geactiveerd. Dus om aan de veilige kant te zijn, adviseer ik om de firewall in alle gevallen aan te zetten.

U kunt de firewall aanzetten met behulp van de terminal (yikes!). Dit is hoe je het doet:

a. Start een terminalvenster.

(U kunt een terminalvenster als volgt starten: *klik op*)

B. Kopieer / Plak de volgende opdrachtregel in de terminal:

sudo UFW enable

druk op Enter. Typ uw wachtwoord wanneer daarom wordt gevraagd., In Ubuntu blijft dit volledig onzichtbaar, zelfs stippen zullen niet worden weergegeven wanneer u het typt, dat is normaal. In Mint is dit veranderd: je ziet sterretjes wanneer je typt. Druk nogmaals op Enter.

Uncomplicated Firewall (UFW) heeft een verstandige set van standaardinstellingen (profiel), die prima zijn voor de overgrote meerderheid van thuisgebruikers. Dus tenzij je speciale wensen hebt: je bent klaar!

c. met deze commandoregel kunt u de huidige status van de firewall controleren:

sudo UFW status verbose

druk op Enter.,

als het is ingeschakeld, moet de uitvoer er als volgt uitzien:

pjotr@netbook:~$ sudo UFW status verbose

wachtwoord voor pjotr:

Status: Actief

Logging: on (low)

Default: deny (inkomend), allow (uitgaand) disabled (routed)

nieuwe profielen: skip

pjotr@netbook:~$

Het belangrijkste bericht is in rood afgedrukt: deze uitvoer betekent in principe dat alle inkomend verkeer wordt geweigerd en alle uitgaand verkeer toegestaan.

er zijn verstandige uitzonderingen in de standaard firewall instellingen( regels), die ervoor moeten zorgen dat de firewall nooit in de weg staat van normaal gemiddeld gebruik., Bijvoorbeeld, met het standaardprofiel zou het gebruik van Samba geen probleem moeten zijn. Ook het downloaden van torrents (fetch) zou mogelijk moeten zijn; maar het zaaien van torrents (serve) vereist mogelijk een tijdelijke uitschakeling van ufw.

d. u zult waarschijnlijk nooit naar de logs kijken, dus het kan geen kwaad om alle logging door de firewall uit te schakelen. Vooral omdat het soms nogal spammy kan zijn. Het uitschakelen van de log kan gedaan worden met het volgende terminal commando:

sudo UFW loggen

spijt?, Het opnieuw inschakelen van het loggen met de standaard hoeveelheid activiteit (laag), kan worden gedaan met het volgende terminal commando:

sudo UFW logging low

e. het is gemakkelijk om de firewall uit te schakelen (mocht u dat willen) met dit terminal commando:

sudo UFW disable

druk op Enter.

f. Als u geïnteresseerd bent in de volledige set firewall regels, zie de uitvoer van:

sudo UFW show raw

U kunt ook de firewall regels bestanden lezen in /etc/ufw (de bestanden waarvan de namen eindigen met .reglement).

kwetsbaarheden: geen groot probleem als snel opgelost

1.3., Exploiteerbare beveiligingsproblemen verschijnen in elk besturingssysteem en in elke toepassing. Dit geldt ook voor Linux. Van deze run of the mill problemen, je bent beschermd door de updates.

Linux Mint voert automatisch een dagelijkse controle uit op beschikbare beveiligingsupdates. Het is belangrijk om de voorgestelde beveiligingsupdates zonder onnodige vertraging te installeren, als u uw systeem zo veilig mogelijk wilt houden. Zolang het snel ontdekt en snel gerepareerd, een kwetsbaarheid is geen groot probleem.

dat is het einde van de korte uitleg. Meer weten? Lees dan verder.,

achtergrondinformatie: het volledige verhaal over Antivirus

2. Als de uitleg die ik hierboven gaf je nog niet overtuigt (oude gewoontes zijn moeilijk af te leren, vooral als het om veiligheid gaat!): het volledige verhaal over antivirus is als volgt:

vanwege de groei van desktop Linux willen de meeste antivirus bedrijven deze nieuwe markt aanboren. Veel nieuwe Linux gebruikers denken dat ze een antivirus applicatie in Linux nodig hebben, vanwege hun eeuwenoude Windows gewoonten en vanwege de slimme marketing van de antivirus bedrijven.

het tegendeel is echter waar., In tegenstelling tot andere besturingssystemen, is het bijna onmogelijk om een effectief virus voor Linux te schrijven. Hoe kan dit, vraag je je misschien af. Ik zal proberen uit te leggen waarom.

Linux-computers zijn net zo goed een doelwit als computers die op andere besturingssystemen draaien. De meest populaire (en daarom waardevolle) websites draaien op Linux, dus er is geen gebrek aan motivatie om Linux te infecteren.sommige mensen suggereren dat de Linux gemeenschap verwaand is of achterloopt als het gaat om virussen of andere beveiligingsproblemen., Deze suggestie is niet waar: de ontwikkelaars van Linux hebben virussen niet genegeerd, ze hebben Linux zodanig gestructureerd dat het een goede weerstand tegen virussen heeft. En omdat de code open is, zijn er letterlijk duizenden mensen die de code controleren op fouten en oplossingen voorstellen.virusscanners werken voornamelijk “reactief”, wat betekent dat ze bijna alleen bescherming bieden tegen virussen die al bekend zijn bij de makers van de scanner. Antivirus toepassingen kunnen alleen beschermen tegen een nieuw virus nadat dat virus is gemaakt, niet eerder., Ondanks hun misleidende” zero day protection ” claims.

belangrijker nog, de beste bescherming tegen een virus zal bestaan uit het herstellen van die fouten in de software, die het virus aanvalt. Deze reparaties gebeuren door middel van beveiligingsupdates, die in Linux meestal eerder en vaker worden uitgegeven dan in Windows en Mac OS.

Weinig antivirus bedrijven hebben een snellere reactietijd dan het Ubuntu security team. Dit komt natuurlijk ook ten goede aan Linux Mint, dat Ubuntu als codebasis gebruikt, en daardoor de meeste updates rechtstreeks van de Ubuntu-softwarebronnen krijgt., Het tijdsbestek tussen de openbaarmaking van een beveiligingsprobleem en het maken van een antivirus-oplossing of een reparatie, is uiteraard de meest gevaarlijke periode.

zoals ik al eerder zei: een kwetsbaarheid is geen groot probleem, zolang het maar snel ontdekt en gerepareerd wordt speedily.It het is moeilijk om zelf een virus op een Linux computer te installeren, maar het is zeker niet onmogelijk. Het grootste gevaar ligt in onbetrouwbare niet-officiële software repositories en in onveilige code die een onzorgvuldige beheerder uitvoert met root machtigingen.,

Het is verstandig om dat in gedachten te houden, en om uw software bij voorkeur alleen te installeren vanuit de geverifieerde officiële software repositories van Linux Mint en Ubuntu. Wees heel voorzichtig met software van elders, zoals standalone installatie pakketten (met de extensie .Deb). Installeer alleen die wanneer hun bron is boven alle twijfel, zoals de webbrowsers Google Chrome en Opera.op dit moment zijn er in ieder geval geen Linux virussen ontworpen voor eindgebruikers “in het wild.tot slot, zoals beschreven in Paragraaf 1.1 van deze pagina, is AV software zelf zeer kwetsbaar voor malware., De kwetsbaarheid van AV-software is onderzocht en bewezen: in 2014 Joxean Koret, een onderzoeker bij Singapore beveiligingsbedrijf COSEINC, publiceerde een onthullend onderzoek op de SysScan 360 security conference, genaamd “Breaking Antivirus Software”. Zie dit artikel over dat onderzoek. Het is een oud onderzoek, maar de fundamentele kritiek is nog steeds relevant.de presentatiedia ’s van het volledige COSEINC-onderzoek zijn niet meer te vinden op syscan360.org, maar je kunt een kopie van die presentatie dia’ s downloaden van mijn eigen Google Drive.misvatting: bescherming van Windows-gebruikers 2.1., Af en toe verkondigt iemand de volgende misvatting: “Ik gebruik antivirus in Linux, zodat ik niet per ongeluk een Windows-virus kan doorgeven aan een Windows-gebruiker. Bijvoorbeeld door e-mailbijlagen of door het delen van een USB-stick”.

Dit is een misvatting vanwege de volgende redenen:

Een van de voordelen van Linux is dat je je systeem niet hoeft te belasten met antivirus, noch dat je de beveiligingsproblemen moet importeren die antivirus creëert. Het zou nogal contraproductief zijn om te verhuizen naar een virus-vrij besturingssysteem, als we uiteindelijk draaien alle van de antivirus crud toch…,

en het voegt een belediging aan het letsel toe, om dit te doen in het belang van een besturingssysteem waarvan de eigenaar ervoor kiest om het beveiligings-deficiënt te laten zijn.

als een Windows-gebruiker niet de moeite neemt om zijn eigen systeem te beschermen tegen bedreigingen die het gevolg zijn van tekortkomingen in zijn eigen besturingssysteem, dan zullen de inspanningen van de relatief kleine basis van Linux-gebruikers geen greintje verschil maken. Een dergelijke Windows-gebruiker zal onvermijdelijk besmet raken van ergens anders.in feite geloof ik dat Windows-gebruikers in het bed moeten liggen dat ze zelf maken., Ik probeer hier niet hard te zijn: het is meer het principe dat de gevolgen moeten vallen bij de juiste partij, anders is er geen stimulans voor verandering.

daarom, tenzij een Linux gebruiker een publieke web/mail/file server draait (duidelijk niet de gemiddelde gebruiker), raad ik de installatie van antivirus sterk aan, omdat dit stilletjes een van de slechtste aspecten van het ontwerp van het besturingssysteem blijft onderschrijven.,

In feite zult u zien dat de “bescherming van Windows-gebruikers” misvatting soms als een excuus wordt gebruikt, door mensen die irrationeel niet kunnen geloven dat Linux echt geen antivirus voor zichzelf nodig heeft….

(Met dank aan DuckHook van Ubuntuforums.org, om het gebruik van deze tekst toe te staan)

b. Als u de kans op het doorgeven van een Windows-virus per e-mail wilt verkleinen, dan kunt u dat bereiken door e-mails met bijlagen te versturen met behulp van Gmail.

vervolgens scant Google automatisch de bijlagen op virussen, Trojaanse paarden en andere malware., Met een professionele up-to-date virusscanner, op de servers van Gmail zelf. Een Gmail-account is gratis, dus u hoeft zich geen zorgen te maken over de kosten….

Als u POP3-ondersteuning in Gmail inschakelt, kunt u er zelfs de toepassingen Thunderbird of Evolution voor gebruiken.

opmerking: tegenwoordig scant elke goede e-maildienst (dus niet alleen Gmail) automatisch op Windows-virussen, op de servers van de e-mailprovider.C. bezorgd over een bepaald bestand? U kunt gebruik maken van een gratis webservice, die eigendom is van Google: VirusTotal.com. het maakt gebruik van een hele bos van antivirus engines (meer dan 50!,) tegelijkertijd, om elk bestand dat u toevoer naar het te scannen, voor virussen en andere kwaadaardige software. Dat maakt het vijftig keer effectiever dan elke lokaal geïnstalleerde AV.

Installeer geen Wine of Mono in uw Linux

3. Het beveiligingsoverzicht hierboven is van toepassing op een” schone ” Linux zonder Windows emulators zoals Wine, PlayOnLinux en CrossOver.

Deze emulators worden gebruikt om Windows-software in Linux te draaien. Het is beter om dergelijke Windows-emulators niet te installeren, omdat ze uw Linux gedeeltelijk kwetsbaar maken voor Windows-malware.,

Als u Windows-toepassingen moet gebruiken, dan kunt u daarvoor een gratis legale virtuele Machine met Windows gebruiken, of (als u een dual boot computer hebt) een gewone Windows.

hetzelfde bezwaar geldt voor de Mono-infrastructuur, zij het in mindere mate. Mono maakt ook uw systeem gedeeltelijk kwetsbaar voor malware die zich richt op Windows, omdat het cross-platform (zoals Java).

In Linux Mint en Ubuntu wordt Mono automatisch geïnstalleerd wanneer u een toepassing installeert die de Mono-infrastructuur nodig heeft, zoals media player Banshee en notes app Tomboy., Ik adviseer om deze te vermijden en installeer niet-Mono gebaseerde alternatieven in plaats daarvan.

hier is hoe je er zeker van kunt zijn dat je geen Mono in je systeem hebt:

Start een terminalvenster.

(U kunt een terminalvenster als volgt starten: *klik*)

Type (kopiëren / plakken):

sudo apt-get remove mono-runtime-common

druk op Enter. Typ uw wachtwoord wanneer daarom wordt gevraagd. In Ubuntu blijft dit volledig onzichtbaar, zelfs stippen zullen niet worden weergegeven wanneer u het typt, dat is normaal. In Mint is dit veranderd: je ziet sterretjes wanneer je typt. Druk nogmaals op Enter.,

dit commando verwijdert zowel de Mono infrastructuur als de toepassingen die ervan afhankelijk zijn, wat je zult zien gebeuren in de terminal uitvoer wanneer het wordt uitgevoerd.

wees voorzichtig met Onofficiële Repositories en .deb-bestanden

4. Software van niet-officiële repositories van derden (zoals PPA ‘ s) en extern .deb installateurs, is niet getest en niet gecontroleerd. Daarom kan het de stabiliteit, de betrouwbaarheid en zelfs de veiligheid van uw systeem beschadigen. Het kan zelfs malware bevatten….,

Verder maak je jezelf afhankelijk van de eigenaar van de onofficiële repository, vaak slechts één persoon, die helemaal niet gecontroleerd wordt. Door een PPA toe te voegen aan je bronnenlijst, geef je de eigenaar van die PPA in principe volledige macht over je systeem!

Gebruik daarom alleen een PPA als je echt (echt!) hebben geen aanvaardbaar alternatief. Of wanneer u een bepaald stuk software test (wat u alleen moet doen op een niet-essentiële testcomputer of in een virtuele machine).PPA ‘ s zijn op zijn zachtst gezegd een gemengde zegen., Indien verstandig en zeer restrictief gebruikt, kunnen PPA ‘ s af en toe van grote hulp zijn. Maar onzorgvuldig gebruikt, ze zijn voor Linux wat de builenpest was voor de Middeleeuwen….

hebt u al PPA ’s of andere niet-officiële repo’ s van derden ingeschakeld en wilt u ze verwijderen? Dan kunt u opnieuw een schone software bronnen lijst als deze.

uw webbrowser beveiligen door het te Sandboxen

5. U kunt Firefox en Google Chrome uitvoeren vanuit een beveiligde sandbox genaamd Firejail, die de veiligheid van die webbrowsers sterk verbetert. Dat kun je bereiken door deze how-to toe te passen.,

bovendien, pas op voor het installeren van schaduwrijke of rogue add-ons en extensies in uw webbrowser. Ze kunnen je veiligheid schaden.

heeft u al vervuilde instellingen in Firefox of Chrome( vaak veroorzaakt door schaduwrijke add-ons), en wilt u opnieuw beginnen met een schone browser? Ga dan zo te werk (punt 13).

Secure Boot

uitschakelen 6. Om je Linux goed te laten functioneren, adviseer ik om Secure Boot in de BIOS uit te schakelen. Het uitschakelen van Secure Boot is geen verlies: het voegt toch geen zinvolle beveiliging toe. Het is vooral een middel voor Microsoft om de leverancier lock-in af te dwingen op uw computer…,

Ga als volgt te werk:

a. Start een terminalvenster.

(U kunt een terminalvenster als volgt starten: *klik op*)

B. Kopieer / Plak de volgende opdrachtregel in de terminal:

mokutil — sb-state

druk op Enter. Als het rapporteert dat Secure Boot is ingeschakeld: reboot en schakel Secure Boot uit in de instellingen van het BIOS. Om dit te doen, moet u mogelijk eerst een beheerderswachtwoord instellen in het BIOS.

Libre Office: verbetering van de Macrobeveiliging

7. Macro ‘ s kunnen nuttig zijn in Libre Office, maar ze zijn ook riskant., U kunt de macrobeveiliging van Libre Office als volgt verbeteren:

start LibreOffice Writer – panel: Tools – Options in het menu…

indien nodig, klik op de kleine driehoek voor het woord LibreOffice, om deze sectie uit te breiden – klik op Security

knop Macro Security… – zet het beveiligingsniveau op zeer hoog.

schrijver sluiten.

opmerking: gebruikersvoorkeur, dus herhaal dit in elk gebruikersaccount.

Red Herring Alert: vals Alarm door systemd

8. Wanneer u het volgende commando uitvoert in de terminal:

systemd-analyseer beveiliging

…. je krijgt een lange lijst van onveilige waarschuwingen te zien., Echter, het is een vals alarm; U kunt veilig negeren deze onveilige rapporten. Dat komt omdat systemd-analyseer beveiliging kijkt naar de gehandicapte Sandbox functies ingebouwd in systemd. Het controleert niet de diensten zelf.

wat meer is: het is een heel slecht idee om systemd overal te sandboxen. Je weet niet wat je zou kunnen verstoren, terwijl het praktische veiligheidsvoordeel van een dergelijke verharding op zijn zachtst gezegd twijfelachtig is.

Dit is een ander geval waarin de oude wijsheid geldt: “als je twijfelt, vertrouw dan op de standaardwaarden.,”Of liever: vertrouw op het Ubuntu-beveiligingsteam, dat systemd veilig houdt voor zowel Ubuntu als Linux Mint.

overweeg om Java (openJDK)

te verwijderen 9. Java (zowel Oracle Java als openJDK) wordt vaak aangevallen. Daarom is het het beste om te overwegen of je kunt doen zonder het. Als dat het geval is, kunt u gewoon verwijderen uit uw systeem.

dit advies is niet alleen geldig voor Windows, maar ook voor Linux. Want in dit opzicht is Linux ook kwetsbaar! Java is namelijk platformonafhankelijk, wat betekent dat het onafhankelijk werkt van het onderliggende besturingssysteem.,

Een geval waarin Java (of openJDK) nodig is, is voor het gebruik van LibreOffice Base (aanmaken en bewerken van databases). Als je Base niet gebruikt, is de kans groot dat je helemaal geen Java of openJDK nodig hebt.

standaard bevat Linux Mint openJDK (niet Oracle Java). U kunt het als volgt verwijderen:

Start een terminalvenster.

(U kunt een terminalvenster als volgt starten: *klik op*)

Kopieer / Plak de volgende opdrachtregel in de terminal:

sudo apt-get remove “openjdk*”

druk op Enter. Typ uw wachtwoord wanneer daarom wordt gevraagd., In Ubuntu blijft dit volledig onzichtbaar, zelfs stippen zullen niet worden weergegeven wanneer u het typt, dat is normaal. In Mint is dit veranderd: je ziet sterretjes wanneer je typt. Druk nogmaals op Enter.

Opmerking: Dit geldt alleen voor Java. Er is ook Javascript, dat is veel veiliger dan Java. Dus er is meestal geen noodzaak om Javascript ook uit te schakelen. Bovendien, veel websites niet goed functioneren wanneer u Javascript hebt uitgeschakeld in uw webbrowser.

spijt?, U kunt openJDK en zijn ondersteuning voor LibreOffice Base opnieuw installeren met deze magische terminal incantatie:

sudo apt-get install default-jre libreoffice-sdbc-hsqldb

…. en alles zou weer moeten zijn zoals het was.

de dingen die gevaarlijk zijn

10. Dit zijn de dingen die Linux in gevaar brengen, wat je daarom wilt vermijden: 10 fatale fouten.

uw draadloze netwerk op de juiste manier beveiligen

11. De beveiliging van uw draadloze netwerk is niet specifiek voor het besturingssysteem, maar het is een belangrijk probleem. Lees hier hoe u uw draadloze netwerk goed beveiligt.,

schakel Universal Plug and Play (UPnP) uit in uw Router

12. Niet gerelateerd aan uw besturingssysteem, maar toch belangrijk: schakel Universal Plug and Play (UPnP) in uw router uit. UPnP in uw router stelt netwerkapparaten in staat om met elkaar te communiceren, zowel in uw persoonlijke netwerk als via het internet.

Eenvoudig, maar gevaarlijk: UPnP opent een enorm beveiligingsgat, dat niet echt beheersbaar is. Het is beter om het permanent uit te schakelen, omdat UPnP inherent onveilig is.,

Zoek eerst de gebruikershandleiding van uw router; als u deze niet meer hebt, kunt u waarschijnlijk een kopie downloaden van de website van de routerfabrikant.

ga dan naar de configuratie van uw router en schakel de UPnP-functie uit, en ook de bijbehorende functie, meestal iets als “Allow user to configure”genoemd.

Opmerking: Dit kan vereisen dat u een aantal extra maatregelen neemt voor het inschakelen van VPN, P2P file sharing en dergelijke (namelijk het handmatig openen van sommige poorten). Dit is echter niet altijd nodig en hangt af van hoe uw routerfabrikant de firmware-standaardwaarden heeft geconfigureerd.,

maak en onthoud eenvoudig een veilig wachtwoord

13. In tegenstelling tot wat veel mensen denken, is het aanmaken en onthouden van een veilig wachtwoord niet moeilijk.

Wilt u meer tips?

Wilt u meer tips en tweaks? Er zijn er nog veel meer op deze website!

bijvoorbeeld:

versnel je Linux Mint!

Maak uw Linux Mint veilig schoon

vermijd 10 fatale fouten

Op de inhoud van deze website is een Creative Commons-licentie van toepassing.

Terug naar de startpagina

Disclaimer

Geef een reactie