account lockouts zijn een veel voorkomend probleem bij Active Directory-gebruikers. Ze ontstaan als gevolg van accountvergrendelingsbeleid dat is geconfigureerd in het standaarddomeinbeleid voor het Active Directory-domein. In dit artikel gaan we door enkele van de onderliggende oorzaken van de account lockouts en de manier om het probleemoplossingsproces te vereenvoudigen.

veel voorkomende oorzaken van Account Lockouts

1., Toegewezen stations met oude referenties:

toegewezen stations kunnen worden geconfigureerd om door de gebruiker opgegeven referenties te gebruiken om verbinding te maken met een gedeelde bron. Daarna kan de gebruiker het wachtwoord wijzigen zonder de referenties in de toegewezen schijf bij te werken. De referenties kunnen ook verlopen, wat zal leiden tot account lockouts.

2. Systemen die oude referenties in de cache gebruiken:

sommige gebruikers moeten op meerdere computers werken. Hierdoor kan een gebruiker tegelijkertijd op meer dan één computer worden aangemeld., Deze andere computers kunnen toepassingen die zijn met behulp van oude, in de cache referenties die kunnen leiden tot vergrendelde accounts.

3. Toepassingen die oude referenties gebruiken:

op het systeem van de gebruiker kunnen er meerdere toepassingen zijn die de referenties van de gebruikers in de cache plaatsen of deze expliciet definiëren in hun configuratie. Als de referenties van de gebruiker zijn verlopen en niet worden bijgewerkt in de toepassingen, wordt het account vergrendeld.

4. Windows-Services met verlopen referenties:

Windows-services kunnen worden geconfigureerd om door de gebruiker opgegeven accounts te gebruiken. Deze staan bekend als service accounts., De referenties voor deze door de gebruiker opgegeven accounts kunnen verlopen en Windows services zal doorgaan met het gebruik van de oude, verlopen referenties; wat leidt tot account lockouts.

5. Geplande taken:

De Windows-Taakplanner heeft referenties nodig om een taak uit te voeren, ongeacht of de gebruiker is aangemeld of niet. Er kunnen verschillende taken worden gemaakt met door de gebruiker opgegeven referenties, die domeinreferenties kunnen zijn. Deze door de gebruiker opgegeven referenties kunnen verlopen en Windows-taken blijven de oude referenties gebruiken.,

de volgende Active Directory-attributen bepalen hoeveel wachtwoorden een gebruiker kan wijzigen in een bepaalde periode:

maxPwdAge, lockoutThreshold, lockoutObservationWindow en lockoutduur.

als het wachtwoord is ingesteld op nooit verlopen of Account lockout is geconfigureerd als ‘niet verlopen’, zal de lockout niet gebeuren.

het oplossen van Lockouts voor accounts

Windows-beveiligingslogboeken gaan een lange weg naar het oplossen van lockouts voor accounts, maar het extraheren van informatie over lockout voor accounts uit Windows-beveiligingslogboeken is niet altijd een betrouwbaar proces., Account lockout informatie kan worden opgehaald uit de PDC emulator DC als het is verantwoordelijk voor het verwerken van lockouts. Maar, de PDC emulator verwerkt ook een heleboel andere gebeurtenissen voor het hele domein; met inbegrip van authenticatie mislukkingen en wachtwoordwijzigingen. In grote omgevingen waar er veel gebruikers deze event logs zal worden verzameld op de PDC emulator en een groot volume van logs zal verzamelen. Afhankelijk van de grootte limiet van de gebeurtenis logs, kunt u vinden dat de oude logs zijn gewist en de enige beschikbare logs zijn die van de laatste paar uur.,

om het proces van het bepalen van de account lockout status te vereenvoudigen, biedt Microsoft de Account Lockout Status (LockoutStatus.exe) tool dat is een mix van command-line en grafische gereedschappen. Met deze tool wordt naar elke DC in het domein van het gebruikersaccount van het doel dat gecontacteerd kan worden, gezocht.

om het gereedschap te downloaden en uit te voeren, volgt u de onderstaande commando ‘ s:

1. Voer het installatiebestand uit om het gereedschap

2 te installeren. Ga naar de installatie directory en voer de ‘LockoutStatus.exe ‘ om het hulpprogramma

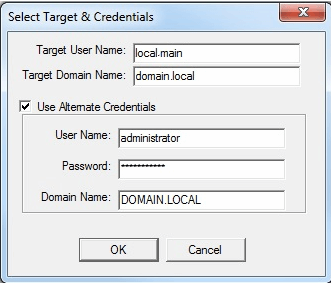

te starten 3., Ga naar ‘File > select Target… ‘om de details te vinden voor het vergrendelde account

figuur 1: Account Lockout Status Tool

4. Ga door de details gepresenteerd op het scherm. De DC met het grote aantal slechte wachtwoorden was waarschijnlijk het authenticeren van DC op het moment van lockout.

5. Ga naar de betreffende DC en bekijk het Windows security event log. Voor Windows Server 2008 is de event-ID 4740 en voor Windows Server 2000 en 2003 is de event-ID 644. Windows PowerShell-opdracht die eerder in dit artikel is gegeven, kan ook worden gebruikt., In het geval details vindt u de ‘beller Machine naam’ waar de mislukte authenticatie poging gebeurde vinden.

hoe Lepide helpt

Als u een groot aantal account lockouts in een veilige omgeving ervaart, zou dit wijzen op een onbalans tussen beveiliging en gemak. Elke organisatie moet een passend compromis tussen veiligheid en gemak bepalen. Om dit te doen, moeten ze rekening houden met de gevoeligheid van de informatie in hun instellingen, de risico’ s die ze kunnen dragen en de belangen van hun gebruikers.,

oplossingen van derden, zoals Lepide Active Directory Auditor, kunnen helpen om sneller naar de hoofdoorzaak van Account lockouts te navigeren en ze gemakkelijk te repareren.

Geef een reactie