powrót do strony głównej

Ostatnia aktualizacja tego artykułu: 11 stycznia 2021.

treść tej strony:

- 1. Bezpieczeństwo podsumowane

-

- 1.1. Oprogramowanie antywirusowe i usuwanie rootkitów: zarówno niepotrzebne, jak i szkodliwe

-

- 1.2. Zrozumienie firewalli

-

-

- 1.2.1., Firewall: włączenie, sprawdzenie jego stanu i wyłączenie

-

-

- 1.3. Luki: nie ma dużego problemu, jeśli szybko Naprawiono

- 2. Informacje ogólne: Pełna historia o Antywirusie

-

- 2.1. Błąd: Ochrona użytkowników systemu Windows

- 3. Nie instaluj Wine ani Mono w Linuksie

- 4. Uważaj na nieoficjalne repozytoria i .pliki deb

- 5. Zabezpieczenie przeglądarki internetowej poprzez Sandboxing

- 6. Wyłączanie bezpiecznego rozruchu

- 7. Libre Office: poprawa bezpieczeństwa makr

- 8., Red Herring Alert: False Alarm by systemd

- 9. Rozważ usunięcie Javy (openJDK)

- 10. Rzeczy, które są niebezpieczne

- 11. Zabezpieczenie sieci bezprzewodowej we właściwy sposób

- 12. Wyłącz funkcję Universal Plug and Play (UPnP) w routerze

- 13. Utwórz i zapamiętaj bezpieczne hasło łatwo

Linux Mint i Ubuntu są bardzo bezpieczne; znacznie bezpieczniejsze niż Windows. Ale dlaczego? A jak utrzymać i poprawić ich wysoki poziom bezpieczeństwa? To postaram się wyjaśnić poniżej.

podsumowanie bezpieczeństwa

1., Po pierwsze: nigdy nie będziesz w stanie osiągnąć 100% bezpieczeństwa. Nie w prawdziwym życiu i nie w cyfrowym świecie. Nawet wtedy, gdy twój komputer działa pod Linuksem. Zawsze powinieneś używać zdrowego rozsądku.

i nawet wtedy może pójść źle. Pewne ryzyko, choć niewielkie, jest nieuniknione. Francuz powiedziałby: c 'est la vie (po angielsku: that' s life, but it sounds so much better in French)…

niezwykle krótkie podsumowanie najlepszych praktyk bezpieczeństwa w Linux Mint jest takie:

– używaj dobrych haseł.

– instaluj aktualizacje, gdy tylko staną się dostępne.,

– instalowanie oprogramowania tylko z oficjalnych źródeł oprogramowania Linux Mint i Ubuntu.

– nie instaluj antywirusa (tak, naprawdę!).

– nie instaluj emulatorów Windows jak Wine.

– Włącz firewall.

– przede wszystkim: używaj zdrowego rozsądku.

Zrób tak, a potem: spokojnie, używasz Linuksa….

chcesz uzyskać więcej informacji? Krótkie wyjaśnienie o wirusach, zaporach i exploitach:

Oprogramowanie Antywirusowe i usuwanie rootkitów: zarówno niepotrzebne, jak i szkodliwe

1.1. Nie potrzebujesz żadnego oprogramowania antywirusowego ani usuwania rootkitów (takich jak chkrootkit i rkhunter) w swoim Linux Mint lub Ubuntu., Co więcej, te aplikacje zmniejszają nawet Twoje bezpieczeństwo (!). Poniżej wyjaśnię, dlaczego jestem przeciwny instalowaniu antywirusów i rootkitów.

a. antywirus jest bezużyteczny

wirus lub rootkit nie może się zainstalować w Linuksie, chyba że na to pozwolisz. Aby zainstalować się na komputerze, wirus lub rootkit potrzebuje twojego hasła. A tego nie ma.

lub w przypadku, gdy jest to złośliwe oprogramowanie (skrypt), które może wykonać się w katalogu domowym bez hasła: najpierw musisz go wykonać., Każdy skrypt, który pobierasz, nie jest wykonywalny: musisz ustawić bit wykonywalny skryptu samodzielnie, ręcznie.

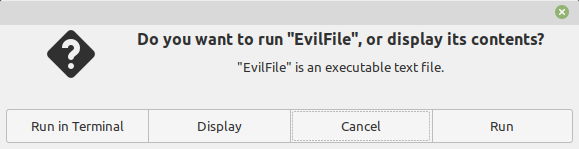

po dwukrotnym kliknięciu takiego pliku skryptu zobaczysz następujące okno dialogowe:

jak widzisz, opcja „Anuluj” została wstępnie wybrana, aby zapobiec przypadkowemu wykonaniu.

Uwaga :Istnieje ważny wyjątek: gdy wyodrębniasz skrypt z archiwum (na przykład z rozszerzeniem .zip lub .smoła.gz) nie wymaga najpierw wykonania., Co oznacza, że możesz go uruchomić przypadkowo, klikając go dwukrotnie. Więc zawsze uważaj na to, co pobierasz….

Jeśli instalujesz oprogramowanie tylko z zabezpieczonego oficjalnego „sklepu z oprogramowaniem” (repozytoriów oprogramowania) Twojej dystrybucji Linuksa, to jest to bardzo skuteczna bariera przed złośliwym oprogramowaniem. Co więcej, nie ma wirusów Linuksowych ani rootkitów „na wolności” dla użytkowników końcowych takich jak ty. (Wyjątkiem są wirusy skierowane na serwery linuksowe, ale zabezpieczanie serwerów internetowych to zupełnie inna sprawa.)

b., Program antywirusowy wprowadza niebezpieczną lukę

ponadto oprogramowanie antywirusowe (AV) czasami nawet aktywnie zagraża twojemu systemowi: ponieważ AV ma z definicji wysokie uprawnienia do systemu i dlatego, że często jest niedostatecznie chronione przed hakowaniem…. To sprawia, że oprogramowanie AV jest idealnym celem dla hakerów.

aplikacje antywirusowe zostały zaprojektowane tak, aby odczytywać i otwierać jak najwięcej typów plików. Ponieważ każdy rodzaj pliku może teoretycznie zawierać wirusa. W przeciwieństwie do zwykłych aplikacji, które mogą odczytywać i otwierać tylko określone typy plików., Na przykład: edytory tekstu mogą zwykle otwierać tylko pliki związane z dokumentami i nie zawierają plików muzycznych mp3. Dla odtwarzaczy multimedialnych jest odwrotnie.

ponieważ antywirus potrafi odczytać i otworzyć wszystko, a właściwie robi dokładnie to podczas skanowania, jego potencjalna podatność (powierzchnia ataku) jest znacznie większa. A zatem i jego przyciąganie jako cel dla ludzi o złośliwych intencjach. To nie tylko teoria; więcej o tym na końcu sekcji 2 na tej stronie.

C. Brak rzeczywistej ochrony przed dniem zerowym

produkty antywirusowe mogą chronić tylko przed znanymi zagrożeniami., Twierdzenie firm antywirusowych, że ich produkty oferują pewną ochronę przed przyszłymi (jeszcze nieznanymi) atakami „zero day”, wprowadza w błąd: samo oprogramowanie antywirusowe jest tak samo podatne na przyszłe ataki zero day, jak oprogramowanie, które twierdzi, że chroni…

D. fałszywe poczucie bezpieczeństwa

ponadto oprogramowanie antywirusowe daje fałszywe poczucie bezpieczeństwa, co może sprawić, że będziesz mniej ostrożny w instalowaniu oprogramowania ze źródeł zewnętrznych.

e. wirusy Windows są nieszkodliwe w Linuksie

skanery antywirusowe skanują głównie w poszukiwaniu wirusów Windows. Te wirusy nie działają w Linuksie., Więc nie musisz się o nich martwić.

F. fałszywe ostrzeżenia

skanery antywirusowe często wydają fałszywe ostrzeżenia. Prawdopodobnie celowo, aby użytkownik czuł się dobrze z obecnością skanera. To czasami nakłania ludzi do niepotrzebnego uszkodzenia systemu, ponieważ usuwają niezbędne pliki systemowe nieprawidłowo oznaczone jako złośliwe oprogramowanie.

G. zasadniczo każda aplikacja stanowi ryzyko

zainstalowanie aplikacji, dowolnej aplikacji, zwiększa powierzchnię ataku (kluczowy termin, o którym należy pamiętać, gdy mamy do czynienia z bezpieczeństwem)., Na przykład: przeglądarki internetowe są niezbędne do przeglądania internetu, więc bierzesz „ryzyko” instalowania ich. Akceptujesz ich powierzchnię ataku jako cenę, którą musisz zapłacić za korzystanie z sieci.

ale w desktopowym Linuksie aplikacja antywirusowa jest do niczego. Obiecuje dodatkowe bezpieczeństwo, ale w rzeczywistości tylko zmniejsza bezpieczeństwo. Więc po co komu antywirusy w desktopowym Linuksie?

zrozumienie firewalli

1.2. Zapora sieciowa To narzędzie zabezpieczające, które monitoruje i reguluje ruch sieciowy., Możesz użyć zapory sieciowej, aby chronić swój system przed złośliwym ruchem przychodzącym.

Jeśli firewall jest wyłączony, to w wielu przypadkach Twój system nie będzie chroniony. W tej sekcji nauczysz się włączać i wyłączać zaporę oraz sprawdzać jej status.

1.2.1. Firewall: włączenie, sprawdzenie jego stanu i wyłączenie

firewall jest już domyślnie zainstalowany. Nazywa się IPtables., IPtables może być zarządzany przez aplikację terminalową Uncomplicated Firewall (ufw) i graficzną aplikację Gufw (G oznacza „graficzny”), z których oba są również zainstalowane domyślnie.

domyślnie firewall nie jest aktywowany, ponieważ w instalacji domyślnej nie jest potrzebny. Podstawowe informacje dla zaawansowanych użytkowników: dzieje się tak dlatego, że za portami, które są narażone na dostęp do Internetu, nie ma żadnych usług odsłuchowych. Przynajmniej nie w standardowej instalacji. Atakujący nie może nic zrobić bez usługi nasłuchu, która utrzymuje otwarty port.,

jednak w niektórych przypadkach potrzebny jest firewall. Na przykład, gdy udostępniasz niezabezpieczoną sieć bezprzewodową w Restauracji fastfood lub gdy aktywujesz niektóre usługi na swoim komputerze. Aby być po bezpiecznej stronie, radzę włączyć firewall we wszystkich przypadkach.

możesz włączyć firewall za pomocą terminala (yikes!). Tak to robisz:

a. Uruchom okno terminala.

(możesz uruchomić okno terminala w następujący sposób:*kliknij*)

b. skopiuj/wklej następujący wiersz poleceń do terminala:

sudo ufw enable

naciśnij Enter. Wpisz hasło po wyświetleniu monitu., W Ubuntu pozostaje to całkowicie niewidoczne, nawet kropki nie będą widoczne po wpisaniu, to normalne. W Mint to się zmieniło: po wpisaniu pojawią się gwiazdki. Naciśnij Enter ponownie.

nieskomplikowany Firewall (ufw) ma sensowny zestaw domyślnych ustawień (Profil), które są odpowiednie dla zdecydowanej większości użytkowników domowych. Więc jeśli nie masz specjalnych życzeń: gotowe!

c. za pomocą tej linii poleceń można sprawdzić aktualny stan zapory:

sudo ufw status verbose

naciśnij Enter.,

gdy jest włączona, wyjście powinno wyglądać następująco:

Pjotr@netbook:~$ sudo ufw status verbose

hasło dla pjotr:

Status: active

Logging: on (low)

Default: deny (incoming), allow (outgoing) disabled (routed)

New profile: skip

pjotr@netbook:~$

wydrukowałem najważniejszą wiadomość na czerwono: to wyjście w zasadzie oznacza, że cały ruch przychodzący jest zabroniony, a cały ruch wychodzący dozwolony..

w domyślnych ustawieniach Firewalla (regułach) istnieją sensowne wyjątki, które powinny zapewnić, że firewall nigdy nie jest w normalnym, przeciętnym użyciu., Na przykład przy domyślnym profilu użycie Samby nie powinno być problemem. Również pobieranie torrentów (fetch) powinno być możliwe, ale rozsiewanie torrentów (serve) może wymagać czasowego wyłączenia ufw.

d. prawdopodobnie nigdy nie spojrzysz na jego logi, więc nie zaszkodzi wyłączyć wszystkich logowań przez firewall. Zwłaszcza, że czasami może to być raczej spam. Wyłączenie jego dziennika można wykonać za pomocą polecenia terminal:

sudo ufw logging off

, Ponowne włączenie logowania z domyślną ilością aktywności (low) można wykonać za pomocą następującego polecenia terminala:

sudo ufw logging low

e. łatwo jest wyłączyć zaporę (jeśli chcesz to zrobić) za pomocą tego polecenia terminala:

sudo ufw disable

naciśnij Enter.

f. jeśli interesuje Cię pełny zestaw reguł zapory, zobacz wyjście:

sudo ufw show raw

możesz również przeczytać pliki reguł zapory w /etc / ufw (pliki, których nazwy kończą się na .Zasady).

luki w zabezpieczeniach: nie ma większego problemu, jeśli szybko zostanie naprawiony

1.3., Luki w zabezpieczeniach, które można wykorzystać, pojawiają się w każdym systemie operacyjnym i w każdej aplikacji. Dotyczy to również Linuksa. Z tych problemów związanych z młynem, jesteś chroniony przez aktualizacje.

Linux Mint automatycznie wykonuje codzienne sprawdzanie dostępności aktualizacji zabezpieczeń. Ważne jest, aby zainstalować sugerowane aktualizacje zabezpieczeń bez zbędnej zwłoki, jeśli chcesz, aby Twój system był jak najbardziej bezpieczny. Tak długo, jak zostanie szybko odkryta i szybko naprawiona, luka w zabezpieczeniach nie stanowi większego problemu.

To koniec krótkiego wyjaśnienia. Chcesz wiedzieć więcej? Czytaj dalej.,

Informacje ogólne: cała historia o Antywirusie

2. Jeśli Wyjaśnienie, które dałem powyżej nie przekonuje cię jeszcze (stare nawyki die hard, zwłaszcza jeśli chodzi o bezpieczeństwo!): pełna historia o antywirusach wygląda następująco:

ze względu na rozwój desktopowego Linuksa większość firm antywirusowych chce wejść na ten nowy rynek. Wielu nowych użytkowników Linuksa uważa, że potrzebują aplikacji antywirusowej w Linuksie, ze względu na ich odwieczne nawyki w systemie Windows i ze względu na sprytny marketing firm antywirusowych.

jest jednak odwrotnie., W przeciwieństwie do innych systemów operacyjnych, prawie niemożliwe jest napisanie skutecznego wirusa dla Linuksa. Jak to możliwe, można się zastanawiać. Postaram się wyjaśnić dlaczego.

komputery z Linuksem są tak samo dobrym celem jak komputery działające na innych systemach operacyjnych. Większość popularnych (a co za tym idzie wartościowych) stron internetowych działa na Linuksie, więc nie brakuje motywacji do zainfekowania Linuksa.

niektórzy sugerują, że społeczność Linuksa jest zarozumiała lub pozostaje w tyle, jeśli chodzi o wirusy lub inne kwestie bezpieczeństwa., Ta sugestia nie jest prawdziwa: twórcy Linuksa nie zignorowali wirusów, skonstruowali Linuksa w taki sposób, że ma dobrą odporność na wirusy. A ponieważ kod jest otwarty, istnieją dosłownie tysiące ludzi, którzy sprawdzają kod pod kątem błędów i proponują poprawki.

skanery antywirusowe działają głównie „reaktywnie”, co oznacza, że prawie tylko zapewniają ochronę przed wirusami, które są już znane twórcom skanera. Aplikacje antywirusowe mogą chronić przed nowym wirusem dopiero po jego utworzeniu, a nie wcześniej., Pomimo ich mylących twierdzeń „zero day protection”.

co ważniejsze, najlepsza ochrona przed dowolnym wirusem będzie polegała na naprawie tych wad w oprogramowaniu, które atakuje wirus. Naprawy te odbywają się za pomocą aktualizacji zabezpieczeń, które w Linuksie są zwykle wydawane szybciej i częściej niż w Windows i Mac OS.

niewiele firm antywirusowych ma szybszy czas reakcji niż Ubuntu security team. To oczywiście również korzyści Linux Mint, który używa Ubuntu jako podstawy kodu, a tym samym dostaje większość swoich aktualizacji prosto ze źródeł oprogramowania Ubuntu., Czas między publicznym ujawnieniem problemu bezpieczeństwa a opracowaniem rozwiązania antywirusowego lub naprawą jest oczywiście najbardziej niebezpiecznym okresem.

Jak już wcześniej mówiłem: luka w zabezpieczeniach nie stanowi większego problemu, o ile zostanie szybko odkryta i naprawiona speedily.It trudno jest samemu zainstalować wirusa na komputerze z Linuksem, ale na pewno nie jest to niemożliwe. Największe niebezpieczeństwo tkwi w nierzetelnych, nieoficjalnych repozytoriach oprogramowania oraz w niebezpiecznym kodzie, który nieostrożny administrator wykonuje z uprawnieniami roota.,

warto o tym pamiętać i instalować oprogramowanie najlepiej tylko z zweryfikowanych oficjalnych repozytoriów oprogramowania Linux Mint i Ubuntu. Bądź bardzo ostrożny z oprogramowaniem pochodzącym z innych krajów, jak samodzielne pakiety instalacyjne (z rozszerzeniem .deb). Instaluj tylko te, gdy ich źródło jest ponad wszelką wątpliwość, jak przeglądarki internetowe Google Chrome i Opera.

obecnie nie ma wirusów Linuksowych przeznaczonych dla użytkowników końcowych ” na wolności.”

wreszcie, jak opisano w sekcji 1.1 tej strony, samo oprogramowanie AV jest bardzo podatne na złośliwe oprogramowanie., Luka w oprogramowaniu AV została zbadana i udowodniona: w 2014 roku Joxean Koret, badacz z singapurskiej firmy ochroniarskiej COSEINC, opublikował ujawniające badanie na konferencji bezpieczeństwa Syscan 360, zatytułowane „Breaking Antivirus Software”. Zobacz ten artykuł o tych badaniach. To stare badania, ale jego fundamentalna krytyka jest nadal aktualna.

slajdy prezentacyjne z całego badania COSEINC nie znajdują się już na syscan360.org, ale można pobrać kopię tych slajdów prezentacji z mojego własnego dysku Google.

błąd: Ochrona użytkowników systemu Windows

2.1., Czasami ktoś ogłasza następujące błędne przekonanie: „używam antywirusa w Linuksie, więc nie mogę przypadkowo przekazać wirusa Windows użytkownikowi systemu Windows. Na przykład przez załączniki e-mail lub dzielenie pamięci USB”.

jest to błędne przekonanie z następujących powodów:

a. jedną z zalet działania Linuksa jest brak konieczności obciążania systemu antywirusem, ani konieczności importowania problemów z bezpieczeństwem, które tworzy program antywirusowy. Przejście na wolny od wirusów system operacyjny byłoby raczej nieproduktywne, jeśli i tak uruchomimy cały program antywirusowy…,

i dodaje obrażenia do obrażeń, aby zrobić to ze względu na system operacyjny, którego właściciel faktycznie decyduje się na to, aby był pozbawiony bezpieczeństwa.

Jeśli użytkownik systemu Windows nie może zadawać sobie trudu, aby chronić swój własny system przed zagrożeniami, które są wynikiem niedociągnięć we własnym systemie operacyjnym, to wysiłki stosunkowo małej bazy Użytkowników Linuksa nie zrobią żadnej różnicy. Taki użytkownik systemu Windows będzie nieunikniony zarazić się z innego miejsca.

w zasadzie uważam, że użytkownicy Windowsa muszą leżeć w łóżku, które sami sobie robią., Nie staram się tu być surowy: chodzi raczej o zasadę, że konsekwencje muszą spaść na odpowiednią partię, bo inaczej nie ma motywacji do zmian.

w związku z tym, o ile użytkownik Linuksa nie prowadzi publicznego serwera WWW / poczty / plików (oczywiście nie jest to przeciętny użytkownik), zdecydowanie odradzam instalację antywirusa, ponieważ robi to nadal po cichu popiera jeden z najgorszych aspektów projektowania systemu operacyjnego.,

w zasadzie przekonasz się, że błąd” Ochrona użytkowników Windows ” jest czasami używany jako wymówka, przez ludzi, którzy irracjonalnie nie mogą uwierzyć, że Linux naprawdę nie potrzebuje antywirusa dla siebie….

(dzięki DuckHook z Ubuntuforums.org, za Umożliwienie korzystania z tego tekstu)

b. Jeśli chcesz zmniejszyć szansę przekazania wirusa Windows przez e-mail, możesz to osiągnąć wysyłając e-maile z załącznikami za pomocą Gmaila.

następnie Google automatycznie skanuje załączniki w poszukiwaniu wirusów, trojanów i innego złośliwego oprogramowania., Z profesjonalnym, aktualnym skanerem antywirusowym, na serwerach samego Gmaila. Konto Gmail jest bezpłatne, więc nie musisz się martwić o koszty….

Po włączeniu obsługi POP3 w Gmailu można nawet używać do tego aplikacji Thunderbird lub Evolution.

Uwaga: obecnie każdy dobry serwis poczty elektronicznej (a więc nie tylko Gmail) skanuje automatycznie w poszukiwaniu wirusów Windows, na serwerach dostawcy poczty elektronicznej.

C. martwisz się o konkretny plik? Możesz skorzystać z bezpłatnego serwisu internetowego, który jest własnością Google: VirusTotal.com. wykorzystuje całą masę silników antywirusowych (ponad 50!,) jednocześnie, aby skanować każdy plik, który do niego przesyłasz, w poszukiwaniu wirusów i innego złośliwego oprogramowania. Co czyni go pięćdziesiąt razy bardziej skutecznym niż jakikolwiek lokalnie zainstalowany AV.

nie instaluj Wine ani Mono w Linuksie

3. Powyższy Przegląd Bezpieczeństwa dotyczy „czystego” Linuksa bez emulatorów Windows, takich jak Wine, PlayOnLinux i CrossOver.

emulatory te służą do uruchamiania oprogramowania Windows w Linuksie. Lepiej nie instalować takich emulatorów Windows, ponieważ sprawiają, że Twój Linux jest częściowo podatny na złośliwe oprogramowanie Windows.,

Jeśli musisz używać aplikacji Windows, możesz użyć do tego bezpłatnej legalnej maszyny Wirtualnej z systemem Windows lub (jeśli masz podwójny komputer rozruchowy) zwykłego systemu Windows.

ten sam sprzeciw dotyczy infrastruktury Mono, choć w mniejszym stopniu. Mono sprawia również, że system jest częściowo podatny na złośliwe oprogramowanie, które atakuje system Windows, ponieważ jest wieloplatformowy (jak Java).

w Linuksie Mint i Ubuntu Mono będzie instalowane automatycznie za każdym razem, gdy zainstalujesz aplikację wymagającą infrastruktury Mono, np. odtwarzacz multimedialny Banshee i notes app Tomboy., Radzę unikać tych i zamiast tego zainstalować alternatywy oparte na nie-Mono.

oto jak upewnić się, że nie masz Mono w systemie:

Uruchom okno terminala.

(możesz uruchomić okno terminala w następujący sposób: *Click*)

wpisz (kopiuj/wklej):

sudo apt-get remove mono-runtime-common

naciśnij Enter. Wpisz hasło po wyświetleniu monitu. W Ubuntu pozostaje to całkowicie niewidoczne, nawet kropki nie będą widoczne po wpisaniu, to normalne. W Mint to się zmieniło: po wpisaniu pojawią się gwiazdki. Naciśnij Enter ponownie.,

To polecenie całkowicie usuwa zarówno infrastrukturę Mono, jak i zależne od niej aplikacje, co zobaczysz na wyjściu terminala podczas jego wykonywania.

uważaj na nieoficjalne repozytoria i .pliki deb

4. Oprogramowanie z nieoficjalnych repozytoriów zewnętrznych (takich jak PPA) i zewnętrznych .DEB installers, jest niesprawdzony i niezweryfikowany. Dlatego może to uszkodzić stabilność, niezawodność, a nawet bezpieczeństwo systemu. Może nawet zawierać złośliwe oprogramowanie….,

ponadto uzależniasz się od właściciela nieoficjalnego repozytorium, często tylko od jednej osoby, która w ogóle nie jest sprawdzana. Dodając PPA do listy źródeł, dajesz właścicielowi tego PPA w zasadzie pełną władzę nad Twoim systemem!

dlatego używaj PPA tylko wtedy, gdy naprawdę (naprawdę!) nie mają akceptowalnej alternatywy. Lub podczas testowania określonego oprogramowania (co powinno być wykonywane tylko na nieistotnym komputerze testowym lub na maszynie wirtualnej).

PPA są mieszanym błogosławieństwem, co najmniej., Jeśli są używane mądrze i bardzo restrykcyjnie, PPA może od czasu do czasu być bardzo pomocne. Ale używane beztrosko, są dla Linuksa tym, czym była dżuma w średniowieczu….

Czy włączyłeś już PPA lub inne nieoficjalne repo innych firm i chcesz się ich pozbyć? Następnie możesz odtworzyć czystą listę źródeł oprogramowania w ten sposób.

zabezpieczenie przeglądarki internetowej poprzez Sandboxing

5. Możesz uruchomić Firefoksa i Google Chrome z poziomu zabezpieczonej piaskownicy o nazwie Firejail, co znacznie zwiększa bezpieczeństwo tych przeglądarek internetowych. Możesz to osiągnąć, stosując ten poradnik.,

ponadto uważaj na instalowanie podejrzanych lub nieuczciwych dodatków i rozszerzeń w przeglądarce internetowej. Mogą zaszkodzić Twojemu bezpieczeństwu.

Czy masz już zanieczyszczone ustawienia w Firefoksie lub Chrome (często spowodowane podejrzanymi dodatkami) i czy chcesz zacząć od nowa z czystą przeglądarką? Następnie postępuj tak (poz. 13).

wyłączanie bezpiecznego rozruchu

6. W celu poprawnego działania Linuksa radzę wyłączyć Bezpieczne uruchamianie w BIOSie. Wyłączenie bezpiecznego rozruchu nie jest stratą: i tak nie dodaje znaczących zabezpieczeń. Jest to przede wszystkim środek dla firmy Microsoft do wymuszenia blokady dostawcy na komputerze…,

postępuj w następujący sposób:

a. Uruchom okno terminala.

(możesz uruchomić okno terminala w następujący sposób:*kliknij*)

b. skopiuj/wklej następujący wiersz poleceń do terminala:

mokutil –SB-state

naciśnij Enter. Jeśli zgłosi, że Bezpieczne uruchamianie jest włączone: uruchom ponownie i wyłącz Bezpieczne uruchamianie w ustawieniach systemu BIOS. W tym celu konieczne może być najpierw ustawienie hasła administratora w BIOSie.

Libre Office: Improving Macro Security

7. Makra mogą być przydatne w Libre Office, ale są również ryzykowne., Możesz poprawić bezpieczeństwo makr Libre Office w następujący sposób:

z menu Uruchom LibreOffice Writer-panel: Tools-Options…

w razie potrzeby kliknij na mały trójkąt przed słowem LibreOffice , aby rozwinąć tę sekcję-kliknij na przycisk bezpieczeństwo

Makro bezpieczeństwo… – ustaw poziom ochrony na bardzo wysoki.

Zamknij pisarkę.

Uwaga: preferencje użytkownika, więc powtórz to na każdym koncie użytkownika.

Red Herring Alert: False Alarm by systemd

8. Po uruchomieniu następującego polecenia w terminalu:

systemd-analyze security

…. zobaczysz długą listę niebezpiecznych ostrzeżeń., Jest to jednak fałszywy alarm; możesz bezpiecznie zignorować te niebezpieczne raporty. Dzieje się tak dlatego, że systemd-analyze security patrzy na wyłączone funkcje piaskownicy wbudowane w systemd. Nie sprawdza samych usług.

co więcej: to bardzo zły pomysł, aby zacząć sandboxing systemd wszędzie. Nie wiesz, co możesz zakłócić, podczas gdy praktyczne korzyści z takiego utwardzania są co najmniej wątpliwe.

jest to kolejny przypadek, w którym stara mądrość jest prawdziwa: „gdy masz wątpliwości, ufaj niedowiarkom.,”Albo raczej: zaufaj zespołowi ds. bezpieczeństwa Ubuntu, który zapewnia bezpieczeństwo systemd zarówno dla Ubuntu, jak i Linux Mint.

rozważ usunięcie Javy (openJDK)

9. Java (zarówno Oracle Java, jak i openJDK) jest często atakowana. Dlatego najlepiej zastanowić się, czy można się bez niego obejść. Jeśli tak jest, możesz po prostu usunąć go z systemu.

ta rada jest ważna Nie Tylko Dla Windows, ale także dla Linuksa. Bo w tym aspekcie Linux też jest podatny na ataki! Java jest niezależna od platformy, co oznacza, że działa niezależnie od bazowego systemu operacyjnego.,

jednym z przypadków, w których wymagana jest Java (lub openJDK), jest użycie LibreOffice Base (tworzenie i edycja baz danych). Jeśli nie używasz Base, są duże szanse, że nie potrzebujesz Javy lub openJDK w ogóle.

domyślnie Linux Mint zawiera openJDK (nie Oracle Java). Możesz go usunąć w następujący sposób:

Uruchom okno terminala.

(możesz uruchomić okno terminala w następujący sposób: *kliknij*)

skopiuj/wklej następujący wiersz poleceń do terminala:

sudo apt-get usuń „openjdk*”

naciśnij Enter. Wpisz hasło po wyświetleniu monitu., W Ubuntu pozostaje to całkowicie niewidoczne, nawet kropki nie będą widoczne po wpisaniu, to normalne. W Mint to się zmieniło: po wpisaniu pojawią się gwiazdki. Naciśnij Enter ponownie.

uwaga: dotyczy to tylko Javy. Istnieje również Javascript, który jest znacznie bezpieczniejszy niż Java. Więc zwykle nie ma potrzeby, aby wyłączyć Javascript, jak również. Ponadto wiele stron internetowych nie działa dobrze, gdy wyłączono obsługę Javascript w przeglądarce internetowej.

żal?, Możesz ponownie zainstalować openJDK i jego wsparcie dla LibreOffice Base za pomocą tego magicznego zaklęcia terminala:

sudo apt-get install default-jre libreoffice-sdbc-hsqldb

…. i wszystko powinno być jak było.

rzeczy niebezpieczne

10. To są rzeczy, które zagrażają Linuksowi, których będziesz chciał uniknąć: 10 fatalnych błędów.

zabezpieczenie sieci bezprzewodowej we właściwy sposób

11. Bezpieczeństwo sieci bezprzewodowej nie jest specyficzne dla systemu operacyjnego, ale jest to ważna kwestia. Przeczytaj tutaj, jak prawidłowo zabezpieczyć sieć bezprzewodową.,

Wyłącz Universal Plug and Play (UPnP) w routerze

12. Nie związane z systemem operacyjnym, ale ważne: wyłącz Universal Plug and Play (UPnP) w routerze. UPnP w routerze, umożliwia urządzeniom sieciowym komunikację ze sobą, zarówno w sieci osobistej, jak i za pomocą Internetu.

łatwe, ale niebezpieczne: UPnP otwiera ogromną dziurę w zabezpieczeniach, której nie da się opanować. Lepiej wyłączyć go na stałe, ponieważ UPnP jest z natury niepewny.,

najpierw znajdź instrukcję obsługi swojego routera; jeśli go już nie posiadasz, prawdopodobnie będziesz mógł pobrać kopię ze strony producenta routera.

następnie uzyskaj dostęp do konfiguracji routera i wyłącz funkcję UPnP, a także funkcję towarzyszącą, Zwykle nazywaną czymś w rodzaju „Zezwól użytkownikowi na konfigurację”.

Uwaga: Może to wymagać podjęcia dodatkowych środków w celu włączenia VPN, udostępniania plików P2P i tym podobnych (mianowicie ręcznego otwierania niektórych portów). Nie zawsze jest to jednak konieczne i zależy od tego, jak producent routera skonfigurował domyślne oprogramowanie układowe.,

łatwo Utwórz i zapamiętaj bezpieczne hasło

13. Wbrew temu, co myśli wiele osób, tworzenie i zapamiętywanie bezpiecznego hasła nie jest trudne.

chcesz więcej porad?

chcesz więcej porad i poprawek? Jest ich dużo więcej na tej stronie!

na przykład:

Przyspiesz swój Linux Mint!

Wyczyść swój Linux Mint bezpiecznie

unikaj 10 fatalnych błędów

do treści tej strony stosuje się licencję Creative Commons.

Powrót do strony głównej

Disclaimer

Dodaj komentarz