Back to the homepage

última atualização para este artigo: 11 de janeiro de 2021.

conteúdo desta página:

- 1. Segurança resumida

-

- 1.1. Antivirus Software and Rootkit Removers: both Unnecessary and Harmful

-

- 1.2. Compreender Firewalls

-

-

- 1.2.1., Firewall: ligando-o, Verificando o seu estado e desactivando-o

-

- 1.3. Vulnerabilidades: não há grande problema Se for corrigido rapidamente

- 2. Informação geral: a história completa sobre o Antivírus

-

- 2.1. Equívoco: proteção dos usuários do Windows

- 3. Não instale vinho ou Mono no seu Linux

- 4. Tenha cuidado com repositórios não oficiais e .ficheiros deb

- 5. Protegendo o seu navegador da Web através do Sandboxing It

- 6. Desactivar Arranque Seguro

- 7. Libre Office: Improving Macro Security

- 8., Alerta de arenque vermelho: falso alarme pelo systemd

- 9. Considere remover Java (openJDK)

- 10. As coisas que são perigosas 11. Proteger a sua rede sem fios da forma correcta

- 12. Desactivar o ‘plugin’ Universal e a reprodução (UPnP) no seu Router

- 13. Criar e lembrar uma senha segura facilmente

Linux Mint e Ubuntu são muito seguros; muito mais seguros do que o Windows. Mas porquê? E como você mantém e melhora seu alto nível de segurança? É o que vou tentar explicar abaixo.

segurança resumida

1., Em primeiro lugar: você nunca será capaz de alcançar 100% de segurança. Nem na vida real nem no mundo digital. Nem mesmo quando seu computador está executando Linux. Devias usar sempre o teu bom senso.e mesmo assim pode correr mal. Uma certa quantidade de risco, por menor que seja, é inevitável. Um francês diria: c’est la vie (em inglês: that’s life, mas soa muito melhor em francês)…

Um resumo extremamente curto da melhor prática de segurança em Linux Mint é este:

– Use boas senhas.

– instale atualizações assim que estiverem disponíveis.,

– apenas instalar software a partir das fontes oficiais de software do Linux Mint e Ubuntu.

– Não instale antivírus (sim, realmente!).

– Don’t install Windows emuladores like Wine.

– activar a firewall.

– Above all: use your common sense.faça isso, e então: relaxe, você está executando Linux….quer um pouco mais de informação? A brief explanation about viruses, firewalls and exploits:

Antivirus Software and Rootkit Removers: Both Unnecessary and Harmful

1.1. Você não precisa de nenhum software antivírus ou removers rootkit (como chkrootkit e rkhunter) em seu Linux Mint ou Ubuntu., Além disso, essas aplicações até diminuem a sua segurança (!). Abaixo explicarei porque sou contra a instalação de antivírus e removedores de rootkit.

A. antivírus é inútil

Um vírus ou rootkit não pode instalar-se no Linux a menos que você deixe. A fim de se instalar em seu computador, um vírus ou rootkit precisa de sua senha. E que não tem.

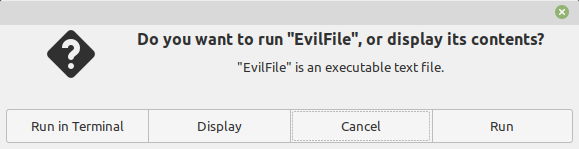

Ou no caso de ser malware ( um script) que pode executar-se em seu diretório home sem senha: você terá que torná-lo executável primeiro., Qualquer script que você baixar, não é executável: você tem que definir o bit executável do script você mesmo, à mão.

Como você pode ver, “cancelar” foi pré-selecionado, a fim de evitar a execução acidental.Nota :Há uma exceção importante: quando você extrai um script de um arquivo (por exemplo, com a extensão .nada .alcatrao.gz) ele não precisa ser feito executável primeiro., O que significa que pode executá-lo acidentalmente clicando nele, afinal de contas. Portanto, tenha sempre cuidado com o que você baixar….se você só instalar software a partir da “software store” (repositórios de software) da sua distribuição Linux, então isso é uma barreira muito eficaz contra malware. Mais do que isso, não há vírus Linux ou rootkits “na natureza” para usuários finais como você. (The exception is viruses targeted at Linux web servers, but secking web servers is quite a different cup of tea.)

B., Antivirus introduz uma vulnerabilidade perigosa

Além disso, o software antivirus (AV) às vezes até mesmo ativamente põe em perigo o seu sistema: porque AV tem por definição altas permissões no sistema e porque muitas vezes é inadequadamente protegido contra hacking…. Isso faz da AV software um alvo ideal para hackers.

aplicativos antivírus foram projetados para ler e abrir tantos tipos de arquivos quanto possível. Porque todo tipo de arquivo pode teoricamente conter um vírus. Ao contrário das aplicações ordinárias, que só podem ler e abrir certos tipos específicos de arquivos., Por exemplo: processadores de texto geralmente só podem abrir arquivos relacionados com documentos, e sem Arquivos de música mp3. Para os media players, o inverso é verdadeiro.

Porque o Antivírus pode ler e abrir tudo, e na verdade faz precisamente que durante um scan, sua vulnerabilidade potencial (superfície de ataque) é muito maior. E, portanto, também sua atração como alvo para pessoas com intenções maliciosas. Isso não é apenas teoria; mais sobre isso no final da Seção 2 nesta página.

C. No real protection against zero day

Antivirus products can only protect against known threats., A alegação das empresas antivírus de que seus produtos oferecem alguma proteção contra futuros (ainda desconhecido) ataques de “dia zero” é enganosa: o software antivírus em si é tão vulnerável a futuros ataques de dia zero como o software que afirma proteger…

D. falso senso de segurança

Além disso, o software antivírus lhe dá um falso senso de segurança, o que pode torná-lo menos cauteloso sobre a instalação de software a partir de fontes externas.

e. Os vírus do Windows são inofensivos no Linux

scanners de vírus digitalizam principalmente para vírus do Windows. Estes vírus não funcionam no Linux., Por isso, também não tens de te preocupar com eles.

f. falsos avisos

os scanners de vírus frequentemente emitem falsos avisos. Possivelmente intencionalmente, para fazer o Usuário se sentir bem sobre a presença do scanner. Isso às vezes induz as pessoas a danificar desnecessariamente seu sistema, porque eles removem arquivos essenciais do sistema incorretamente rotulados como malware.

G. essencialmente, cada aplicativo é um risco

instalar um aplicativo, qualquer aplicação, aumenta a sua superfície de ataque (um termo chave para lembrar quando lidar com a segurança)., Por exemplo: os navegadores web são indispensáveis para navegar na web, então você assume o “risco” de instalá-los. Você aceita a superfície de ataque deles como o preço que você tem que pagar para usar a web.

mas no desktop Linux, um aplicativo antivírus é bom para nada. Promete segurança extra, mas na verdade só diminui a segurança. Então, por que alguém iria querer ter antivírus no desktop Linux em primeiro lugar?

Understanding Firewalls

1.2. Um firewall é uma ferramenta de segurança que monitora e policia o tráfego de rede., Você pode usar uma firewall para proteger o seu sistema de tráfego de entrada malicioso.se o seu firewall estiver desligado, em muitos casos o seu sistema não será protegido. Assim, nesta seção, você vai aprender a ativar e desativar seu firewall e verificar o seu estado.

1.2.1. Firewall: ligando-o, Verificando o seu estado e desactivando-o

uma firewall já está instalada por omissão. Chama-se IPtables., IPtables pode ser gerenciado através da aplicação terminal Firewall descomplicada (ufw) e a aplicação gráfica Gufw (o G significa “gráfico”), ambos os quais também são instalados por padrão.

Por padrão o firewall não é ativado, porque em uma instalação padrão não é necessário. Informação de fundo para usuários avançados: isto é porque por trás das portas que estão expostas à internet, não há nenhum serviço de escuta. Pelo menos não numa instalação normal. Um atacante não pode fazer nada sem um serviço de escuta que mantém uma porta aberta.,

No entanto, em certos casos você precisa de um firewall. Por exemplo, quando você compartilha uma rede sem fio desprotegida em um restaurante fastfood, ou quando você ativou alguns serviços em seu computador. Por isso, para estar do lado seguro, aconselho a ligar a firewall em todos os casos.

você pode ligar o firewall por meio do terminal (yikes!). É assim que você faz:

A. lance uma janela de terminal.

(você pode lançar uma janela de terminal como esta: * clique*)

B. Copy / cole a seguinte linha de comando no terminal:

sudo ufw activar

Carregue em Enter. Escreva a sua senha quando lhe for pedida., No Ubuntu isso permanece totalmente invisível, nem mesmo pontos vão mostrar quando você digita, isso é normal. Na Casa da moeda isso mudou: você verá asteriscos quando você digitar. Pressione Enter novamente.

Firewall descomplicada (ufw) tem um conjunto sensível de configurações padrão (perfil), que são boas para a grande maioria dos usuários domésticos. Por isso, a menos que tenhas desejos especiais, estás feito!

C. Com esta linha de comandos, poderá verificar o estado actual da firewall:

sudo ufw status descritivo

Carregue em Enter.,

Quando é ativado, a saída deve ser semelhante a este:

pjotr@netbook:~$ sudo ufw status detalhado

palavra-passe para pjotr:

Status: ativo

registro em Log: (baixo)

Padrão: negar (de entrada), permitir (de saída) desativado (roteado)

Novos perfis: ignorar

pjotr@netbook:~$

eu já impressa a mensagem mais importante em vermelho: este resultado, basicamente, significa que todo o tráfego de entrada é negada e todo o tráfego de saída é permitido.

existem exceções sensatas nas configurações padrão de firewall (regras), que devem garantir que o firewall nunca está no caminho do uso normal médio., Por exemplo, com o perfil padrão o uso de Samba não deve ser problema. Também baixar torrentes (fetch) deve ser possível; mas semear torrentes (servir), pode exigir uma desativação temporal da ufw.

D. Você provavelmente nunca vai olhar para seus registros, então não vai doer desligar todos os registros pela firewall. Especialmente porque às vezes pode ser bastante húmido. Desligar seu log pode ser feito com este comando terminal:

sudo ufw logging off

Regrets?, Voltando iniciar sessão novamente com a quantidade padrão de atividade (baixo), pode ser feito com o seguinte comando no terminal:

sudo ufw registo de baixa

e. É fácil desativar o firewall (caso você queira fazer isso) com este comando no terminal:

sudo ufw desativar

Pressione Enter.se você estiver interessado no conjunto completo de regras de firewall, veja o resultado de:

sudo ufw show raw

Você também pode ler os arquivos de regras de firewall em/etc / ufw (os arquivos cujos nomes terminam com .regra).

vulnerabilidades: No Big Problem if Fixed Quickly

1.3., Vulnerabilidades de segurança exploráveis aparecem em qualquer sistema operacional e em cada aplicação. Isto também se aplica ao Linux. A partir destes problemas do moinho, você está protegido pelas atualizações.

Linux Mint automaticamente realiza uma verificação diária para as atualizações de segurança disponíveis. É importante instalar as atualizações de segurança sugeridas sem demora desnecessária, se você quiser manter o seu sistema o mais seguro possível. Desde que seja descoberto rapidamente e reparado rapidamente, uma vulnerabilidade não é um grande problema.é o fim da breve explicação. Queres saber mais? Então lê.,

Background Information: The Full Story about Antivirus

2. Se a explicação que dei acima não o convence ainda (velhos hábitos custam a morrer, especialmente no que diz respeito à segurança!): a história completa sobre o Antivírus é a seguinte:

Por causa do crescimento do desktop Linux, a maioria das empresas antivírus quer tocar neste novo mercado. Muitos novos usuários de Linux pensam que eles precisam de um aplicativo antivírus no Linux, por causa de seus velhos hábitos Windows e por causa do marketing inteligente das empresas de antivírus.

O oposto é verdadeiro, no entanto., Ao contrário de outros sistemas operacionais, é quase impossível escrever um vírus eficaz Para Linux. Como pode ser? Vou tentar explicar porquê.computadores Linux são tão bem um alvo quanto computadores que funcionam em outros sistemas operacionais. Os sites mais populares (e, portanto, valiosos) funcionam no Linux, então não há falta de motivação para infectar o Linux.

algumas pessoas sugerem que a comunidade Linux é vaidosa ou atrasada quando se trata de vírus ou outras questões de segurança., Esta sugestão não é verdadeira: os desenvolvedores do Linux não ignoraram os vírus, eles estruturaram o Linux de tal forma que ele tem boa resistência aos vírus. E como o código está aberto, há literalmente milhares de pessoas que verificam o código por erros e propõem correções.os scanners de vírus funcionam principalmente “reativamente”, o que significa que eles quase só fornecem proteção contra vírus que já são conhecidos pelos criadores do scanner. As aplicações antivírus só podem proteger contra um novo vírus após o vírus ter sido criado, não antes., Apesar das suas alegações enganosas de “protecção de dia zero”.mais importante ainda, a melhor proteção contra qualquer vírus consistirá em reparar essas falhas no software, que o vírus ataca. Estes reparos acontecem por meio de atualizações de segurança, que no Linux são geralmente emitidos mais cedo e mais frequentemente do que no Windows e Mac OS.poucas empresas antivírus têm um tempo de resposta mais rápido do que a equipe de segurança Ubuntu. Isto, é claro, também beneficia o Linux Mint, que usa o Ubuntu como base de código, e assim recebe a maioria de suas atualizações diretamente das fontes de software do Ubuntu., O prazo entre a divulgação pública de um problema de segurança e a elaboração de uma solução antivírus ou uma reparação, é obviamente o período mais perigoso.como já disse antes: uma vulnerabilidade não é um grande problema, desde que seja descoberta rapidamente e reparada speedily.It é difícil instalar um vírus num computador Linux, mas certamente não é impossível. O maior perigo está em repositórios de software não-oficiais não confiáveis e em código inseguro que um administrador descuidado executa com permissões de raiz.,

é sensato ter isso em mente, e instalar o seu software de preferência apenas a partir dos repositórios de software oficiais verificados do Linux Mint e Ubuntu. Tenha muito cuidado com software de outros lugares, como pacotes de instalação autônomos (com a extensão .deb). Instale-os apenas quando a sua fonte estiver acima de todas as dúvidas, como os navegadores da web Google Chrome e Opera.

atualmente não existem vírus Linux projetados para usuários finais “em estado selvagem.”

finalmente, como descrito na seção 1.1 desta página, o software AV em si é muito vulnerável para malware., A vulnerabilidade do software AV foi pesquisada e comprovada: em 2014 Joxean Koret, um pesquisador da empresa de segurança de Singapura COSEINC, publicou uma pesquisa reveladora na Conferência de segurança SysScan 360, chamada “Breaking Antivirus Software”. Veja este artigo sobre essa pesquisa. É uma pesquisa antiga, mas a sua crítica fundamental ainda é relevante.

os slides de apresentação da pesquisa COSEINC completa não estão mais a ser encontrados em syscan360.org, mas você pode baixar uma cópia desses slides de apresentação do meu próprio Google Drive.

equívoco: proteção dos usuários do Windows

2.1., Ocasionalmente, alguém proclama o seguinte equívoco: “eu uso antivírus no Linux, para que eu não possa acidentalmente passar um vírus do Windows para um usuário do Windows. Por exemplo, através de anexos de E-mail ou através da partilha de um cartão de memória USB”.

Isto é um equívoco por causa das seguintes razões:

a. Uma das vantagens de executar o Linux é não ter que pesar o seu sistema com antivírus, nem ter que importar os problemas de segurança que o Antivírus cria. Seria bastante contraproducente mudar-se para um sistema operacional sem vírus, se acabássemos por executar todo o crud antivírus de qualquer maneira…,

e adiciona insulto à lesão, para fazê-lo em nome de um sistema operacional cujo proprietário realmente escolhe deixá-lo ser Segurança-deficiente.se um usuário do Windows não pode ser incomodado para guardar seu próprio sistema contra ameaças que são o resultado de falhas em seu próprio sistema operacional, então os esforços da base comparativamente pequena de usuários do Linux não vão fazer um pedaço de diferença. Tal usuário do Windows irá inevitavelmente ser infectado de outro lugar.

Na verdade, eu acredito que os usuários do Windows têm que se deitar na cama que fazem para si mesmos., Eu não estou tentando ser duro aqui: é mais o princípio de que as consequências devem cair para o partido apropriado, ou então não há incentivo para a mudança.

portanto, a menos que um usuário Linux esteja executando um servidor público de Web/mail/arquivo (claramente não o seu usuário médio), eu fortemente desencorajar a instalação de antivírus, porque fazê-lo continua a endossar silenciosamente um dos piores aspectos do projeto do sistema operacional.,

Na verdade, você vai achar que a falácia de” proteção dos usuários do Windows ” é às vezes usada como uma desculpa, por pessoas que irracionalmente não podem acreditar que o Linux realmente não precisa de antivírus para si mesmo….

(Com agradecimentos ao DuckHook de Ubuntuforums.org, por gentilmente permitir o uso deste texto)

b. Se você quiser reduzir a chance de passar em um Windows de vírus por e-mail, então você pode fazer isso através do envio de e-mails com anexos, por meio do Gmail.

Em seguida, o Google digitaliza automaticamente os anexos para vírus, troianos e outros malware., Com um profissional atualizado scanner de vírus, nos servidores do próprio Gmail. Uma conta Gmail é gratuita, então você precisa ter nenhuma preocupação com os custos….

Quando você habilita o suporte POP3 no Gmail, você pode até mesmo usar as aplicações Thunderbird ou Evolution para ele.

Nota: hoje em dia todos os bons serviços de E-mail (então não só Gmail) digitaliza automaticamente para vírus Windows, nos servidores do provedor de E-mail.

C. preocupado com um arquivo em particular? Você pode fazer uso de um serviço web gratuito, que é propriedade do Google: VirusTotal.com. ele usa um monte de motores antivírus (mais de 50!,) simultaneamente, para digitalizar cada arquivo que você alimenta para ele, por vírus e outros softwares maliciosos. O que o torna 50 vezes mais eficaz do que qualquer AV instalado localmente.

Não instale vinho ou Mono em seu Linux

3. A visão geral de segurança acima, aplica-se a um Linux” limpo ” sem emuladores do Windows como Wine, PlayOnLinux e CrossOver.esses emuladores são usados para executar o software Windows no Linux. É melhor não instalar tais emuladores do Windows, porque eles tornam o Linux parcialmente vulnerável ao Malware do Windows.,

Se você precisa usar aplicações Windows, então você poderia usar uma máquina Virtual legal livre com Windows para isso, ou (se você tem um computador de boot duplo) uma janela comum.a mesma objeção é válida para A infraestrutura Mono, embora em menor grau. Mono também torna o seu sistema parcialmente vulnerável a malware que tem como alvo O Windows, porque é multi-plataforma (como Java).em Linux Mint e Ubuntu, Mono será instalado automaticamente sempre que você instalar um aplicativo que precisa da infraestrutura Mono, como Banshee do media player e app tomboy notes., Eu aconselho a evitar esses e instalar alternativas não baseadas em Mono em vez disso.

aqui está como se certificar de que você não tem Mono em seu sistema:

lance uma janela terminal.

(você pode lançar uma janela terminal como esta: * clique*)

Type (copy / paste):

sudo apt-get remove mono-runtime-common

Press Enter. Escreva a sua senha quando lhe for pedida. No Ubuntu isso permanece totalmente invisível, nem mesmo pontos vão mostrar quando você digita, isso é normal. Na Casa da moeda isso mudou: você verá asteriscos quando você digitar. Pressione Enter novamente.,este comando remove completamente tanto a infraestrutura Mono quanto as aplicações que dependem dela, que você verá acontecer na saída terminal quando estiver sendo executada.

tenha cuidado com repositórios não oficiais e .ficheiros deb

4. Software de repositórios de terceiros não-oficiais (como os Paps) e externos .instaladores de deb, não testados e não verificados. Portanto, pode danificar a estabilidade, a confiabilidade e até mesmo a segurança do seu sistema. Pode até conter malware….,além disso, você se torna dependente do proprietário do repositório não oficial, muitas vezes apenas uma pessoa, que não está sendo verificada. Ao adicionar um PAP à sua lista de fontes, você dá ao proprietário desse pap em princípio poder total sobre o seu sistema!

portanto, só usar um PPA quando você realmente (realmente!) não têm alternativa aceitável. Ou quando você está testando um determinado pedaço de software (que você só deve estar fazendo em um computador de teste não essencial ou em uma máquina virtual).os PAPS são uma bênção mista, para dizer o mínimo., Se usado de forma sensata e muito restritiva, os pap podem ocasionalmente ser de grande ajuda. Mas usados sem cuidado, eles são Para Linux o que a peste bubônica foi para a Idade Média….você já ativou o PPA’s ou outros acordos de terceiros não oficiais e você quer se livrar deles? Então você pode recriar uma lista de fontes de software limpo como esta.protegendo o seu navegador da Web através da Sandboxing It 5. Você pode executar Firefox e Google Chrome de dentro de uma caixa de areia segura chamada Firejail, o que aumenta a segurança desses navegadores da web. Você pode conseguir isso aplicando este how-to.,

Além disso, cuidado com a instalação de add-ons duvidosos ou desonestos e extensões em seu navegador web. Podem prejudicar a sua segurança.

você já tem configurações poluídas no Firefox ou no Chrome( muitas vezes causadas por add-ons duvidosos), e você deseja começar de novo com um navegador limpo? Em seguida, proceder assim (item 13).desativando o Boot seguro 6. A fim de fazer o seu Linux funcionar corretamente, eu aconselho a desativar o arranque seguro na BIOS. Desativar o arranque seguro não é perda: ele não adiciona qualquer segurança significativa de qualquer maneira. É principalmente um meio para a Microsoft impor o seu Lock-in fornecedor no seu computador…,

proceda como segue:

A. lance uma janela de terminal.

(pode lançar uma janela de terminal como esta:*Carregue em*)

B. Copy / cole a seguinte linha de comandos no terminal:

mokutil –SB-state

Carregue em Enter. Se comunicar que o arranque seguro está activo: reiniciar e desactivar o arranque seguro nas configurações da BIOS. Para fazer isso, você pode precisar definir uma senha de administrador na BIOS primeiro.

Libre Office: Improving Macro Security

7. Macros podem ser úteis no escritório da Libre, mas também são arriscados., Você pode melhorar a macro segurança do Escritório da Libre assim:

a partir do menu, lançar LibreOffice Writer – panel: Tools – Options…se necessário, clique no pequeno triângulo antes da palavra LibreOffice, a fim de expandir esta seção – clique em segurança… – o nível de segurança é muito alto.

escritor próximo.

Nota: preferência do usuário, então repita isso em cada conta do Usuário.

Red Herring Alert: False Alarm by systemd

8. Quando você executa o seguinte comando no terminal:

systemd-analise a segurança

…. verá uma longa lista de avisos inseguros., No entanto, é um falso alarme; você pode ignorar com segurança estes relatórios inseguros. Isso é porque systemd-análise de segurança olha para os recursos de caixa de areia desativados incorporados no systemd. Não verifica os Serviços em si.

What’s more: it’s a very bad idea to start sandboxing systemd all over the place. Você não sabe o que pode perturbar, enquanto que o benefício prático de segurança de tal endurecimento é questionável para dizer o mínimo.este é outro caso em que a velha sabedoria é verdadeira: “quando em dúvida, confie nos defaults.,”Or rather: trust the Ubuntu Security Team, which keeps systemd secure for both Ubuntu and Linux Mint.

considere remover Java (openJDK)

9. Java (tanto Oracle Java quanto openJDK) está frequentemente sob ataque. É por isso que é melhor considerar se pode passar sem ele. Se for esse o caso, você pode simplesmente removê-lo do seu sistema.

Este conselho não é válido apenas para Windows, mas também Para Linux. Porque neste aspecto, o Linux também é vulnerável! Java é a plataforma independente, o que significa que ele funciona independentemente do sistema operacional subjacente.,

Um caso em que Java (ou openJDK) é necessário, é para usar a base LibreOffice (criação e edição de bases de dados). Se você não usar a Base, as chances são altas de que você não tem nenhuma necessidade de Java ou openJDK em tudo.

Por padrão, Linux Mint contém openJDK (não Oracle Java). Você pode removê-lo assim:

lance uma janela de terminal.

(você pode lançar uma janela de terminal como esta: * clique*)

copie / cole a seguinte linha de comando no terminal:

sudo apt-get remove “openjdk*”

pressione Enter. Escreva a sua senha quando lhe for pedida., No Ubuntu isso permanece totalmente invisível, nem mesmo pontos vão mostrar quando você digita, isso é normal. Na Casa da moeda isso mudou: você verá asteriscos quando você digitar. Pressione Enter novamente.Nota: Isto só se aplica a Java. Há também Javascript, que é muito mais seguro do que Java. Então, geralmente não há necessidade de desativar Javascript também. Além disso, muitos sites não funcionam bem quando você desativou Javascript em seu navegador web.arrependimentos?, Você pode re-instalar o openJDK e o seu suporte para a base LibreOffice com este encantamento de terminal mágico:

sudo apt-get install default-jre libreoffice-sdbc-hsqldb

…. e tudo deveria ser como era novamente.

as coisas que são perigosas

10. Estas são as coisas que põem em perigo o Linux, que você, portanto, vai querer evitar: 10 erros fatais.

protegendo sua rede sem fio da maneira certa

11. A segurança de sua rede sem fio não é específica ao sistema operacional, mas é um problema importante. Leia aqui como proteger a sua rede sem fio corretamente.,

Disable Universal Plug and Play (UPnP) in Your Router

12. Não está relacionado com o seu sistema operacional, mas importante no entanto: desativar Plug and Play Universal (UPnP) em seu roteador. UPnP em seu roteador, permite que os dispositivos de rede se comuniquem uns com os outros, tanto em sua rede pessoal e por meio da internet.

fácil, mas perigoso: a UPnP abre um enorme buraco de segurança, que não é realmente controlável. É melhor desactivá-lo permanentemente, porque a UPnP é inerentemente insegura.,

Em Primeiro Lugar, encontre o manual de usuário do seu roteador; se você já não o tiver, então você provavelmente será capaz de baixar uma cópia do site do fabricante do roteador.

então acesse a configuração do seu router e desabilite o recurso UPnP, e também o recurso que o acompanha, geralmente chamado algo como “permitir que o usuário configure”.

Nota: Isto pode exigir que você tome algumas medidas extras para permitir o compartilhamento de arquivos VPN, P2P e afins (ou seja, abrir algumas portas manualmente). Isso nem sempre é necessário, porém, e depende de como o fabricante do router configurou as predefinições do firmware.,

crie e lembre-se de uma senha segura facilmente

13. Ao contrário do que muitas pessoas pensam, criar e lembrar uma senha segura não é difícil.Quer mais dicas?você quer mais dicas e ajustes? Há muitos mais neste site!por exemplo: acelere o seu Linux Mint!

Limpe seu Linux Mint com segurança

evite 10 erros fatais

para o conteúdo deste site aplica uma licença Creative Commons.

Back to the home page

Disclaimer

Deixe uma resposta