tillbaka till hemsidan

senaste uppdateringen för den här artikeln: 11 januari 2021.

innehållet på denna sida:

- 1. Säkerhet sammanfattas

-

- 1.1. Antivirusprogram och rootkit Removers: både onödiga och skadliga

-

- 1.2. Förstå brandväggar

-

-

- 1.2.1., Brandvägg: slå på den, kontrollera dess Status och inaktivera den

-

-

- 1.3. Sårbarheter: inget stort Problem om det fixas snabbt

- 2. Bakgrundsinformation: hela historien om Antivirus

-

- 2.1. Missuppfattning: skydd av Windows-användare

- 3. Installera inte vin eller Mono i din Linux

- 4. Var försiktig med inofficiella förråd och .deb-Filer

- 5. Säkra din webbläsare genom Sandboxing det

- 6. Inaktivera säker start

- 7. Libre Office: förbättra Makrosäkerhet

- 8., Red Herring Alert: falsklarm per systemd

- 9. Överväg att ta bort Java (openJDK)

- 10. De saker som är farliga

- 11. Säkra ditt trådlösa nätverk på rätt sätt

- 12. Inaktivera Universal Plug and Play (UPnP) i routern

- 13. Skapa och kom ihåg ett säkert lösenord enkelt

Linux Mint och Ubuntu är mycket säkra; mycket säkrare än Windows. Men varför då? Och hur upprätthåller och förbättrar du deras höga säkerhetsnivå? Det är vad jag ska försöka förklara nedan.

säkerhet sammanfattas

1., Först och främst: du kommer aldrig att kunna uppnå 100% säkerhet. Inte i verkliga livet och inte i den digitala världen. Inte ens när datorn kör Linux. Du bör alltid använda ditt sunda förnuft.

och även då kan det gå fel. En viss risk, men liten, är oundviklig. En fransman skulle säga: c ’ est la vie (på engelska: det är livet, men det låter så mycket bättre på franska)…

en extremt kort sammanfattning av bästa säkerhetspraxis i Linux Mint är detta:

– Använd bra lösenord.

– installera uppdateringar så snart de blir tillgängliga.,

– installera endast programvara från de officiella mjukvarukällorna för Linux Mint och Ubuntu.

– installera inte antivirus(ja, verkligen!).

– installera inte Windows emulatorer som vin.

– aktivera brandväggen.

– framför allt: använd sunt förnuft.

gör det, och sedan: slappna av, du kör Linux….

vill du ha lite mer information? En kort förklaring om virus, brandväggar och exploits:

antivirusprogram och rootkit Removers: både onödiga och skadliga

1.1. Du behöver inte något antivirusprogram eller rootkit borttagningsmedel (som chkrootkit och rkhunter) i ditt Linux Mint eller Ubuntu., Vad mer, dessa program även minska din säkerhet (!). Nedan förklarar jag varför jag är emot att installera antivirus och rootkit removers.

a. Antivirus är värdelös

ett virus eller rootkit kan inte installera sig i Linux om du inte låter det. För att installera sig på din dator behöver ett virus eller rootkit ditt lösenord. Och att det inte har.

eller om det är malware ( ett skript) som kan köra sig i din hemkatalog utan lösenord: du måste göra den körbar först., Alla skript som du laddar ner, är inte körbara: du måste ställa in den körbara biten av skriptet själv, för hand.

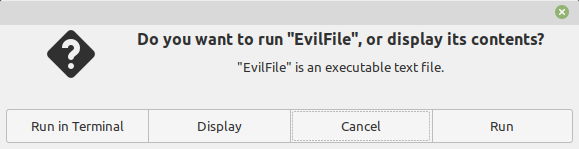

När du dubbelklickar på en sådan scriptfil får du se följande dialogfönster:

som du kan se har ”Cancel” förvalts för att förhindra oavsiktlig körning.

Obs! Det finns ett viktigt undantag: när du extraherar ett skript från ett arkiv (till exempel med tillägget .zip eller .tjära.gz) det kräver inte att göras körbar först., Vilket innebär att du kan utföra det av misstag genom att dubbelklicka på det, trots allt. Så alltid akta dig för vad du laddar ner….

om du bara installerar programvara från secured official ”software store” (software repositories) i din Linux-distribution, så är det en mycket effektiv barriär mot skadlig programvara. Mer än så finns det inga Linux-virus eller rootkits ”in the wild” för slutanvändare som dig själv. (Undantaget är virus riktade mot Linux webbservrar, men säkra webbservrar är en helt annan kopp te.)

b., Antivirus introducerar en farlig sårbarhet

dessutom antivirus (av) programvara ibland aktivt äventyrar ditt system: eftersom AV har per definition höga behörigheter på systemet och eftersom det är ofta otillräckligt skyddad mot dataintrång…. Detta gör av software ett idealiskt mål för hackare.

antivirusprogram har utformats för att läsa och öppna så många filtyper som möjligt. Eftersom varje typ av fil teoretiskt kan innehålla ett virus. Till skillnad från vanliga applikationer, som bara kan läsa och öppna vissa specifika filtyper., Till exempel: ordbehandlare kan vanligtvis bara öppna dokumentrelaterade filer och inga mp3-musikfiler. För mediaspelare är det omvända sant.

eftersom antivirus kan läsa och öppna allt, och faktiskt gör just det under en skanning, dess potentiella sårbarhet (attack yta) är mycket större. Och därför också dess attraktion som mål för personer med skadliga avsikter. Det är inte bara teori; mer om det i slutet av avsnitt 2 på denna sida.

C. inget verkligt skydd mot noll dag

antivirusprodukter kan bara skydda mot kända hot., Påståendet från antivirusföretag att deras produkter erbjuder ett visst skydd mot framtida (ännu okänt) ”zero day” – attacker är vilseledande: antivirusprogrammet i sig är lika sårbart för framtida nolldagsattacker som den programvara som den hävdar att skydda…

d. falsk känsla av säkerhet

dessutom ger antivirusprogram dig en falsk känsla av säkerhet, vilket kan göra dig mindre försiktig med att installera programvara från externa källor.

e. Windows virus är ofarliga i Linux

Virus skannrar skanna främst för Windows-virus. Dessa virus fungerar inte i Linux., Så du behöver inte oroa dig för dem heller.

f. falska varningar

virusskannrar utfärdar ofta falska varningar. Möjligen avsiktligt, för att få användaren att må bra om förekomsten av skannern. Detta orsakar ibland människor att i onödan skada sitt system, eftersom de tar bort viktiga systemfiler felaktigt märkt som skadlig kod.

G. i huvudsak är varje app en risk

installera ett program, alla program, ökar din attack yta (en nyckelterm att komma ihåg när man arbetar med säkerhet)., Till exempel: webbläsare är oumbärliga för att surfa på webben, så du tar ”risken” för att installera dem. Du accepterar deras attack yta som det pris du måste betala för att använda webben.

men i desktop Linux är ett antivirusprogram bra för ingenting alls. Det lovar extra säkerhet, men i själva verket minskar det bara säkerheten. Så varför skulle någon vilja ha antivirus i desktop Linux i första hand?

förstå brandväggar

1.2. En brandvägg är ett säkerhetsverktyg som övervakar och polices nätverkstrafik., Du kan använda en brandvägg för att skydda ditt system från skadlig inkommande trafik.

om din brandvägg är avstängd kommer systemet i många fall inte att skyddas. Så i det här avsnittet lär du dig att aktivera och inaktivera din brandvägg och kontrollera dess status.

1.2.1. Brandvägg: slå på den, kontrollera dess Status och inaktivera den

en brandvägg är redan installerad som standard. Det kallas IPtables., IPtables kan hanteras via terminalapplikationen okomplicerad brandvägg (ufw) och den grafiska applikationen Gufw (g står för ”graphical”), som båda också installeras som standard.

som standard är brandväggen inte aktiverad, eftersom det i en standardinstallation inte behövs. Bakgrundsinformation för avancerade användare: Detta beror på att bakom de portar som är utsatta för internet, Det finns inga lyssningstjänster. Åtminstone inte i en standardinstallation. En angripare kan inte göra något utan en lyssningstjänst som håller en port öppen.,

i vissa fall behöver du dock en brandvägg. Till exempel när du delar ett oskyddat trådlöst nätverk i en fastfood-restaurang, eller när du har aktiverat vissa tjänster på din dator. Så för att vara på den säkra sidan rekommenderar jag att du slår på brandväggen i alla fall.

Du kan slå på brandväggen med hjälp av terminalen (yikes!). Så här gör du det:

a. starta ett terminalfönster.

(Du kan starta ett terminalfönster så här: *Klicka på*)

b. kopiera/klistra in följande kommandorad i terminalen:

sudo ufw aktivera

tryck på Enter. Skriv ditt lösenord när du uppmanas., I Ubuntu förblir detta helt osynligt, inte ens prickar kommer att visa när du skriver det, det är normalt. I Mint har detta ändrats: du ser asterisker när du skriver. Tryck på Enter igen.

okomplicerad brandvägg (ufw) har en förnuftig uppsättning standardinställningar (profil), som är bra för de allra flesta hemanvändare. Så om du inte har speciella önskemål: du är klar!

C. med den här kommandoraden kan du kontrollera brandväggens aktuella status:

sudo ufw status verbose

tryck på Enter.,

när den är aktiverad ska utmatningen likna detta:

Pjotr@netbook:~$ sudo ufw status verbose

lösenord för Pjotr:

Status: Aktiv

loggning: på (låg)

standard: neka (inkommande), Tillåt (utgående) inaktiverad (dirigerad)

nya profiler: hoppa över

Pjotr@netbook:~$

Jag har skrivit ut det viktigaste meddelandet i rött: den här utmatningen innebär i princip att all inkommande trafik nekas och all utgående trafik tillåts. – herr talman!

det finns förnuftiga undantag i standard brandväggsinställningarna (regler), vilket bör säkerställa att brandväggen aldrig är i vägen för normal genomsnittlig användning., Till exempel, med standardprofilen bör användningen av Samba inte vara något problem. Även nedladdning torrents (fetch) bör vara möjligt; men sådd torrents (serve), kan kräva en temporal inaktivering av ufw.

d.du kommer förmodligen aldrig att titta på dess loggar, så det skadar inte att stänga av all loggning av brandväggen. Speciellt eftersom det kan vara ganska spammy ibland. Att stänga av loggen kan göras med det här terminalkommandot:

sudo ufw loggning av

beklagar?, Om du slår på inloggningen igen med standardmängden aktivitet (låg) kan du göra med följande terminalkommando:

sudo ufw loggning låg

e. det är lätt att inaktivera brandväggen (om du vill göra det) med det här terminalkommandot:

sudo ufw inaktivera

tryck på Enter.

f. Om du är intresserad av den fullständiga uppsättningen brandväggsregler, se utmatningen av:

sudo ufw show raw

Du kan också läsa brandväggsreglerna filer i /etc/ufw (filerna vars namn slutar med .bestämmelse).

sårbarheter: inga stora Problem om fast snabbt

1.3., Exploaterbara säkerhetsproblem visas i alla operativsystem och i varje applikation. Detta gäller även för Linux. Från dessa kör av kvarnen problem, du skyddas av uppdateringarna.

Linux Mint utför automatiskt en daglig sökning efter tillgängliga säkerhetsuppdateringar. Det är viktigt att installera de föreslagna säkerhetsuppdateringarna utan onödigt dröjsmål, om du vill hålla ditt system så säkert som möjligt. Så länge det upptäcks snabbt och repareras snabbt, är en sårbarhet inget stort problem.

det är slutet på den korta förklaringen. Vill du veta mer? Läs sedan vidare.,

bakgrundsinformation: hela historien om Antivirus

2. Om förklaringen jag gav ovan inte övertyga dig ännu(gamla vanor dör hårt, särskilt när det gäller säkerhet!): den fullständiga historien om antivirus är följande:

på grund av tillväxten av desktop Linux vill de flesta antivirusföretag trycka på den här nya marknaden. Många nya Linux-användare tror att de behöver ett antivirusprogram i Linux, på grund av deras gamla Windows-vanor och på grund av den smarta marknadsföringen av antivirusföretagen.

motsatsen är dock sant., Till skillnad från andra operativsystem är det nästan omöjligt att skriva ett effektivt virus för Linux. Hur kan det här vara, kanske du undrar. Jag ska försöka förklara varför.

Linux-datorer är lika bra ett mål som datorer som körs på andra operativsystem. Mest populära (och därför värdefulla) webbplatser körs på Linux, så det finns ingen brist på motivation att infektera Linux.

vissa människor föreslår att Linux-samhället är inbilsk eller släpar efter när det gäller virus eller andra säkerhetsproblem., Detta förslag är inte sant: utvecklarna av Linux har inte ignorerat virus, de har strukturerat Linux på ett sådant sätt att det har gott motstånd mot virus. Och eftersom koden är öppen finns det bokstavligen tusentals människor som kontrollerar koden för fel och föreslår korrigeringar.

virusskannrar fungerar huvudsakligen ”reaktivt”, vilket innebär att de nästan bara ger skydd mot virus som redan är kända för skaparna av skannern. Antivirusprogram kan bara skydda mot ett nytt virus efter att viruset har skapats, inte tidigare., Trots deras vilseledande” zero day protection ” påståenden.

ännu viktigare, det bästa skyddet mot alla virus kommer att bestå av att reparera dessa brister i programvaran, som viruset angriper. Dessa reparationer sker med hjälp av säkerhetsuppdateringar, som i Linux vanligtvis utfärdas förr och oftare än i Windows och Mac OS.

få antivirusföretag har en snabbare svarstid än Ubuntu security team. Detta gynnar naturligtvis också Linux Mint, som använder Ubuntu som kodbas, och därigenom får de flesta uppdateringarna direkt från Ubuntu-programkällorna., Tidsramen mellan offentliggörande av ett säkerhetsproblem och skapandet av en antiviruslösning eller en reparation är uppenbarligen den farligaste perioden.

Som jag har sagt tidigare: ett säkerhetsproblem är inga stora problem, så länge som det upptäcktes snabbt och repareras snabbt.Det är svårt att installera ett virus på en Linux-dator själv, men det är verkligen inte omöjligt. Den största faran ligger i opålitliga icke-officiella programvaruförråd och i osäker kod som en slarvig administratör utför med root-behörigheter.,

det är klokt att komma ihåg det, och att installera din programvara helst bara från de verifierade officiella programvarorna för Linux Mint och Ubuntu. Var mycket försiktig med programvara från andra håll, som fristående installationspaket (med förlängningen .deb). Endast installera dem när deras källa är framför allt tvivel, som webbläsare Google Chrome och Opera.

för närvarande finns det i alla fall inga Linux-virus avsedda för slutanvändare ”i naturen.”

slutligen, som beskrivs i avsnitt 1.1 på denna sida, AV programvara själv är mycket sårbar för skadlig kod., Sårbarheten i AV-program har undersökts och visat sig: 2014 Joxean Koret, som är forskare vid Singapore bevakningsföretag COSEINC, publicerade en avslöjande forskning vid SysScan 360 security conference, som kallas ”Bryta Antivirusprogram”. Se den här artikeln om den forskningen. Det är en gammal forskning, men dess grundläggande kritik är fortfarande relevant.

presentationssidorna för den fullständiga COSEINC-forskningen finns inte längre på syscan360.org, men du kan ladda ner en kopia av dessa presentationssidor från min egen Google Drive.

missuppfattning: skydd av Windows-användare

2.1., Ibland proklamerar någon följande missuppfattning: ”jag använder antivirus i Linux, så att jag inte av misstag kan vidarebefordra ett Windows-virus till en Windows-användare. Till exempel via e-postbilagor eller genom att dela ett USB-minne”.

Detta är en missuppfattning på grund av följande skäl:

a. en av fördelarna med att köra Linux behöver inte tynga ditt system med antivirus, eller att behöva importera säkerhetsproblem som antivirus skapar. Det skulle vara ganska kontraproduktivt att flytta till ett virusfritt operativsystem, om vi slutar köra alla antivirus crud ändå…,

och det lägger till förolämpning mot skada, för att göra det för ett operativsystem vars ägare faktiskt väljer att låta det vara säkerhetsbristande.

om en Windows-användare inte kan bry sig om att skydda sitt eget system mot hot som är resultatet av brister i sitt eget operativsystem, kommer insatserna från den jämförelsevis lilla basen av Linux-användare inte att göra en skillnad. En sådan windows-användare kommer oundvikligen att bli smittad från någon annanstans.

i själva verket tror jag att Windows-användare måste ligga i sängen de gör för sig själva., Jag försöker inte vara hård här: det är mer principen att konsekvenserna måste falla till lämplig part, annars finns det inget incitament för förändring.

därför, om inte en Linux-användare kör en offentlig web/mail/filserver (uppenbarligen inte din genomsnittliga användare), avskräcker jag starkt installationen av antivirus, eftersom det fortsätter att tyst stödja en av de värsta aspekterna av operativsystemdesign.,

i själva verket kommer du att upptäcka att” skydd av Windows-användare ” felaktighet används ibland som en ursäkt, av människor som irrationellt inte kan tro att Linux verkligen inte behöver antivirus för sig själv….

(med tack till DuckHook från Ubuntuforums.org, för att Vänligen tillåta användning av denna text)

b. om du vill minska risken för att överföra ett Windows-virus via e-post, då kan du uppnå det genom att skicka e-post med bilagor med hjälp av Gmail.

sedan skannar Google automatiskt bilagorna för virus, trojaner och annan skadlig kod., Med en professionell uppdaterad virusskanner, på själva Gmail-servrarna. Ett Gmail-konto är gratis, så du behöver inte ha några bekymmer om kostnaderna….

När du aktiverar POP3-stöd i Gmail kan du även använda applikationer Thunderbird eller Evolution för det.

Obs: numera varje bra e-posttjänst (så inte bara Gmail) skannar automatiskt för Windows-virus, på servrarna i e-postleverantören.

C. bekymrad över en viss fil? Du kan använda dig av en gratis webbtjänst, som tillhör Google: VirusTotal.com. den använder en hel massa antivirusmotorer (över 50!,) samtidigt, för att skanna varje fil som du matar till det, för virus och annan skadlig programvara. Vilket gör det femtio gånger effektivare än någon lokalt installerad AV.

installera inte vin eller Mono i din Linux

3. Säkerhetsöversikten ovan gäller en ” ren ” Linux utan Windows emulatorer som vin, PlayOnLinux och CrossOver.

dessa emulatorer används för att köra Windows-programvara i Linux. Det är bättre att inte installera sådana Windows-emulatorer, eftersom de gör din Linux delvis sårbar för Windows malware.,

om du behöver använda Windows-program kan du använda en gratis juridisk virtuell maskin med Windows för det, eller (om du har en dubbel startdator) en vanlig Windows.

samma invändning gäller för Monoinfrastrukturen, om än i mindre utsträckning. Mono gör också ditt system delvis sårbart för skadlig kod som riktar sig till Windows, eftersom det är plattformsoberoende (som Java).

i Linux Mint och Ubuntu installeras Mono automatiskt när du installerar ett program som behöver Monoinfrastrukturen, som media player Banshee och notes app Tomboy., Jag rekommenderar att du undviker dem och installerar icke-Monobaserade alternativ istället.

så här ser du till att du inte har Mono i ditt system:

starta ett terminalfönster.

(Du kan starta ett terminalfönster så här: *Klicka på*)

typ (kopiera/klistra in):

sudo apt-get remove mono-runtime-common

tryck på Enter. Skriv ditt lösenord när du uppmanas. I Ubuntu förblir detta helt osynligt, inte ens prickar kommer att visa när du skriver det, det är normalt. I Mint har detta ändrats: du ser asterisker när du skriver. Tryck på Enter igen.,

det här kommandot tar helt bort både Monoinfrastrukturen och de program som är beroende av den, vilket du ser hända i terminalutgången när den körs.

var försiktig med inofficiella förråd och .deb-Filer

4. Programvara från inofficiella tredjepartsförråd (som PPA) och externa .deb installatörer, är oprövad och overifierad. Därför kan det skada stabiliteten, tillförlitligheten och även säkerheten i ditt system. Det kan även innehålla skadlig kod….,

dessutom gör du dig själv beroende av ägaren till det inofficiella arkivet, ofta bara en person, som inte kontrolleras alls. Genom att lägga till en PPA i din Källista ger du ägaren till den PPA i princip full kraft över ditt system!

använd därför bara en PPA när du verkligen (verkligen!) har inget godtagbart alternativ. Eller när du testar en viss mjukvara (som du bara ska göra på en icke-väsentlig testdator eller i en virtuell maskin).

PPA är en blandad välsignelse, minst sagt., Om det används klokt och mycket restriktivt kan PPA: s ibland vara till stor hjälp. Men används slarvigt, de är för Linux vad böldpesten var för medeltiden….

har du redan aktiverat PPA: s eller andra inofficiella tredjepartsrepo: er och vill du bli av med dem? Då kan du återskapa en ren programvara källor lista så här.

säkra din webbläsare genom Sandboxing det

5. Du kan köra Firefox och Google Chrome inifrån en säker sandlåda som heter Firejail, vilket förbättrar säkerheten för dessa webbläsare kraftigt. Du kan uppnå det genom att tillämpa denna how-to.,

dessutom akta dig för att installera skumma eller oseriösa tillägg och tillägg i din webbläsare. De kan skada din säkerhet.

har du redan har förorenade inställningar i Firefox eller Chrome (ofta orsakas av skumma tillägg), och vill du starta på nytt med en ren webbläsare? Fortsätt sedan så här (punkt 13).

inaktivera säker start

6. För att göra din Linux-funktion korrekt rekommenderar jag att du inaktiverar säker start i BIOS. Inaktivera säker start är ingen förlust: det ger ingen meningsfull säkerhet ändå. Det är främst ett sätt för Microsoft att genomdriva sitt leverantörslås på din dator…,

gör så här:

a. starta ett terminalfönster.

(Du kan starta ett terminalfönster så här: *Klicka på*)

b. kopiera / klistra in följande kommandorad i terminalen:

mokutil –SB-state

tryck på Enter. Om det rapporterar att Secure Boot är aktiverat: starta om och inaktivera Secure Boot i inställningarna för BIOS. För att göra detta kan du behöva ställa in ett administratörslösenord i BIOS först.

Libre Office: förbättra Makrosäkerhet

7. Macro kan vara användbart i Libre Office, men de är också riskabla., Du kan förbättra makrosäkerheten i Libre Office så här:

i menyn startar du LibreOffice Writer – panel: Verktyg – Alternativ…

om det behövs, klicka på den lilla triangeln före ordet LibreOffice, för att expandera det här avsnittet-klicka på säkerhet

knapp Macro Security… – Ställ in säkerhetsnivån till mycket hög.

Stäng författare.

Obs: användarinställningar, så upprepa detta i varje användarkonto.

varning för röd sill: falskt Alarm per systemd

8. När du kör följande kommando i terminalen:

systemd-analysera säkerhet

…. du får se en lång lista med osäkra varningar., Det är dock ett falskt alarm; du kan säkert ignorera dessa osäkra rapporter. Det beror på att systemd-analyze security tittar på de inaktiverade sandboxfunktionerna inbyggda i systemd. Det kontrollerar inte själva tjänsterna.

vad mer: det är en mycket dålig idé att starta sandboxing systemd överallt. Du vet inte vad du kan störa, medan den praktiska säkerhetsfördelen med sådan härdning är minst sagt tvivelaktig.

Detta är ett annat fall där den gamla visdomen håller sant: ”när du är osäker, lita på standardinställningarna.,”Eller snarare: lita på Ubuntu Security Team, som håller systemd säkert för både Ubuntu och Linux Mint.

överväga att ta bort Java (openJDK)

9. Java (både Oracle Java och openJDK) är ofta under attack. Därför är det bäst att överväga om du kan klara dig utan det. Om så är fallet kan du helt enkelt ta bort det från ditt system.

detta råd gäller inte bara för Windows utan även för Linux. För i den här aspekten är Linux sårbar också! Java är nämligen plattformsoberoende, vilket innebär att det fungerar oberoende av det underliggande operativsystemet.,

Ett fall där Java (eller openJDK) behövs, är för att använda LibreOffice Base (skapa och redigera databaser). Om du inte använder Base är chansen hög att du inte har något behov av Java eller openJDK alls.

Som standard, Linux Mint innehåller openJDK (inte Oracle Java). Du kan ta bort det så här:

starta ett terminalfönster.

(Du kan starta ett terminalfönster så här: *Klicka på*)

kopiera / klistra in följande kommandorad i terminalen:

sudo apt-get remove ” openjdk*”

tryck på Enter. Skriv ditt lösenord när du uppmanas., I Ubuntu förblir detta helt osynligt, inte ens prickar kommer att visa när du skriver det, det är normalt. I Mint har detta ändrats: du ser asterisker när du skriver. Tryck på Enter igen.

Obs! Detta gäller endast Java. Det finns också Javascript, vilket är mycket säkrare än Java. Så det finns vanligtvis ingen anledning att inaktivera Javascript också. Dessutom fungerar många webbplatser inte bra när du har inaktiverat Javascript i din webbläsare.

beklagar?, Du kan installera openJDK och sitt stöd för LibreOffice Base med denna magiska terminal besvärjelse:

sudo apt-get install default-jre uim-applet-hsqldb

…. och allt borde vara som det var igen.

de saker som är farliga

10. Det här är de saker som äventyrar Linux, vilket du därför vill undvika: 10 dödliga misstag.

säkra ditt trådlösa nätverk på rätt sätt

11. Säkerheten för ditt trådlösa nätverk är inte operativsystem specifikt, men det är en viktig fråga. Läs här hur du säkrar ditt trådlösa nätverk korrekt.,

Inaktivera Universal Plug and Play (UPnP) i Routern

12. Inte relaterat till ditt operativsystem, men viktigt ändå: inaktivera Universal Plug and Play (UPnP) i routern. UPnP i routern, gör det möjligt för nätverksenheter att kommunicera med varandra, både i ditt personliga nätverk och med hjälp av internet.

lätt, men farligt: UPnP öppnar ett stort säkerhetshål, vilket inte är riktigt hanterbart. Det är bättre att inaktivera det permanent, eftersom UPnP är i sig osäkert.,

först, hitta användarhandboken för din router; om du inte längre har det, kommer du förmodligen att kunna ladda ner en kopia från routertillverkarens webbplats.

öppna sedan routerns konfiguration och inaktivera UPnP-funktionen, och även den medföljande funktionen, vanligtvis kallad något som ”Tillåt användaren att konfigurera”.

Obs: Detta kan kräva att du vidtar några extra åtgärder för att aktivera VPN, P2P fildelning och liknande (nämligen öppna vissa portar manuellt). Detta är dock inte alltid nödvändigt och beror på hur routertillverkaren har konfigurerat standardinställningarna för firmware.,

skapa och kom ihåg ett säkert lösenord enkelt

13. I motsats till vad många tycker är det inte svårt att skapa och komma ihåg ett säkert lösenord.

vill du ha fler tips ?

vill du ha fler tips och tweaks ? Det finns många fler av dem på denna webbplats!

till exempel:

snabba upp din Linux Mint!

rengör din Linux Mint säkert

Undvik 10 dödliga misstag

till innehållet på denna webbplats gäller en Creative Commons-licens.

tillbaka till hemsidan

Disclaimer

Lämna ett svar