Zurück zur homepage

Neueste update für diesen Artikel: January 11, 2021.

Inhalt dieser Seite:

- 1. Sicherheit Zusammengefasst

-

- 1.1. Antivirus-Software und Rootkit-Entferner: Sowohl unnötig als auch schädlich

-

- 1.2. Firewalls

-

-

- 1.2.1., Firewall: Aktivieren, Status überprüfen und deaktivieren

-

-

- 1.3. Schwachstellen: Kein Großes Problem, wenn Schnell Behoben.

- 2. Hintergrundinformationen: Die ganze Geschichte über Antivirus

-

- 2.1. Missverständnis: der Schutz von Windows-Benutzern

- 3. Installieren Sie Wine oder Mono nicht in Ihrem Linux

- 4. Seien Sie Vorsichtig mit Inoffiziellen Repositories und .deb-Dateien

- 5. Sichern Sie Ihren Webbrowser durch Sandboxing

- 6. Deaktivieren von Secure Boot

- 7. Libre Office: Verbesserung der Makrosicherheit

- 8., Red Herring Alert: Fehlalarm durch systemd

- 9. Erwägen Sie, Java (OpenJDK)

- 10 zu entfernen. Die Dinge, die Gefährlich Sind

- 11. Sicherung Ihres drahtlosen Netzwerks auf die richtige Weise

- 12. Deaktivieren Sie Universal Plug and Play (UPnP) im Router

- 13. Erstellen und ein sicheres Passwort leicht merken

Linux Mint und Ubuntu sind sehr sicher; viel sicherer als Windows. Aber warum ist das so? Und wie pflegen und verbessern Sie ihr hohes Sicherheitsniveau? Das werde ich unten erklären.

Sicherheit > Zusammengefasst

1., Erstens: Sie werden niemals 100% Sicherheit erreichen können. Nicht im wirklichen Leben und nicht in der digitalen Welt. Nicht einmal, wenn auf Ihrem Computer Linux ausgeführt wird. Sie sollten immer Ihren gesunden Menschenverstand verwenden.

Und selbst dann kann es schief gehen. Ein gewisses Risiko, so gering es auch sein mag, ist unvermeidlich. Ein Franzose würde sagen: c ‚ est la vie (Auf Englisch: Das ist Leben, aber auf Französisch klingt es viel besser)…

Eine extrem kurze Zusammenfassung der besten Sicherheitspraxis in Linux Mint ist dies:

– Verwenden Sie gute Passwörter.

– Installieren Sie updates, sobald Sie verfügbar sind.,

– Installieren Sie nur Software aus den offiziellen Softwarequellen von Linux Mint und Ubuntu.

– Nicht installieren Antivirus (ja, wirklich!).

– Installieren Sie keine Windows-Emulatoren wie Wine.

– Aktivieren Sie die firewall.

– Vor allem: Nutzen Sie Ihren gesunden Menschenverstand.

Tun Sie das, und dann: entspannen Sie sich, Sie laufen Linux….

Möchten Sie ein bisschen mehr Informationen? Eine kurze Erklärung zu Viren, Firewalls und Exploits:

Antivirus-Software und Rootkit-Entferner: Sowohl unnötig als auch schädlich

1.1. Sie benötigen keine Antivirensoftware oder Rootkit-Entferner (wie Chkrootkit und Rkhunter) in Ihrem Linux Mint oder Ubuntu., Darüber hinaus verringern diese Anwendungen sogar Ihre Sicherheit(!). Im Folgenden erkläre ich, warum ich gegen die Installation von Antivirus-und Rootkit-Entfernern bin.

a. Antivirus ist nutzlos

Ein Virus oder Rootkit kann sich nicht in Linux installieren, wenn Sie es lassen. Um sich auf Ihrem Computer zu installieren, benötigt ein Virus oder Rootkit Ihr Passwort. Und dass es nicht hat.

Oder falls es Malware (ein Skript) ist, die sich in Ihrem Home-Verzeichnis ohne Passwort ausführen kann: Sie müssen es zuerst ausführbar machen., Jedes Skript, das Sie herunterladen, ist nicht ausführbar: Sie müssen das ausführbare Bit des Skripts selbst von Hand festlegen.

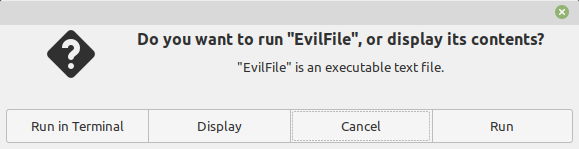

Wenn Sie auf eine solche Skriptdatei doppelklicken, sehen Sie das folgende Dialogfenster:

Wie Sie sehen, wurde „Abbrechen“ vorgewählt, um eine versehentliche Ausführung zu verhindern.

Hinweis: Es gibt eine wichtige Ausnahme: wenn Sie ein Skript aus einem Archiv extrahieren (zum Beispiel mit der Erweiterung .zip oder .Teer.gz) es muss nicht zuerst ausführbar gemacht werden., Was bedeutet, dass Sie es versehentlich ausführen könnten, indem Sie darauf doppelklicken. Hüten Sie sich also immer vor dem, was Sie herunterladen….

Wenn Sie nur Software aus dem gesicherten offiziellen „Software Store“ (Software Repositories) Ihrer Linux-Distribution installieren, dann ist das eine sehr effektive Barriere gegen Malware. Darüber hinaus gibt es keine Linux-Viren oder Rootkits „in freier Wildbahn“ für Endbenutzer wie Sie. (Die Ausnahme sind Viren, die auf Linux-Webserver abzielen, aber die Sicherung von Webservern ist eine ganz andere Tasse Tee.)

b., Antivirus führt eine gefährliche Sicherheitslücke

Darüber hinaus Antivirus (AV) Software manchmal sogar aktiv gefährdet Ihr System: Weil AV per Definition hohe Berechtigungen auf dem System hat und weil es oft unzureichend gegen Hacking geschützt…. Dies macht AV-Software zu einem idealen Ziel für Hacker.

Antivirus-Anwendungen wurden entwickelt, um so viele Dateitypen wie möglich zu lesen und zu öffnen. Weil jede Art von Datei theoretisch einen Virus enthalten kann. Im Gegensatz zu normalen Anwendungen, die nur bestimmte bestimmte Dateitypen lesen und öffnen können., Zum Beispiel: Textverarbeitungsprogramme können normalerweise nur dokumentbezogene Dateien und keine MP3-Musikdateien öffnen. Bei Media Playern ist das Gegenteil der Fall.

Weil Antivirus alles lesen und öffnen kann und genau das während eines Scans tut, ist seine potenzielle Sicherheitsanfälligkeit (Angriffsfläche) viel größer. Und deshalb auch seine Anziehungskraft als Ziel für Menschen mit böswilligen Absichten. Das ist nicht nur Theorie; mehr dazu am Ende von Abschnitt 2 auf dieser Seite.

c. Kein wirklicher Schutz gegen Zero Day

Antivirus-Produkte können nur gegen bekannte Bedrohungen schützen., Die Behauptung von Antiviren-Unternehmen, dass ihre Produkte einen gewissen Schutz vor zukünftigen (noch unbekannten) „Zero Day“ – Angriffen bieten, ist irreführend: Die Antivirensoftware selbst ist genauso anfällig für zukünftige Zero-Day-Angriffe wie die Software, die sie zu schützen behauptet…

d. Falsches Sicherheitsgefühl

Darüber hinaus gibt Ihnen Antivirensoftware ein falsches Sicherheitsgefühl, das Sie bei der Installation von Software aus externen Quellen möglicherweise weniger vorsichtig macht.

e. Windows-Viren sind harmlos in Linux

Virenscanner scannen vor allem für Windows-Viren. Diese Viren funktionieren unter Linux nicht., Sie müssen sich also auch keine Sorgen um sie machen.

f. Falsche Warnungen

Virenscanner geben häufig falsche Warnungen aus. Möglicherweise absichtlich, damit sich der Benutzer über das Vorhandensein des Scanners gut fühlt. Dies führt manchmal dazu, dass Menschen ihr System unnötig beschädigen, da sie wichtige Systemdateien entfernen, die fälschlicherweise als Malware gekennzeichnet sind.

g. Im Wesentlichen ist jede App ein Risiko

Die Installation einer Anwendung, jede Anwendung, erhöht Ihre Angriffsfläche (ein Schlüsselbegriff, an den Sie sich im Umgang mit Sicherheit erinnern sollten)., Zum Beispiel: Webbrowser sind für das Surfen im Internet unverzichtbar, sodass Sie das „Risiko“ eingehen, sie zu installieren. Sie akzeptieren ihre Angriffsfläche als den Preis, den Sie für die Nutzung des Internets bezahlen müssen.

Aber in Desktop-Linux, ist eine Antivirus-Anwendung gut für nichts. Es verspricht zusätzliche Sicherheit, verringert aber tatsächlich nur die Sicherheit. Also, warum sollte jemand Antivirus in Desktop Linux in erster Linie haben wollen?

Firewalls verstehen

1.2. Eine Firewall ist ein Sicherheitstool, das den Netzwerkverkehr überwacht und überwacht., Sie können eine Firewall verwenden, um Ihr System vor böswilligem eingehendem Datenverkehr zu schützen.

Wenn Ihre Firewall ausgeschaltet ist, dann in vielen Fällen wird Ihr System nicht geschützt werden. In diesem Abschnitt erfahren Sie, wie Sie Ihre Firewall aktivieren und deaktivieren und ihren Status überprüfen.

1.2.1. Firewall: Einschalten, Status überprüfen und deaktivieren

Standardmäßig ist bereits eine Firewall installiert. Es heißt IPtables., IPtables können über die Terminal Application Uncomplicated Firewall (ufw) und die grafische Anwendung Gufw (das G steht für „graphical“) verwaltet werden, die beide standardmäßig ebenfalls installiert sind.

Standardmäßig ist die Firewall nicht aktiviert, da sie in einer Standardinstallation nicht benötigt wird. Hintergrundinformationen für fortgeschrittene Benutzer: Dies liegt daran, dass hinter den Ports, die dem Internet ausgesetzt sind, keine Abhördienste vorhanden sind. Zumindest nicht in einer Standardinstallation. Ein Angreifer kann nichts ohne einen Abhördienst tun, der einen Port offen hält.,

In bestimmten Fällen benötigen Sie jedoch eine Firewall. Zum Beispiel, wenn Sie ein ungeschütztes drahtloses Netzwerk in einem Fastfood-Restaurant freigeben oder wenn Sie einige Dienste auf Ihrem Computer aktiviert haben. Um auf der sicheren Seite zu sein, rate ich, die Firewall in allen Fällen einzuschalten.

Sie können die Firewall über das Terminal einschalten (yikes!). So machen Sie es:

a. Starten Sie ein Terminalfenster.

(Sie können ein Terminalfenster wie folgt starten:*Klicken*)

b. Kopieren/fügen Sie die folgende Befehlszeile in das Terminal ein:

sudo ufw enable

Drücken Sie die Eingabetaste. Geben Sie Ihr Passwort ein, wenn Sie dazu aufgefordert werden., In Ubuntu bleibt dies völlig unsichtbar, nicht einmal Punkte werden angezeigt, wenn Sie es eingeben, das ist normal. In Mint hat sich das geändert: Beim Tippen sehen Sie Sternchen. Drücken Sie erneut die EINGABETASTE.

Unkomplizierte Firewall (ufw) hat einen vernünftigen Satz von Standardeinstellungen (Profil), die für die überwiegende Mehrheit der Heimanwender in Ordnung sind. Also, wenn Sie keine besonderen Wünsche haben: Sie sind fertig!

c. Mit dieser Befehlszeile können Sie den aktuellen Status der Firewall überprüfen:

sudo ufw Status ausführlich

Drücken Sie die Eingabetaste.,

Wenn es aktiviert ist, sollte die Ausgabe wie folgt aussehen:

pjotr@netbook:~$ sudo ufw Status ausführlich

Passwort für pjotr:

Status: aktiv

Logging: on (low)

Default: deny (incoming), allow (outgoing) disabled (routed)

New profiles: skip

pjotr@netbook:~$

Ich habe die wichtigste Nachricht in rot gedruckt: Diese Ausgabe bedeutet im Grunde, dass alle eingehenden Datenverkehr verweigert wird und alle ausgehenden Datenverkehr erlaubt.

Es gibt sinnvolle Ausnahmen in den Standard-Firewall-Einstellungen (Regeln), die sicherstellen sollen, dass die Firewall ist nie in der Art und Weise der normalen durchschnittlichen Nutzung., Zum Beispiel sollte mit dem Standardprofil die Verwendung von Samba kein Problem sein. Auch das Herunterladen von Torrents (Fetch) sollte möglich sein; aber das Aussäen von Torrents (Serve) erfordert möglicherweise eine zeitliche Deaktivierung von ufw.

d. Sie werden wahrscheinlich nie auf seine Protokolle schauen, so dass es nicht schaden wird, die gesamte Protokollierung durch die Firewall auszuschalten. Vor allem, weil es manchmal ziemlich spammig sein kann. Das Deaktivieren des Protokolls kann mit diesem Terminalbefehl erfolgen:

sudo ufw Abmelden

Bedauert?, Wenn Sie sich mit der Standardaktivität (niedrig) erneut anmelden, können Sie den folgenden Terminalbefehl verwenden:

sudo ufw logging low

e. Mit diesem Terminalbefehl können Sie die Firewall ganz einfach deaktivieren (falls Sie dies wünschen):

sudo ufw disable

Drücken Sie die Eingabetaste.

f. Wenn Sie sich für den vollständigen Satz von Firewall-Regeln interessieren, sehen Sie sich die Ausgabe von:

sudo ufw show raw an

Sie können auch die Firewall-Regeldateien in /etc/ufw lesen (die Dateien, deren Namen mit enden .Geschäftsregeln).

Schwachstellen: Kein großes Problem, wenn schnell behoben

1.3., Ausnutzbare Sicherheitslücken treten in jedem Betriebssystem und in jeder Anwendung auf. Dies gilt auch für Linux. Von diesen Lauf der Mühle Probleme, sind Sie durch die Updates geschützt.

Linux Mint führt automatisch eine tägliche Überprüfung auf verfügbare Sicherheitsupdates. Es ist wichtig, die vorgeschlagenen Sicherheitsupdates ohne unnötige Verzögerung zu installieren, wenn Sie Ihr System so sicher wie möglich halten möchten. Solange es schnell entdeckt und schnell repariert wird, ist eine Sicherheitslücke kein großes Problem.

das ist das Ende der kurzen Erklärung. Willst du mehr wissen? Dann Lesen Sie weiter.,

Hintergrundinformationen: Die ganze Geschichte über Antivirus

2. Wenn die Erklärung, die ich oben gegeben habe, Sie noch nicht überzeugt (alte Gewohnheiten sterben schwer, besonders wenn es um Sicherheit geht!): die ganze Geschichte über antivirus ist wie folgt:

Da das Wachstum der desktop-Linux-die meisten antivirus-Unternehmen möchten, Tippen Sie auf diesem neuen Markt. Viele neue Linux-Benutzer denken, dass sie eine Antivirus-Anwendung in Linux benötigen, wegen ihrer uralten Windows-Gewohnheiten und wegen der cleveren Vermarktung der Antivirus-Unternehmen.

Das Gegenteil ist jedoch der Fall., Im Gegensatz zu anderen Betriebssystemen ist es fast unmöglich, einen effektiven Virus für Linux zu schreiben. Wie kann das sein, fragen Sie sich vielleicht. Ich werde versuchen zu erklären, warum.

Linux-Computer sind genauso gut ein Ziel wie Computer, die auf anderen Betriebssystemen laufen. Die beliebtesten (und daher wertvollsten) Websites laufen unter Linux, sodass es nicht an Motivation mangelt, Linux zu infizieren.

Einige Leute schlagen vor, dass die Linux-Community eingebildet ist oder hinterherhinkt, wenn es um Viren oder andere Sicherheitsprobleme kommt., Dieser Vorschlag ist nicht wahr: Die Entwickler von Linux haben Viren nicht ignoriert, sie haben Linux so strukturiert, dass es eine gute Resistenz gegen Viren aufweist. Und weil der Code offen ist, gibt es buchstäblich Tausende von Menschen, die den Code auf Fehler überprüfen und Korrekturen vorschlagen.

Virenscanner arbeiten hauptsächlich „reaktiv“, was bedeutet, dass sie fast nur Schutz vor Viren bieten, die den Erstellern des Scanners bereits bekannt sind. Antivirus-Anwendungen können nur vor einem neuen Virus schützen, nachdem dieser Virus erstellt wurde, nicht vor., Trotz ihrer irreführenden „Zero Day Protection“ – Behauptungen.

Noch wichtiger ist immer noch, der beste Schutz vor Viren besteht aus der Reparatur dieser Fehler in der Software, die der Virus angreift. Diese Reparaturen erfolgen mittels Sicherheitsupdates, die unter Linux in der Regel früher und häufiger ausgegeben werden als unter Windows und Mac OS.

Nur wenige Antivirus-Unternehmen haben eine schnellere Reaktionszeit als das Ubuntu-Sicherheitsteam. Dies kommt natürlich auch Linux Mint zugute, das Ubuntu als Codebasis verwendet und dadurch die meisten Updates direkt von den Ubuntu-Softwarequellen erhält., Der Zeitraum zwischen der öffentlichen Bekanntgabe eines Sicherheitsproblems und der Erstellung einer Antivirenlösung oder Reparatur ist offensichtlich der gefährlichste Zeitraum.

Wie ich schon gesagt habe: eine Schwachstelle ist kein großes problem, solange es ist schnell entdeckt und repariert schnell.Es ist schwierig zu installieren, einen virus auf einem Linux-computer selbst, aber es ist sicherlich nicht unmöglich. Die größte Gefahr liegt in unzuverlässigen, nicht offiziellen Software-Repositorys und in unsicherem Code, den ein unvorsichtiger Administrator mit Root-Berechtigungen ausführt.,

Es ist ratsam, das im Auge zu behalten, und Ihre Software vorzugsweise nur von den verifizierten offiziellen Software-Repositories von Linux Mint und Ubuntu zu installieren. Seien Sie sehr vorsichtig mit Software von anderswo, wie Standalone-Installationspakete (mit der Erweiterung .deb). Installieren Sie nur diejenigen, wenn ihre Quelle ist vor allem Zweifel, wie die Web-Browser Google Chrome und Opera.

Derzeit gibt es in jedem Fall keine Linux-Viren für Endbenutzer „in freier Wildbahn.“

Schließlich, wie in Abschnitt 1.1 dieser Seite beschrieben, AV-Software selbst ist sehr anfällig für Malware., Die Sicherheitsanfälligkeit von AV-Software wurde erforscht und nachgewiesen: Im Jahr 2014 veröffentlichte Joxean Koret, ein Forscher der Sicherheitsfirma COSINC aus Singapur, auf der SysScan 360-Sicherheitskonferenz eine aufschlussreiche Studie mit dem Titel „Breaking Antivirus Software“. Siehe diesen Artikel über diese Forschung. Es ist eine alte Forschung, aber ihre grundlegende Kritik ist immer noch relevant.

Die Präsentationsfolien der kompletten COSEINC Forschung sind nicht mehr zu finden auf syscan360.org, aber Sie können eine Kopie dieser Präsentationsfolien von meinem eigenen Google Drive herunterladen.

Missverständnis: Schutz von Windows-Benutzern

2.1., Gelegentlich verkündet jemand folgendes Missverständnis: „Ich verwende Antivirus unter Linux, damit ich einen Windows-Virus nicht versehentlich an einen Windows-Benutzer weitergeben kann. Zum Beispiel durch E-Mail-Anhänge oder durch die gemeinsame Nutzung eines USB – Speichersticks“.

Dies ist aus folgenden Gründen ein Missverständnis:

a. Einer der Vorteile von Linux besteht darin, Ihr System nicht mit Antivirenprogrammen belasten oder die von Antivirus verursachten Sicherheitsprobleme importieren zu müssen. Es wäre eher kontraproduktiv, auf ein virenfreies Betriebssystem umzusteigen, wenn wir sowieso alle Antiviren-Cruds ausführen würden…,

Und es fügt Beleidigung zu Verletzungen, dies aus Gründen eines Betriebssystems zu tun, deren Besitzer tatsächlich wählt, um es Sicherheitsmängel zu lassen.

Wenn ein Windows-Benutzer nicht gestört werden kann, sein eigenes System vor Bedrohungen zu schützen,die das Ergebnis von Mängeln in seinem eigenen Betriebssystem sind, dann werden die Bemühungen der vergleichsweise kleinen Basis von Linux-Benutzern keinen Unterschied machen. Ein solcher Windows-Benutzer wird sich unvermeidlich von einem anderen Ort infizieren.

In der Tat glaube ich, dass Windows-Benutzer in dem Bett liegen müssen sie für sich selbst machen., Ich versuche hier nicht hart zu sein: Es ist eher das Prinzip, dass Konsequenzen auf die entsprechende Partei fallen müssen, sonst gibt es keinen Anreiz für Veränderungen.

Daher, es sei denn, ein Linux-Benutzer einen öffentlichen Web/Mail/File-Server ausgeführt wird (eindeutig nicht der durchschnittliche Benutzer), empfehle ich dringend die Installation von Antivirus, weil dies weiterhin stillschweigend einen der schlimmsten Aspekte des Betriebssystemdesigns befürworten.,

In der Tat werden Sie feststellen, dass der „Schutz von Windows-Benutzern“ Trugschluss manchmal als Entschuldigung verwendet wird, von Menschen, die irrational nicht glauben können, dass Linux wirklich kein Antivirenprogramm für sich selbst benötigt….

(Mit Dank an DuckHook aus Ubuntuforums.org für die freundliche Erlaubnis der Benutzung dieser text)

b. Wenn Sie wollen zu reduzieren die Möglichkeit der übertragung auf einen Windows-virus durch e-mail, dann können Sie erreichen, indem Sie e-mails mit Anhängen, die mit Hilfe von Gmail.

Dann Google scannt automatisch die Anhänge für Viren, Trojaner und andere Malware., Mit einem professionellen aktuellen Virenscanner, auf den Servern von Google Mail selbst. Ein Google Mail-Konto ist kostenlos, Sie müssen sich also keine Sorgen um die Kosten machen….

Wenn Sie POP3-Unterstützung in Google Mail aktivieren, können Sie sogar die Anwendungen Thunderbird oder Evolution für sie verwenden.

Hinweis: heutzutage jeder gute E-Mail-Dienst (also nicht nur Google Mail) scannt automatisch für Windows-Viren, auf den Servern des E-Mail-Anbieters.

c. Besorgt über eine bestimmte Datei? Sie können einen kostenlosen Webdienst nutzen, der Eigentum von Google ist: VirusTotal.com. Es verwendet eine ganze Reihe von Antivirus-Engines (über 50!,) gleichzeitig, um jede Datei, die Sie füttern, um es zu scannen, für Viren und andere schädliche Software. Das macht es fünfzig Mal effektiver als jeder lokal installierte AV.

Installieren Sie Wine oder Mono nicht in Ihrem Linux

3. Die Sicherheitsübersicht oben gilt für ein“ sauberes “ Linux ohne Windows-Emulatoren wie Wine, PlayOnLinux und CrossOver.

Diese Emulatoren werden verwendet, um Windows-Software in Linux laufen. Es ist besser, solche Windows-Emulatoren nicht zu installieren, da sie Ihr Linux teilweise anfällig für Windows-Malware machen.,

Wenn Sie Windows-Anwendungen verwenden müssen, dann könnten Sie eine kostenlose legale virtuelle Maschine mit Windows verwenden, oder (wenn Sie einen Dual-Boot-Computer haben) ein gewöhnliches Windows.

Der gleiche Einwand gilt für die Mono-Infrastruktur, wenn auch in geringerem Maße. Mono macht Ihr System auch teilweise anfällig für Malware, die auf Windows abzielt, da es plattformübergreifend ist (wie Java).

In Linux Mint und Ubuntu, Mono wird automatisch installiert, wenn Sie eine Anwendung installieren,die die Mono-Infrastruktur benötigt, wie Media Player Banshee und Notizen App Tomboy., Ich rate, diese zu vermeiden und stattdessen nicht-Mono-basierte Alternativen zu installieren.

So stellen Sie sicher, dass Sie kein Mono in Ihrem System haben:

Starten Sie ein Terminalfenster.

(Sie können ein Terminal-Fenster wie folgt starten:*Click*)

Type (copy/paste):

sudo apt-get entfernen mono-runtime-common

Drücken Sie die Eingabetaste. Geben Sie Ihr Passwort ein, wenn Sie dazu aufgefordert werden. In Ubuntu bleibt dies völlig unsichtbar, nicht einmal Punkte werden angezeigt, wenn Sie es eingeben, das ist normal. In Mint hat sich das geändert: Beim Tippen sehen Sie Sternchen. Drücken Sie erneut die EINGABETASTE.,

Dieser Befehl entfernt vollständig sowohl die Mono-Infrastruktur und die Anwendungen, die davon abhängen, die Sie in der Terminal-Ausgabe geschieht sehen, wenn es ausgeführt wird.

Seien Sie Vorsichtig mit Inoffiziellen Repositories und .deb-Dateien

4. Software von inoffiziellen Drittanbieter-Repositories (wie PPA) und externe .deb Installateure, ist ungetestet und nicht verifiziert. Daher kann es die Stabilität, die Zuverlässigkeit und sogar die Sicherheit Ihres Systems beschädigen. Es könnte sogar malware enthalten….,

Darüber hinaus machen Sie sich abhängig vom Besitzer des inoffiziellen Repository, oft nur eine Person, die überhaupt nicht überprüft wird. Indem Sie einen PPA zu Ihrer Quellenliste hinzufügen, geben Sie dem Besitzer dieses PPA im Prinzip die volle Macht über Ihr System!

Daher nur ein PPA verwenden, wenn Sie wirklich (wirklich!) keine akzeptable alternative. Oder wenn Sie eine bestimmte Software testen (die Sie nur auf einem nicht wesentlichen Testcomputer oder in einer virtuellen Maschine ausführen sollten).

PPA ‚ s sind ein gemischter Segen, gelinde gesagt., Bei kluger und sehr restriktiver Anwendung können PPA gelegentlich eine große Hilfe sein. Aber sorglos verwendet, sind sie für Linux, was die Beulenpest für das Mittelalter war….

Haben Sie bereits PPA ‚ s oder andere inoffizielle Repos von Drittanbietern aktiviert und möchten Sie sie loswerden? Dann können Sie eine saubere Softwarequellen Liste wie diese neu erstellen.

Sichern Sie Ihren Webbrowser durch Sandboxing

5. Sie können Firefox und Google Chrome in einer gesicherten Sandbox namens Firejail ausführen, was die Sicherheit dieser Webbrowser erheblich erhöht. Sie können dies erreichen, indem Sie dieses How-to anwenden.,

Darüber hinaus hüten Sie sich vor der Installation von schattigen oder Rogue Add-ons und Erweiterungen in Ihrem Web-Browser. Sie könnten Ihrer Sicherheit schaden.

Haben Sie bereits verschmutzte Einstellungen in Firefox oder Chrome (oft durch schattige Add-ons verursacht), und möchten Sie neu mit einem sauberen Browser starten? Dann gehen Sie so vor (Punkt 13).

Deaktivieren von Secure Boot

6. Um Ihre Linux-Funktion richtig zu machen, rate ich Secure Boot im BIOS zu deaktivieren. Das Deaktivieren von Secure Boot ist kein Verlust: Es fügt sowieso keine sinnvolle Sicherheit hinzu. Es ist in erster Linie ein Mittel für Microsoft, um die Herstellersperre auf Ihrem Computer zu erzwingen…,

Gehen Sie wie folgt vor:

a. Starten Sie ein Terminalfenster.

(Sie können ein Terminalfenster wie folgt starten:*Klicken*)

b. Kopieren/fügen Sie die folgende Befehlszeile in das Terminal ein:

mokutil –sb-state

Drücken Sie die Eingabetaste. Wenn es meldet, dass Secure Boot aktiviert ist: Starten Sie Secure Boot neu und deaktivieren Sie es in den Einstellungen des BIOS. Dazu müssen Sie möglicherweise zuerst ein Administratorkennwort im BIOS festlegen.

Libre Office: Verbesserung der Makrosicherheit

7. Makros können in Libre Office nützlich sein, aber sie sind auch riskant., Sie können die Makrosicherheit von Libreoffice folgendermaßen verbessern:

Starten Sie im Menü LibreOffice Writer – panel: Tools – Options…

Wenn nötig, klicken Sie auf das kleine Dreieck vor dem Wort Libreoffice, um diesen Abschnitt zu erweitern – klicken Sie auf Sicherheit

Taste Makro Sicherheit… – stellen Sie die Sicherheitsstufe auf sehr hoch.

zu Schließen Schriftsteller.

Hinweis: Benutzereinstellung, so wiederholen Sie dies in jedem Benutzerkonto.

Rot Hering Alarm: Falsche Alarm durch systemd

8. Wenn Sie den folgenden Befehl im Terminal ausführen:

systemd-analyze security

…. sie erhalten eine lange Liste von unsicheren Warnungen zu sehen., Es ist jedoch ein falscher Alarm; Sie können diese UNSICHEREN Berichte sicher ignorieren. Das liegt daran, dass systemd-analyze security die in systemd integrierten deaktivierten Sandbox-Funktionen betrachtet. Es überprüft nicht die Dienste selbst.

Was ist mehr: es ist eine sehr schlechte Idee zu Beginn der Sandbox systemd alle über dem Platz. Sie wissen nicht, was Sie stören könnten, während der praktische Sicherheitsvorteil einer solchen Verhärtung gelinde gesagt fraglich ist.

Dies ist ein weiterer Fall, in dem die alte Weisheit gilt: „Im Zweifelsfall vertrauen Sie den Standardeinstellungen.,“Oder besser gesagt: Vertrauen Sie dem Ubuntu-Sicherheitsteam, das systemd sowohl für Ubuntu als auch für Linux Mint sicher hält.

Erwägen, Java (OpenJDK) zu entfernen

9. Java (sowohl Oracle Java als auch OpenJDK) wird häufig angegriffen. Deshalb überlegen Sie am besten, ob Sie darauf verzichten können. Wenn das der Fall ist, können Sie es einfach aus Ihrem System entfernen.

Dieser Rat gilt nicht nur für Windows sondern auch für Linux. Denn in diesem Aspekt ist auch Linux anfällig! Java ist nämlich plattformunabhängig, was bedeutet, dass es unabhängig vom zugrunde liegenden Betriebssystem funktioniert.,

Ein Fall, in dem Java (oder OpenJDK) benötigt wird, ist für die Verwendung von Libreoffice Base (Erstellen und Bearbeiten von Datenbanken). Wenn Sie Base nicht verwenden, sind die Chancen hoch, dass Sie Java oder OpenJDK überhaupt nicht benötigen.

Standardmäßig enthält Linux Mint OpenJDK (nicht Oracle Java). Sie können es wie folgt entfernen:

Starten Sie ein Terminalfenster.

(Sie können ein Terminalfenster wie folgt starten:*Klicken*)

Kopieren / fügen Sie die folgende Befehlszeile in das Terminal ein:

sudo apt-get Entfernen Sie „openjdk*“

Drücken Sie die Eingabetaste. Geben Sie Ihr Passwort ein, wenn Sie dazu aufgefordert werden., In Ubuntu bleibt dies völlig unsichtbar, nicht einmal Punkte werden angezeigt, wenn Sie es eingeben, das ist normal. In Mint hat sich das geändert: Beim Tippen sehen Sie Sternchen. Drücken Sie erneut die EINGABETASTE.

Hinweis: dies gilt nur für Java. Es gibt auch Javascript, das viel sicherer ist als Java. Daher müssen Sie normalerweise auch Javascript nicht deaktivieren. Darüber hinaus funktionieren viele Websites nicht gut, wenn Sie Javascript in Ihrem Webbrowser deaktiviert haben.

Bedauert?, Sie können OpenJDK und seine Unterstützung für LibreOffice Base mit dieser magischen Terminal-Beschwörung neu installieren:

sudo apt-get install default-jre libreoffice-sdbc-hsqldb

…. und alles sollte wieder so sein, wie es war.

Die Dinge, die Gefährlich Sind

10. Dies sind die Dinge, die Linux gefährden, die Sie daher vermeiden möchten: 10 fatale Fehler.

Sichern Sie Ihr drahtloses Netzwerk auf die richtige Weise

11. Die Sicherheit Ihres drahtlosen Netzwerks ist nicht betriebssystemspezifisch, aber es ist ein wichtiges Problem. Lesen Sie hier, wie Sie Ihr drahtloses Netzwerk richtig sichern.,

Deaktivieren Universal Plug and Play (UPnP) in Ihrem Router

12. Nicht mit Ihrem Betriebssystem, aber trotzdem wichtig: deaktivieren Sie Universal Plug and Play (UPnP) im router. UPnP in Ihrem Router ermöglicht es Netzwerkgeräten, sowohl in Ihrem persönlichen Netzwerk als auch über das Internet miteinander zu kommunizieren.

Einfach, aber gefährlich: UPnP öffnet eine riesige Sicherheitslücke, die nicht wirklich überschaubar ist. Es ist besser, es dauerhaft zu deaktivieren, da UPnP von Natur aus unsicher ist.,

Zuerst finden Sie das Benutzerhandbuch Ihres Routers; wenn Sie es nicht mehr haben, dann werden Sie wahrscheinlich eine Kopie von der Website des Routerherstellers herunterladen können.

Greifen Sie dann auf die Konfiguration Ihres Routers zu und deaktivieren Sie die UPnP-Funktion sowie die zugehörige Funktion, die normalerweise als „Benutzer konfigurieren zulassen“bezeichnet wird.

Hinweis: Dies könnte erfordern, dass Sie einige zusätzliche Maßnahmen für die Aktivierung VPN, P2P File Sharing und dergleichen (nämlich einige Ports manuell öffnen) zu nehmen. Dies ist jedoch nicht immer erforderlich und hängt davon ab, wie Ihr Routerhersteller die Firmware-Standardeinstellungen konfiguriert hat.,

Erstellen und ein sicheres Passwort leicht merken

13. Im Gegensatz zu dem, was viele Leute denken, ist das Erstellen und Speichern eines sicheren Passworts nicht schwer.

Möchten Sie mehr Tipps?

Möchten Sie mehr Tipps und Optimierungen? Es gibt viel mehr von ihnen auf dieser Website!

Zum Beispiel:

Beschleunigen Sie Ihre Linux Mint!

Reinigen Sie Ihre Linux Mint sicher

Vermeiden Sie 10 fatale Fehler

Auf den Inhalt dieser Website gilt eine Creative Commons-Lizenz.

Zurück zur Startseite

Haftungsausschluss

Schreibe einen Kommentar